Apktool

هندسة عكسية لملفات APK

مجاني

المنصات المدعومة

web

ما هو

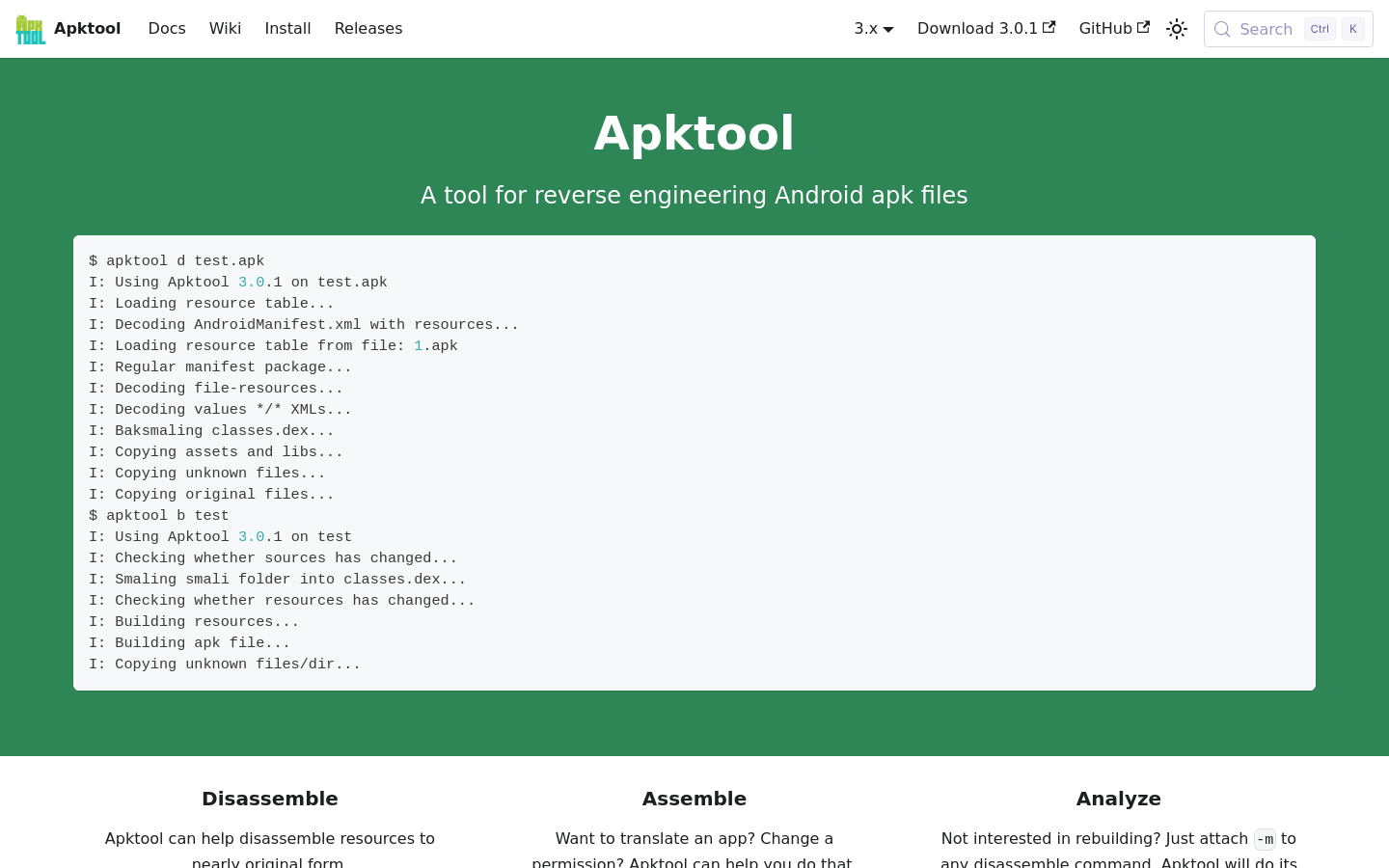

يُعد Apktool الأداة المعيارية في الصناعة عبر سطر الأوامر (CLI) للهندسة العكسية لتطبيقات أندرويد مغلقة المصدر. يُمكّن المطورين وباحثي الأمن من فك تشفير الموارد إلى شكلها الأصلي تقريبًا، وتعديلها، وإعادة بناء ملف APK. على عكس برامج فك الضغط البسيطة، يتعامل Apktool مع المهام المعقدة لفك تشفير ملفات AndroidManifest.xml وresources.arsc وملفات smali، مما يسمح بفحص دقيق لمنطق التطبيق وهياكل الأصول. إنه ضروري للتدقيق الأمني، والتعريب، وتصحيح أخطاء الملفات الثنائية (binaries) التي لا يتوفر لها كود مصدري.

الميزات الأساسية

فك تشفير الموارد وإعادة بنائها

يقوم Apktool بفك تشفير ملف 'resources.arsc' الثنائي وتخطيطات XML إلى تنسيقات قابلة للقراءة. يتعامل بشكل صحيح مع تعيين معرفات موارد أندرويد المعقدة، مما يضمن بقاء مراجع الموارد سليمة عند إعادة بناء APK. هذا أمر بالغ الأهمية لترجمة التطبيقات أو تعديل عناصر واجهة المستخدم دون كسر جدول بحث الموارد الداخلي للتطبيق.

تفكيك كود Smali

يقوم بتفكيك كود 'classes.dex' إلى Smali، وهي لغة تشبه لغة التجميع (Assembly) لبيئة Dalvik VM. يسمح هذا للمطورين بتحليل تدفق المنطق الدقيق للتطبيق. من خلال تحويل الكود المصدري إلى Smali، يمكن للمستخدمين إجراء تعديلات دقيقة على سلوك التطبيق، مثل تجاوز فحوصات الترخيص أو حقن سجلات التتبع، قبل إعادة تجميع الكود في ملفات DEX وظيفية.

تحليل وتعديل ملف البيان (Manifest)

تقوم الأداة تلقائيًا بفك تشفير ملف 'AndroidManifest.xml'، الذي يتم تخزينه عادةً بتنسيق ثنائي. من خلال جعل هذا الملف قابلاً للقراءة، يسمح Apktool لباحثي الأمن بفحص الأذونات المطلوبة، والمكونات المُصدرة، ومرشحات النوايا (intent filters). هذا حيوي لتحديد الثغرات الأمنية المحتملة أو تسريبات الخصوصية داخل إعدادات التطبيق.

إدارة تبعيات الإطار (Framework)

تعتمد تطبيقات أندرويد غالبًا على موارد على مستوى النظام. يسمح Apktool للمستخدمين بتثبيت ملفات الإطار (مثل 'framework-res.apk') لتوفير السياق اللازم لفك تشفير التطبيقات التي تستخدم سمات نظام مخصصة أو واجهات برمجة تطبيقات (APIs) خاصة بالمصنعين. يضمن هذا عدم فشل فك تشفير الموارد بسبب فقدان مراجع لمكونات نظام أندرويد القياسية.

واجهة سطر أوامر (CLI) متعددة المنصات

بُني Apktool كأداة سطر أوامر تعتمد على جافا، وهو مستقل عن المنصة، حيث يعمل بسلاسة على Windows وmacOS وLinux. تصميمه المعتمد على CLI يجعله قابلاً للبرمجة النصية بشكل كبير، مما يسمح لفرق الأمن بدمج تحليل APK في خطوط أنابيب CI/CD المؤتمتة أو نصوص المعالجة المجمعة لإجراء مسح واسع النطاق للثغرات عبر آلاف ملفات APK.

كيفية الاستخدام

- قم بتثبيت بيئة تشغيل جافا (JRE) إصدار 1.8 أو أعلى على نظامك.، 2. قم بتنزيل أحدث ملف 'apktool.jar' من صفحة إصدارات GitHub الرسمية.، 3. قم بتشغيل 'java -jar apktool.jar d app.apk' لتفكيك ملف APK المستهدف إلى هيكل مجلدات قابل للقراءة.، 4. قم بتعديل ملفات smali المطلوبة، أو ملفات XML للموارد، أو أذونات البيان (manifest) داخل مجلد المخرجات.، 5. قم بتنفيذ 'java -jar apktool.jar b folder_name -o modified_app.apk' لإعادة تجميع التطبيق.، 6. قم بتوقيع ملف APK المُنشأ حديثًا باستخدام 'apksigner' قبل محاولة تثبيته على جهاز أندرويد.

حالات الاستخدام

التدقيق الأمني

يستخدم باحثو الأمن Apktool لتفكيك التطبيقات لتحديد مفاتيح API المضمنة، أو ممارسات التخزين غير الآمنة، أو أنماط الكود الضار. من خلال فحص ملفات Smali والبيان، يمكنهم التحقق مما إذا كان التطبيق يلتزم بأفضل الممارسات الأمنية قبل النشر.

تعريب التطبيقات

يستخدم المطورون أو المترجمون Apktool لاستخراج موارد النصوص من التطبيقات مغلقة المصدر. من خلال تعديل ملفات 'strings.xml' وإعادة بناء ملف APK، يمكنهم إضافة دعم للغات جديدة دون الحاجة إلى الوصول إلى مستودع الكود المصدري الأصلي.

التعديل والتخصيص (Modding)

يستخدم المستخدمون المتقدمون والمعدلون Apktool لتخصيص سلوك التطبيق، مثل إزالة الإعلانات، أو تغيير سمات واجهة المستخدم، أو تمكين الميزات المخفية. من خلال تفكيك التطبيق، يمكنهم تعديل منطق Smali لتغيير كيفية تفاعل التطبيق مع المستخدم.

من يستفيد

باحثو الأمن

يحتاجون إلى رؤية عميقة للكود الثنائي لإجراء اختبارات الاختراق، وتقييم الثغرات الأمنية، وتحليل البرمجيات الضارة في تطبيقات أندرويد التي لا يتوفر لها كود مصدري.

مطوروا أندرويد

يستخدمون الأداة لتصحيح المشكلات في تطبيقاتهم الخاصة عند فقدان الكود المصدري أو لفحص كيفية تنفيذ مكتبات الطرف الثالث داخل مشروعهم.

أخصائيو التعريب

يحتاجون إلى استخراج وإعادة حقن النصوص المترجمة في ملفات APK المجمعة لتوفير دعم لغوي للتطبيقات التي تفتقر إلى ميزات التدويل الرسمية.

نظام التسعير

مشروع مفتوح المصدر موزع بموجب رخصة Apache 2.0. مجاني تمامًا للاستخدام والتعديل والتوزيع.