mkcert

CA محلي بسيط متعدد المنصات

مجاني

المنصات المدعومة

web

علامات الأدوات

ما هو

mkcert هي أداة سطر أوامر مباشرة مصممة لإنشاء وتثبيت شهادات موثوق بها محليًا لأغراض التطوير. تعمل على تبسيط عملية إعداد HTTPS في بيئات التطوير المحلية عن طريق أتمتة إنشاء الشهادات وتكوين الثقة. على عكس إنشاء الشهادات يدويًا، تتعامل mkcert مع تعقيدات التوافق عبر الأنظمة الأساسية، مما يضمن أن الشهادات موثوق بها من قبل نظام التشغيل والمتصفحات الخاصة بك. هذه الأداة مثالية للمطورين الذين يحتاجون إلى اختبار تطبيقات الويب بشكل آمن باستخدام HTTPS دون عناء شراء أو إدارة شهادات الإنتاج. إنها تستفيد من مخزن الشهادات المحلي، مما يجعلها حلاً آمنًا ومريحًا للتطوير المحلي.

الميزات الأساسية

التوافق عبر الأنظمة الأساسية

تعمل mkcert بسلاسة عبر macOS و Linux و Windows، مما يضمن تجربة متسقة بغض النظر عن بيئة التطوير الخاصة بك. تكتشف تلقائيًا موقع مخزن الثقة وطريقة التثبيت الصحيحة لكل نظام تشغيل، مما يوفر على المطورين متاعب التكوين الخاصة بالنظام الأساسي. هذا يلغي الحاجة إلى التكوين اليدوي ويضمن أن الشهادات موثوق بها من قبل جميع المتصفحات الرئيسية.

تبسيط إنشاء الشهادات

بأمر واحد (`mkcert example.com`)، يمكنك إنشاء شهادة موثوق بها لنطاقك أو عنوان IP الخاص بك. تتعامل mkcert مع تعقيدات توقيع الشهادات، وإنشاء المفاتيح، والتكوين المناسب، مما يقلل الوقت المستغرق في الإعداد من ساعات إلى دقائق. يتيح هذا النهج المبسط للمطورين التركيز على الترميز بدلاً من إدارة الشهادات.

سلطة شهادات محلية

تقوم mkcert بإنشاء سلطة شهادات (CA) محلية خاصة بها، والتي تستخدمها بعد ذلك لتوقيع الشهادات. هذا يعني أن الشهادات التي تم إنشاؤها موثوق بها من قبل نظامك دون الحاجة إلى CAs خارجية أو تكوينات معقدة. يتم تخزين CA المحلية بشكل آمن، ويتم الوثوق بالشهادات تلقائيًا من قبل متصفحك والتطبيقات الأخرى.

تثبيت الثقة التلقائي

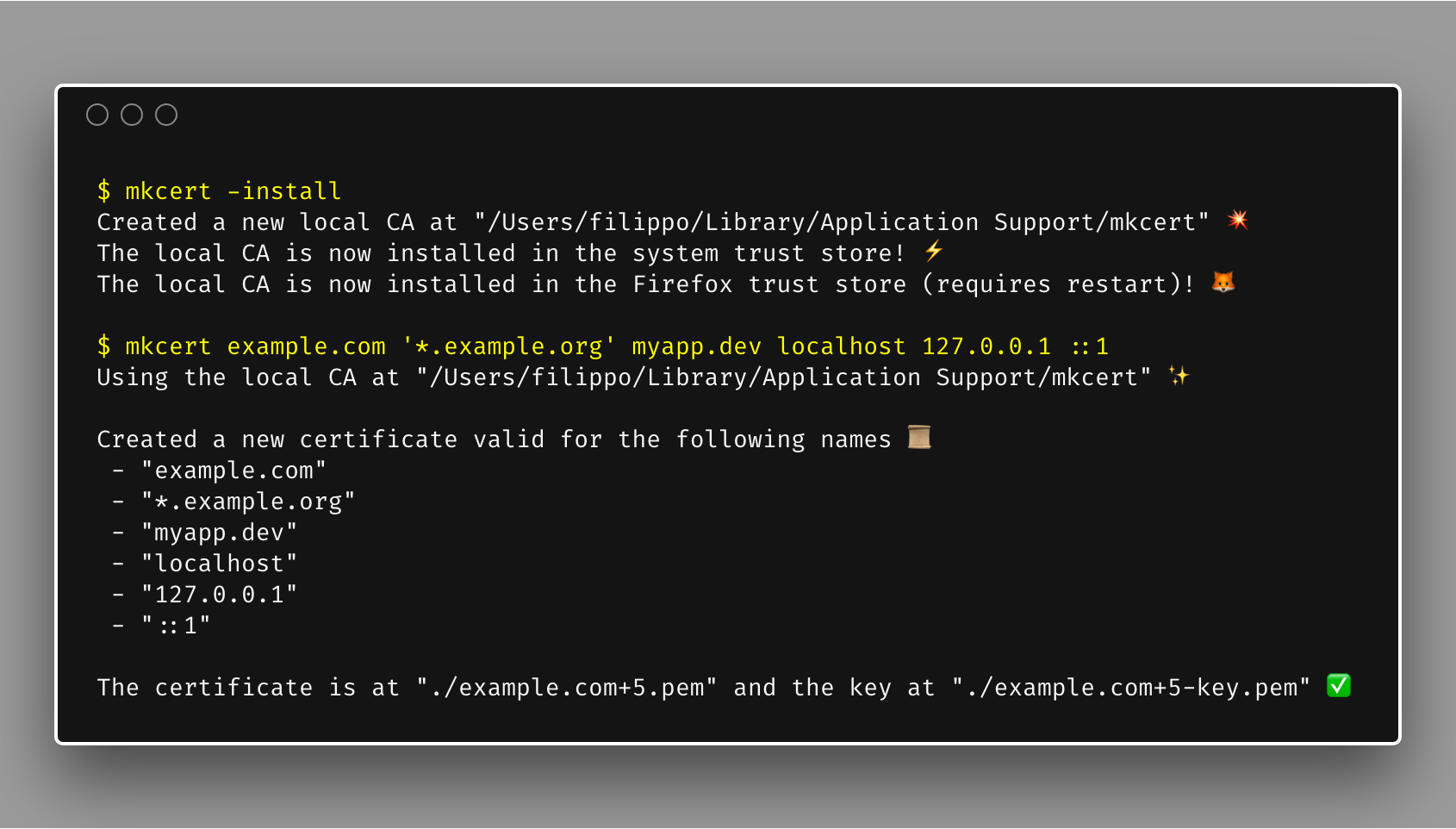

يقوم الأمر `-install` تلقائيًا بتثبيت شهادة CA التي تم إنشاؤها في مخزن الثقة الخاص بنظامك. يضمن هذا أن جميع الشهادات التي تم إنشاؤها بواسطة mkcert موثوق بها من قبل متصفحك والتطبيقات الأخرى دون تكوين يدوي. هذه الأتمتة موفرة رئيسية للوقت، مما يلغي الحاجة إلى تكوين إعدادات الثقة يدويًا في كل متصفح أو تطبيق.

إبطال الشهادات بسهولة

على الرغم من عدم ذكرها صراحة، فإن طبيعة CA المحلية تسمح بالإبطال السهل عن طريق إزالة شهادة CA من مخزن الثقة. هذه ميزة حاسمة للأمان، مما يسمح للمطورين بإبطال الشهادات بسرعة إذا تم اختراقها أو لم تعد هناك حاجة إليها. عادةً ما تتم معالجة هذه العملية من خلال أدوات إدارة الشهادات الخاصة بنظام التشغيل.

كيفية الاستخدام

- تثبيت mkcert: استخدم مدير الحزم الخاص بنظامك (مثل

brew install mkcertعلى macOS،apt install mkcertعلى Debian/Ubuntu، أوchoco install mkcertعلى Windows). 2. تثبيت CA المحلي: قم بتشغيلmkcert -installلتثبيت شهادة CA التي تم إنشاؤها في مخزن الثقة الخاص بنظامك. هذه الخطوة ضرورية للمتصفحات للوثوق بالشهادات التي تم إنشاؤها بواسطة mkcert. 3. إنشاء شهادة: انتقل إلى دليل مشروعك وقم بتشغيلmkcert example.com localhost 127.0.0.1 ::1(استبدله بنطاقك/عنوان IP). يؤدي هذا إلى إنشاء شهادة ومفتاح. 4. تكوين خادم الويب الخاص بك: اجعل خادم الويب الخاص بك (مثل Apache أو Nginx أو خادم التطوير) يستخدم ملفات الشهادة والمفتاح التي تم إنشاؤها. 5. اختبار الإعداد الخاص بك: قم بالوصول إلى موقعك عبر HTTPS (مثلhttps://localhost). يجب أن يثق متصفحك الآن بالشهادة، ويجب أن ترى اتصالاً آمنًا. 6. التنظيف (اختياري): لإزالة CA، قم بتشغيلmkcert -uninstall.

حالات الاستخدام

تطوير الويب المحلي

يستخدم مطورو الويب mkcert لاختبار مواقع الويب وتطبيقات الويب محليًا باستخدام HTTPS. يقومون بإنشاء شهادات لـ `localhost` أو أسماء نطاقات معينة، مما يتيح الاختبار الآمن لميزات مثل ملفات تعريف الارتباط الآمنة واستدعاءات API والوظائف الأخرى المعتمدة على HTTPS. يضمن هذا أن بيئة التطوير المحلية تعكس بيئة الإنتاج بأكبر قدر ممكن من الدقة.

اختبار API

يستخدم المطورون الذين يختبرون واجهات برمجة التطبيقات التي تتطلب HTTPS mkcert لإنشاء شهادات موثوق بها لخوادم الاختبار المحلية الخاصة بهم. يتيح لهم ذلك إجراء استدعاءات API آمنة والتحقق من الأداء الصحيح لتطبيقاتهم، بما في ذلك التعامل مع شهادات SSL/TLS ونقل البيانات الآمن. هذا مفيد بشكل خاص عند اختبار عمليات التكامل مع خدمات الجهات الخارجية.

بيئات التطوير المجهزة بـ Docker

يمكن للمطورين الذين يستخدمون Docker دمج mkcert لإنشاء شهادات لتطبيقاتهم المعبأة في حاويات. يتيح لهم ذلك تشغيل خدمات تدعم HTTPS داخل حاويات Docker واختبارها بشكل آمن. يمكن تحميل الشهادات في الحاويات، مما يتيح الاتصال الآمن بين الخدمات ومع العالم الخارجي.

اختبار WebSockets

يمكن للمطورين الذين يعملون مع WebSockets استخدام mkcert لإنشاء شهادات لاتصالات WebSocket الآمنة (WSS). يتيح لهم ذلك اختبار التطبيقات في الوقت الفعلي محليًا، مما يضمن تشفير اتصالات WebSocket وتأمينها. هذا أمر بالغ الأهمية للتطبيقات التي تتطلب اتصالاً آمنًا ثنائي الاتجاه.

من يستفيد

مُطوّري الويب

مُطوّرو الويب هم المستفيدون الأساسيون، حيث تعمل mkcert على تبسيط عملية إعداد HTTPS للتطوير المحلي. يوفر لهم الوقت والجهد عن طريق أتمتة إنشاء الشهادات وتكوين الثقة، مما يسمح لهم بالتركيز على الترميز واختبار تطبيقاتهم بشكل آمن.

مُطوّري API

يستفيد مُطوّرو API من mkcert عن طريق تمكين الاختبار الآمن لواجهات برمجة التطبيقات الخاصة بهم محليًا. يمكنهم بسهولة إنشاء شهادات موثوق بها لخوادم الاختبار المحلية الخاصة بهم، مما يسمح لهم بالتحقق من الأداء الصحيح لواجهات برمجة التطبيقات الخاصة بهم، بما في ذلك التعامل مع شهادات SSL/TLS ونقل البيانات الآمن.

مهندسو DevOps

يمكن لمهندسي DevOps استخدام mkcert لإنشاء بيئات تطوير آمنة، بما في ذلك تلك التي تستخدم Docker أو تقنيات الحاويات الأخرى. يضمن هذا أن جميع الخدمات داخل البيئة يمكنها التواصل بشكل آمن، وأن بيئة التطوير تعكس بيئة الإنتاج بأكبر قدر ممكن من الدقة.

مختبرو الأمان

يمكن لمختبري الأمان استخدام mkcert لإنشاء واختبار اتصالات آمنة محليًا. يمكنهم إنشاء شهادات لاختبار أمان تطبيقات الويب وواجهات برمجة التطبيقات، بما في ذلك اختبار الثغرات الأمنية المتعلقة بتكوين SSL/TLS والتحقق من الشهادات.

نظام التسعير

مفتوح المصدر (ترخيص MIT). مجاني للاستخدام.