Apktool

Android APK Reverse Engineer

Frei

Unterstützte Plattformen

web

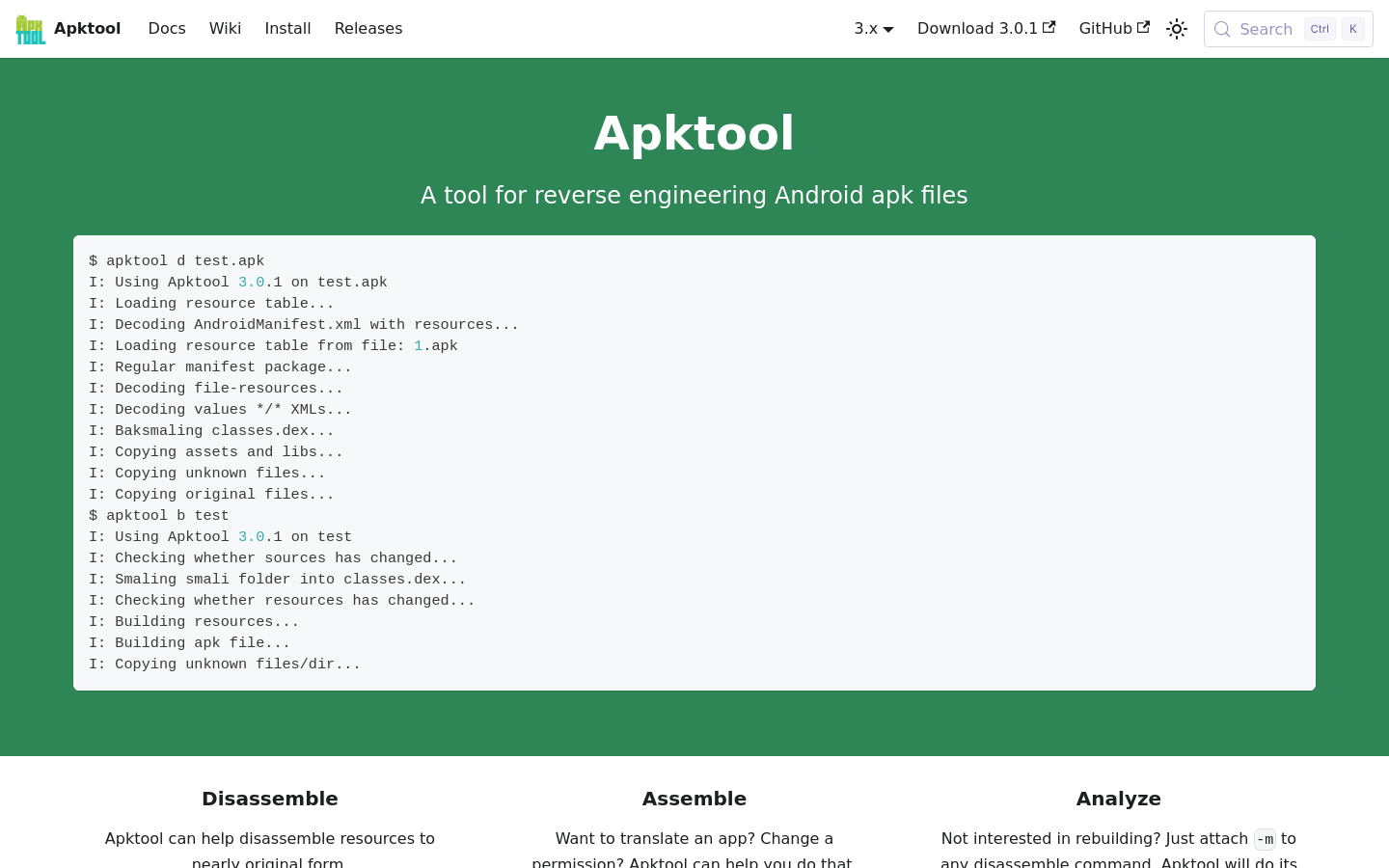

Was ist Apktool

Apktool ist das Industriestandard-CLI-Tool für das Reverse Engineering von Android-Apps mit geschlossenem Quellcode. Es ermöglicht Entwicklern und Sicherheitsforschern, Ressourcen in ihre nahezu ursprüngliche Form zu dekodieren, zu bearbeiten und die APK neu zu erstellen. Im Gegensatz zu einfachen Dekompressoren bewältigt Apktool die komplexe Dekodierung von AndroidManifest.xml, resources.arsc und Smali-Dateien, was eine tiefgehende Analyse der App-Logik und Asset-Strukturen erlaubt. Es ist essenziell für Sicherheitsaudits, Lokalisierung und das Debugging proprietärer Binärdateien, wenn der Quellcode nicht verfügbar ist.

Hauptfunktionen von Apktool

Ressourcen-Dekodierung und -Neuerstellung

Apktool dekodiert die binäre 'resources.arsc'-Datei und XML-Layouts in menschenlesbare Formate. Es verarbeitet korrekt das komplexe Android-Ressourcen-ID-Mapping und stellt sicher, dass Ressourcenreferenzen beim Neuerstellen der APK intakt bleiben. Dies ist entscheidend für die Übersetzung von Apps oder die Änderung von UI-Elementen, ohne die interne Ressourcen-Lookup-Tabelle der Anwendung zu beschädigen.

Smali-Code-Disassemblierung

Es disassembliert den 'classes.dex'-Bytecode in Smali, eine Assembler-ähnliche Sprache für die Dalvik VM. Dies ermöglicht Entwicklern die Analyse des exakten Logikflusses einer Anwendung. Durch die Konvertierung von Bytecode in Smali können Benutzer feingranulare Änderungen am App-Verhalten vornehmen, wie z. B. das Umgehen von Lizenzprüfungen oder das Injizieren von Logging, bevor der Code wieder in funktionale DEX-Dateien zusammengefügt wird.

Manifest-Analyse und -Modifikation

Das Tool dekodiert automatisch die 'AndroidManifest.xml'-Datei, die normalerweise im Binärformat gespeichert ist. Indem diese Datei lesbar gemacht wird, können Sicherheitsforscher angeforderte Berechtigungen, exportierte Komponenten und Intent-Filter überprüfen. Dies ist wichtig, um potenzielle Sicherheitslücken oder Datenschutzlecks innerhalb der Konfiguration einer Anwendung zu identifizieren.

Framework-Abhängigkeitsmanagement

Android-Apps basieren oft auf systemweiten Ressourcen. Apktool erlaubt Benutzern die Installation von Framework-Dateien (wie 'framework-res.apk'), um den notwendigen Kontext für die Dekodierung von Apps bereitzustellen, die benutzerdefinierte System-Themes oder proprietäre Hersteller-APIs verwenden. Dies stellt sicher, dass die Ressourcendekodierung nicht aufgrund fehlender Referenzen auf Standard-Android-Systemkomponenten fehlschlägt.

Plattformübergreifendes CLI-Interface

Als Java-basiertes Befehlszeilentool ist Apktool plattformunabhängig und läuft nahtlos unter Windows, macOS und Linux. Sein CLI-fokussiertes Design macht es hochgradig skriptfähig, was es Sicherheitsteams ermöglicht, die APK-Analyse in automatisierte CI/CD-Pipelines oder Batch-Verarbeitungsskripte für groß angelegte Schwachstellen-Scans über Tausende von APK-Dateien hinweg zu integrieren.

Wie man Apktool verwendet

- Installieren Sie die Java Runtime Environment (JRE) 1.8 oder höher auf Ihrem System., 2. Laden Sie die neueste 'apktool.jar'-Datei von der offiziellen GitHub-Release-Seite herunter., 3. Führen Sie 'java -jar apktool.jar d app.apk' aus, um die Ziel-APK in eine lesbare Verzeichnisstruktur zu disassemblieren., 4. Ändern Sie die gewünschten Smali-Dateien, Ressourcen-XMLs oder Manifest-Berechtigungen im Ausgabeordner., 5. Führen Sie 'java -jar apktool.jar b ordnername -o modifizierte_app.apk' aus, um die Anwendung neu zusammenzusetzen., 6. Signieren Sie die neu erstellte APK mit 'apksigner', bevor Sie sie auf einem Android-Gerät installieren.

Anwendungsfälle von Apktool

Sicherheitsaudits

Sicherheitsforscher nutzen Apktool, um Apps zu dekompilieren und hartcodierte API-Schlüssel, unsichere Speichermethoden oder bösartige Codemuster zu identifizieren. Durch die Untersuchung der Smali- und Manifest-Dateien können sie verifizieren, ob eine App vor der Bereitstellung Sicherheits-Best-Practices einhält.

App-Lokalisierung

Entwickler oder Übersetzer nutzen Apktool, um String-Ressourcen aus Apps mit geschlossenem Quellcode zu extrahieren. Durch das Ändern der 'strings.xml'-Dateien und das Neuerstellen der APK können sie Unterstützung für neue Sprachen hinzufügen, ohne Zugriff auf das ursprüngliche Quellcode-Repository zu benötigen.

Modding und Anpassung

Power-User und Modder nutzen Apktool, um das App-Verhalten anzupassen, wie z. B. das Entfernen von Werbung, das Ändern von UI-Themes oder das Aktivieren versteckter Funktionen. Durch das Disassemblieren der App können sie Smali-Logik patchen, um die Interaktion der Anwendung mit dem Benutzer zu verändern.

Wer profitiert von Apktool

Sicherheitsforscher

Sie benötigen tiefen Einblick in Binärcode, um Penetrationstests, Schwachstellenbewertungen und Malware-Analysen an Android-Anwendungen durchzuführen, bei denen kein Quellcode verfügbar ist.

Android-Entwickler

Sie nutzen das Tool, um Probleme in eigenen Apps zu debuggen, wenn der Quellcode verloren gegangen ist, oder um zu untersuchen, wie Bibliotheken von Drittanbietern in ihrem Projekt implementiert sind.

Lokalisierungsspezialisten

Sie müssen lokalisierte Strings aus kompilierten APKs extrahieren und wieder injizieren, um Sprachunterstützung für Apps bereitzustellen, denen offizielle Internationalisierungsfunktionen fehlen.

Preise für Apktool

Open-Source-Projekt, vertrieben unter der Apache License 2.0. Vollständig kostenlos zu nutzen, zu modifizieren und zu verbreiten.