mkcert

Einfaches, plattformübergreifendes CA

Frei

Unterstützte Plattformen

web

Was ist mkcert

mkcert ist ein unkompliziertes Kommandozeilen-Tool, das für die Erstellung und Installation lokal vertrauenswürdiger Zertifikate für Entwicklungszwecke entwickelt wurde. Es vereinfacht den Prozess der Einrichtung von HTTPS in lokalen Entwicklungsumgebungen durch die Automatisierung der Zertifikatserstellung und der Vertrauenskonfiguration. Im Gegensatz zur manuellen Zertifikatserstellung bewältigt mkcert die Komplexität der plattformübergreifenden Kompatibilität und stellt sicher, dass Zertifikate von Ihrem Betriebssystem und Ihren Browsern als vertrauenswürdig eingestuft werden. Dieses Tool ist ideal für Entwickler, die Webanwendungen sicher mit HTTPS testen müssen, ohne den Aufwand für den Kauf oder die Verwaltung von Produktionszertifikaten. Es nutzt den lokalen Zertifikatsspeicher und ist damit eine sichere und bequeme Lösung für die lokale Entwicklung.

Hauptfunktionen von mkcert

Plattformübergreifende Kompatibilität

mkcert funktioniert nahtlos unter macOS, Linux und Windows und gewährleistet so ein konsistentes Erlebnis, unabhängig von Ihrer Entwicklungsumgebung. Es erkennt automatisch den richtigen Trust Store-Speicherort und die Installationsmethode für jedes Betriebssystem und erspart Entwicklern plattformspezifische Konfigurationsprobleme. Dies macht eine manuelle Konfiguration überflüssig und stellt sicher, dass Zertifikate von allen gängigen Browsern als vertrauenswürdig eingestuft werden.

Vereinfachte Zertifikatserstellung

Mit einem einzigen Befehl (`mkcert example.com`) können Sie ein vertrauenswürdiges Zertifikat für Ihre Domain oder IP-Adresse generieren. mkcert bewältigt die Komplexität der Zertifikatssignierung, der Schlüsselgenerierung und der korrekten Konfiguration und reduziert die für die Einrichtung aufgewendete Zeit von Stunden auf Minuten. Dieser optimierte Ansatz ermöglicht es Entwicklern, sich auf das Codieren statt auf die Zertifikatsverwaltung zu konzentrieren.

Lokale Zertifizierungsstelle

mkcert erstellt eine eigene lokale Zertifizierungsstelle (CA), die es dann zum Signieren von Zertifikaten verwendet. Dies bedeutet, dass die generierten Zertifikate von Ihrem System als vertrauenswürdig eingestuft werden, ohne dass externe CAs oder komplexe Konfigurationen erforderlich sind. Die lokale CA wird sicher gespeichert, und Zertifikate werden automatisch von Ihrem Browser und anderen Anwendungen als vertrauenswürdig eingestuft.

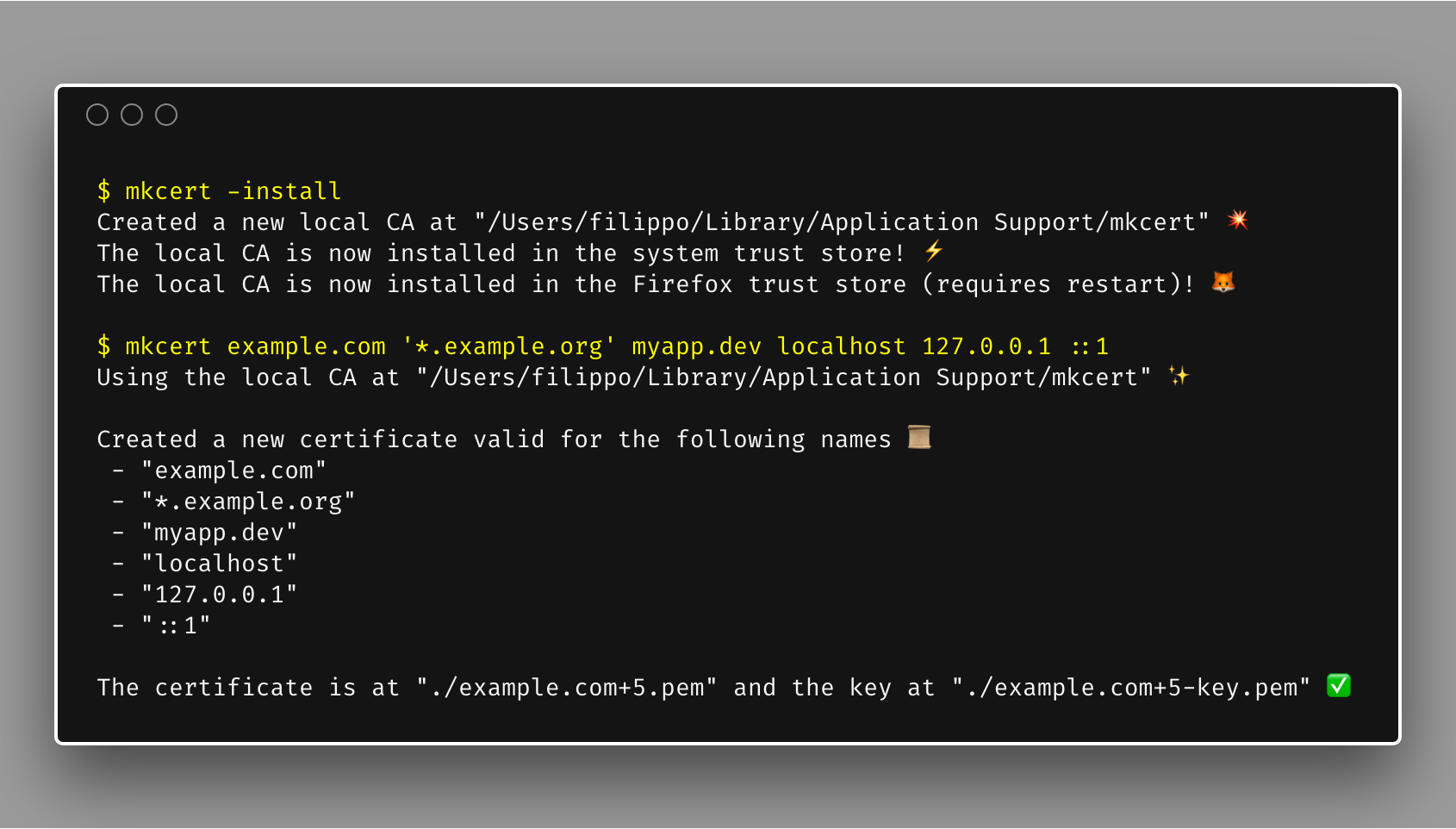

Automatisierte Vertrauensinstallation

Der Befehl `-install` installiert das generierte CA-Zertifikat automatisch in den Trust Store Ihres Systems. Dadurch wird sichergestellt, dass alle von mkcert generierten Zertifikate von Ihrem Browser und anderen Anwendungen als vertrauenswürdig eingestuft werden, ohne dass eine manuelle Konfiguration erforderlich ist. Diese Automatisierung spart viel Zeit und macht es überflüssig, die Vertrauenseinstellungen in jedem Browser oder jeder Anwendung manuell zu konfigurieren.

Einfacher Zertifikatswiderruf

Obwohl nicht explizit erwähnt, ermöglicht die Natur lokaler CAs einen einfachen Widerruf, indem das CA-Zertifikat einfach aus dem Trust Store entfernt wird. Dies ist ein entscheidendes Sicherheitsmerkmal, das es Entwicklern ermöglicht, Zertifikate schnell zu invalidieren, wenn diese kompromittiert werden oder nicht mehr benötigt werden. Dieser Vorgang wird in der Regel über die Zertifikatsverwaltungstools des Betriebssystems abgewickelt.

Wie man mkcert verwendet

- Installieren Sie mkcert: Verwenden Sie den Paketmanager Ihres Systems (z. B.

brew install mkcertunter macOS,apt install mkcertunter Debian/Ubuntu oderchoco install mkcertunter Windows).,2. Installieren Sie die lokale CA: Führen Siemkcert -installaus, um das generierte CA-Zertifikat in den Trust Store Ihres Systems zu installieren. Dieser Schritt ist entscheidend, damit Browser den von mkcert generierten Zertifikaten vertrauen.,3. Generieren Sie ein Zertifikat: Navigieren Sie zu Ihrem Projektverzeichnis und führen Siemkcert example.com localhost 127.0.0.1 ::1aus (ersetzen Sie dies durch Ihre Domain/IP). Dadurch werden ein Zertifikat und ein Schlüssel erstellt.,4. Konfigurieren Sie Ihren Webserver: Weisen Sie Ihren Webserver (z. B. Apache, Nginx oder einen Entwicklungsserver) an, die generierten Zertifikats- und Schlüsseldateien zu verwenden.,5. Testen Sie Ihr Setup: Greifen Sie über HTTPS auf Ihre Website zu (z. B.https://localhost). Ihr Browser sollte dem Zertifikat nun vertrauen, und Sie sollten eine sichere Verbindung sehen.,6. Bereinigen (optional): Um die CA zu entfernen, führen Siemkcert -uninstallaus.

Anwendungsfälle von mkcert

Lokale Webentwicklung

Webentwickler verwenden mkcert, um Websites und Webanwendungen lokal mit HTTPS zu testen. Sie generieren Zertifikate für `localhost` oder bestimmte Domainnamen und ermöglichen so das sichere Testen von Funktionen wie sicheren Cookies, API-Aufrufen und anderen HTTPS-abhängigen Funktionen. Dadurch wird sichergestellt, dass die lokale Entwicklungsumgebung die Produktionsumgebung so genau wie möglich widerspiegelt.

API-Tests

Entwickler, die APIs testen, die HTTPS erfordern, können mkcert verwenden, um vertrauenswürdige Zertifikate für ihre lokalen Testserver zu erstellen. Auf diese Weise können sie sichere API-Aufrufe tätigen und die korrekte Funktion ihrer Anwendungen überprüfen, einschließlich der Handhabung von SSL/TLS-Zertifikaten und der sicheren Datenübertragung. Dies ist besonders nützlich beim Testen von Integrationen mit Drittanbieterdiensten.

Dockerisierte Entwicklungsumgebungen

Entwickler, die Docker verwenden, können mkcert integrieren, um Zertifikate für ihre containerisierten Anwendungen zu generieren. Auf diese Weise können sie HTTPS-fähige Dienste innerhalb von Docker-Containern ausführen und diese sicher testen. Die Zertifikate können in die Container eingebunden werden, wodurch eine sichere Kommunikation zwischen Diensten und mit der Außenwelt ermöglicht wird.

Testen von WebSockets

Entwickler, die mit WebSockets arbeiten, können mkcert verwenden, um Zertifikate für sichere WebSocket-Verbindungen (WSS) zu erstellen. Auf diese Weise können sie Echtzeitanwendungen lokal testen und sicherstellen, dass die WebSocket-Verbindungen verschlüsselt und sicher sind. Dies ist entscheidend für Anwendungen, die eine sichere, bidirektionale Kommunikation erfordern.

Wer profitiert von mkcert

Webentwickler

Webentwickler sind die Hauptnutznießer, da mkcert den Prozess der Einrichtung von HTTPS für die lokale Entwicklung vereinfacht. Es spart ihnen Zeit und Aufwand, indem es die Zertifikatserstellung und die Vertrauenskonfiguration automatisiert, sodass sie sich auf das Codieren und sichere Testen ihrer Anwendungen konzentrieren können.

API-Entwickler

API-Entwickler profitieren von mkcert, indem sie sichere Tests ihrer APIs lokal ermöglichen. Sie können problemlos vertrauenswürdige Zertifikate für ihre lokalen Testserver generieren und so die korrekte Funktion ihrer APIs überprüfen, einschließlich der Handhabung von SSL/TLS-Zertifikaten und der sicheren Datenübertragung.

DevOps-Ingenieure

DevOps-Ingenieure können mkcert verwenden, um sichere Entwicklungsumgebungen zu erstellen, einschließlich solcher, die Docker oder andere Containerisierungstechnologien verwenden. Dadurch wird sichergestellt, dass alle Dienste innerhalb der Umgebung sicher kommunizieren können und dass die Entwicklungsumgebung die Produktionsumgebung so genau wie möglich widerspiegelt.

Sicherheitstester

Sicherheitstester können mkcert verwenden, um sichere Verbindungen lokal zu erstellen und zu testen. Sie können Zertifikate generieren, um die Sicherheit von Webanwendungen und APIs zu testen, einschließlich des Testens auf Schwachstellen im Zusammenhang mit der SSL/TLS-Konfiguration und der Zertifikatsvalidierung.

Preise für mkcert

Open Source (MIT-Lizenz). Kostenlos zu verwenden.