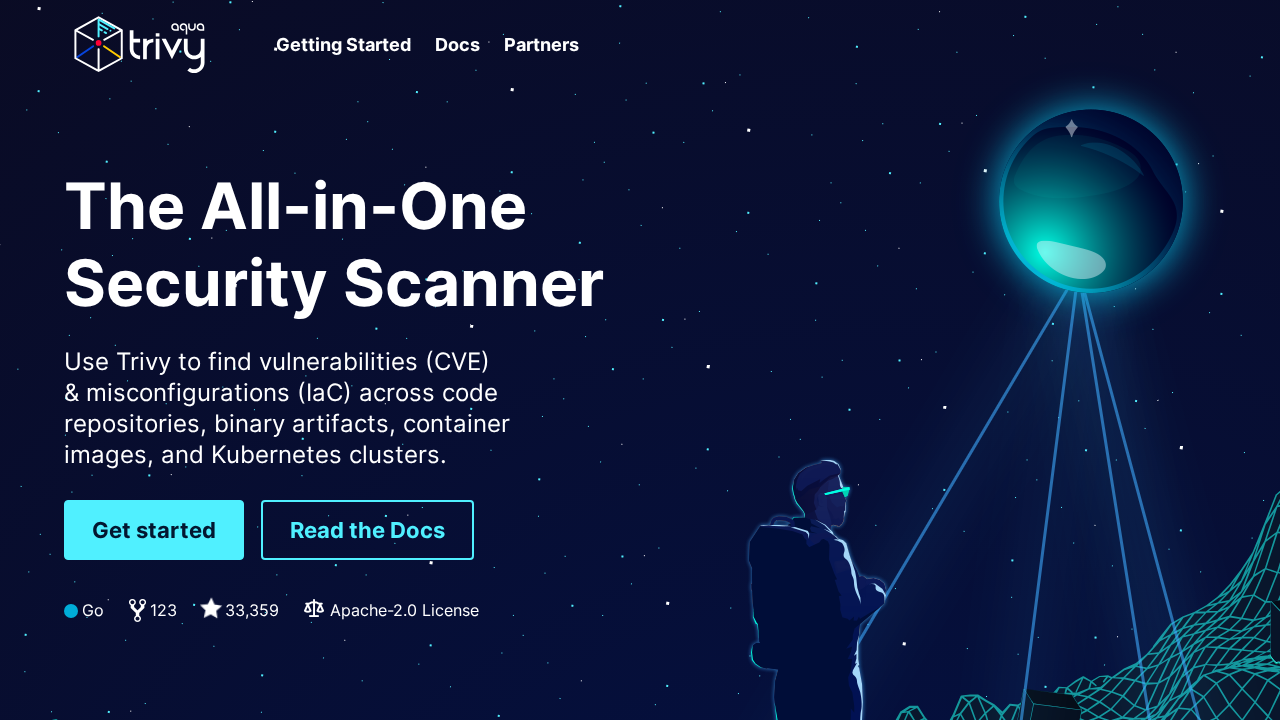

Trivy

Open-Source Sicherheits-Scanner

Frei

Unterstützte Plattformen

web

Was ist Trivy

Trivy ist ein umfassender Open-Source-Sicherheits-Scanner, der Schwachstellen und Fehlkonfigurationen in Container-Images, Code-Repositories, Infrastructure as Code (IaC) und Kubernetes-Clustern identifiziert. Sein Kernwert liegt in der Bereitstellung einer einheitlichen Lösung für Sicherheits-Scans über den gesamten Softwareentwicklungs-Lebenszyklus, vom Build bis zum Deployment. Im Gegensatz zu vielen kommerziellen Alternativen fördert die Open-Source-Natur von Trivy Community-Beiträge und Transparenz. Es nutzt eine Schwachstellen-Datenbank und unterstützt verschiedene Formate, einschließlich SBOMs. Trivys Architektur konzentriert sich auf Benutzerfreundlichkeit und Leistung, wodurch es sich für Entwickler, DevOps-Ingenieure und Sicherheitsexperten eignet. Es vereinfacht Sicherheitsaudits und hilft Unternehmen, Sicherheitsrisiken proaktiv zu adressieren und ihre allgemeine Sicherheitslage zu verbessern.

Hauptfunktionen von Trivy

Schwachstellen-Scan

Trivy scannt Container-Images, Dateisysteme und IaC-Konfigurationen auf bekannte Schwachstellen (CVEs). Es nutzt eine kontinuierlich aktualisierte Schwachstellen-Datenbank, um genaue und aktuelle Ergebnisse zu gewährleisten. Der Scanner unterstützt verschiedene Paketmanager und Programmiersprachen und bietet eine breite Abdeckung. Ergebnisse werden mit Schweregraden (Critical, High, Medium, Low) angezeigt und enthalten Details wie betroffene Pakete und vorgeschlagene Abhilfemaßnahmen.

IaC-Konfigurations-Scan

Trivy identifiziert Fehlkonfigurationen in Infrastructure as Code (IaC)-Dateien, wie z. B. Terraform, CloudFormation und Kubernetes-Manifeste. Es überprüft Sicherheitsbest Practices und potenzielle Schwachstellen in Ihrem Infrastruktur-Setup. Dies hilft, Sicherheitsverstöße zu verhindern, die durch falsch konfigurierte Ressourcen verursacht werden. Das Tool unterstützt eine Vielzahl von Konfigurationsdateiformaten und liefert detaillierte Berichte über identifizierte Probleme, einschließlich Schweregrade und Abhilfemaßnahmen.

SBOM-Generierung

Trivy generiert Software Bill of Materials (SBOMs) in verschiedenen Formaten (z. B. SPDX, CycloneDX) für Container-Images und Dateisysteme. Dies bietet ein umfassendes Inventar aller Softwarekomponenten und ihrer Abhängigkeiten. Dies ist entscheidend für die Sicherheit der Lieferkette, das Schwachstellenmanagement und die Compliance. Die SBOMs können verwendet werden, um Softwarekomponenten zu verfolgen und zu verwalten, Schwachstellen zu identifizieren und die Einhaltung von Sicherheitsrichtlinien sicherzustellen.

Kubernetes-Sicherheits-Scan

Trivy scannt Kubernetes-Cluster auf Sicherheitsschwachstellen und Fehlkonfigurationen. Es analysiert Kubernetes-Ressourcen (z. B. Deployments, Pods, Services) anhand von Sicherheitsbest Practices. Es identifiziert potenzielle Probleme im Zusammenhang mit Sicherheitskontexten, Netzwerkrichtlinien und Ressourcenlimits. Das Tool liefert detaillierte Berichte mit Empfehlungen zur Verbesserung der Sicherheitslage Ihrer Kubernetes-Deployments und hilft, unbefugten Zugriff und Datenverluste zu verhindern.

Multi-Plattform-Unterstützung

Trivy unterstützt das Scannen über mehrere Plattformen hinweg, einschließlich Linux, Windows und macOS. Es kann Container-Images von verschiedenen Registries (Docker Hub, private Registries), lokalen Dateisystemen und IaC-Konfigurationen scannen. Diese plattformübergreifende Kompatibilität stellt sicher, dass Sicherheits-Scans in verschiedene Entwicklungs- und Bereitstellungsumgebungen integriert werden können. Die Flexibilität des Tools macht es für Organisationen mit heterogener Infrastruktur geeignet.

Benutzerfreundlichkeit

Trivy ist auf Benutzerfreundlichkeit ausgelegt, mit einer einfachen Befehlszeilenschnittstelle und klarer Ausgabe. Es erfordert nur minimale Konfiguration und kann problemlos in CI/CD-Pipelines integriert werden. Das unkomplizierte Design des Tools ermöglicht es Entwicklern und Sicherheitsexperten, ihre Projekte schnell zu scannen und Schwachstellen zu identifizieren. Die intuitive Benutzeroberfläche und die detaillierte Dokumentation machen es für Benutzer aller Kenntnisstufen zugänglich.

Wie man Trivy verwendet

- Laden Sie die Trivy-Binärdatei für Ihr Betriebssystem von der Release-Seite auf GitHub (https://github.com/aquasecurity/trivy/releases) herunter.,2. Installieren Sie die Binärdatei, indem Sie sie in ein Verzeichnis in Ihrem System-PATH verschieben (z. B. /usr/local/bin).,3. Scannen Sie ein Container-Image: Führen Sie

trivy image <image_name>:<tag>aus (z. B.trivy image nginx:latest).,4. Scannen Sie ein lokales Dateisystem: Führen Sietrivy fs <path_to_directory>aus (z. B.trivy fs .).,5. Scannen Sie IaC-Dateien: Führen Sietrivy config --severity HIGH <path_to_iac_file>aus (z. B.trivy config --severity HIGH terraform.tf).,6. Zeigen Sie die Scan-Ergebnisse in Ihrem Terminal an, in dem Schwachstellen, deren Schweregrad und potenzielle Korrekturen aufgelistet werden.

Anwendungsfälle von Trivy

Container-Image-Scanning

Ein DevOps-Ingenieur verwendet Trivy, um ein neu erstelltes Container-Image zu scannen, bevor es in der Produktion bereitgestellt wird. Trivy identifiziert mehrere kritische Schwachstellen im Basis-Betriebssystem und den installierten Paketen des Images. Der Ingenieur erstellt dann das Image mit aktualisierten Abhängigkeiten neu, behebt die Schwachstellen und verhindert potenzielle Sicherheitsverstöße in der bereitgestellten Anwendung.

IaC-Konfigurations-Auditing

Ein Sicherheitstechniker verwendet Trivy, um Terraform-Konfigurationsdateien für eine neue Cloud-Infrastruktur-Bereitstellung zu scannen. Trivy erkennt Fehlkonfigurationen im Zusammenhang mit Netzwerksicherheitsgruppen und IAM-Rollen. Der Ingenieur korrigiert diese Konfigurationen und stellt sicher, dass die Infrastruktur sicher und in Übereinstimmung mit den Sicherheitsrichtlinien der Organisation bereitgestellt wird, wodurch das Risiko eines unbefugten Zugriffs verringert wird.

Kubernetes-Sicherheitsbewertung

Ein Kubernetes-Administrator verwendet Trivy, um einen Produktions-Kubernetes-Cluster zu scannen. Trivy identifiziert mehrere Sicherheitsschwachstellen in der Konfiguration des Clusters, wie z. B. unsichere Pod-Sicherheitsrichtlinien und fehlende Ressourcenlimits. Der Administrator behebt dann diese Probleme, stärkt die Sicherheitslage des Clusters und verringert das Risiko eines erfolgreichen Angriffs.

SBOM-Generierung für Compliance

Ein Softwareentwicklungsteam verwendet Trivy, um SBOMs für seine containerisierten Anwendungen zu generieren. Dies geschieht, um die Einhaltung von Branchenvorschriften und internen Sicherheitsrichtlinien zu gewährleisten. Die SBOMs werden dann an das Sicherheitsteam weitergegeben und verwendet, um die Softwarekomponenten und ihre Abhängigkeiten zu verfolgen, wodurch ein proaktives Schwachstellenmanagement und die Sicherheit der Lieferkette ermöglicht werden.

Wer profitiert von Trivy

DevOps-Ingenieure

DevOps-Ingenieure benötigen Trivy, um Sicherheits-Scans in ihre CI/CD-Pipelines zu integrieren. Es hilft ihnen, die Schwachstellenerkennung in Container-Images und IaC-Konfigurationen zu automatisieren, sichere Bereitstellungen zu gewährleisten und das Risiko von Sicherheitsvorfällen zu verringern. Dies ermöglicht es ihnen, die Sicherheit nach links zu verlagern und die allgemeine Sicherheitslage ihrer Anwendungen zu verbessern.

Sicherheitsexperten

Sicherheitsexperten verwenden Trivy, um Schwachstellenbewertungen und Sicherheitsaudits durchzuführen. Sie können es verwenden, um Schwachstellen in Container-Images, Kubernetes-Clustern und IaC-Konfigurationen zu identifizieren. Dies hilft ihnen, Sicherheitsrisiken proaktiv zu identifizieren und zu mindern und die Einhaltung von Sicherheitsrichtlinien und Best Practices der Branche sicherzustellen.

Softwareentwickler

Softwareentwickler verwenden Trivy, um ihre Code-Repositories und Container-Images während des Entwicklungsprozesses auf Schwachstellen zu scannen. Dies ermöglicht es ihnen, Sicherheitsprobleme frühzeitig im Entwicklungslebenszyklus zu identifizieren und zu beheben, wodurch das Risiko der Bereitstellung von anfälligem Code in der Produktion verringert und die Gesamtqualität ihrer Software verbessert wird.

Sicherheitsprüfer

Sicherheitsprüfer verwenden Trivy, um die Sicherheitslage von containerisierten Anwendungen und Infrastrukturen zu bewerten. Sie können die umfassenden Scan-Funktionen von Trivy nutzen, um Schwachstellen, Fehlkonfigurationen und Compliance-Probleme zu identifizieren. Dies hilft ihnen, genaue und detaillierte Sicherheitsberichte zu erstellen und sicherzustellen, dass Organisationen Sicherheitsstandards und -vorschriften einhalten.

Preise für Trivy

Open Source, verfügbar unter der Apache-2.0-Lizenz. Kostenlos nutzbar, ohne kostenpflichtige Pläne oder Stufen.