Apktool

Ingeniería inversa de APK

Gratis

Plataformas soportadas

web

Etiquetas de herramienta

Qué es Apktool

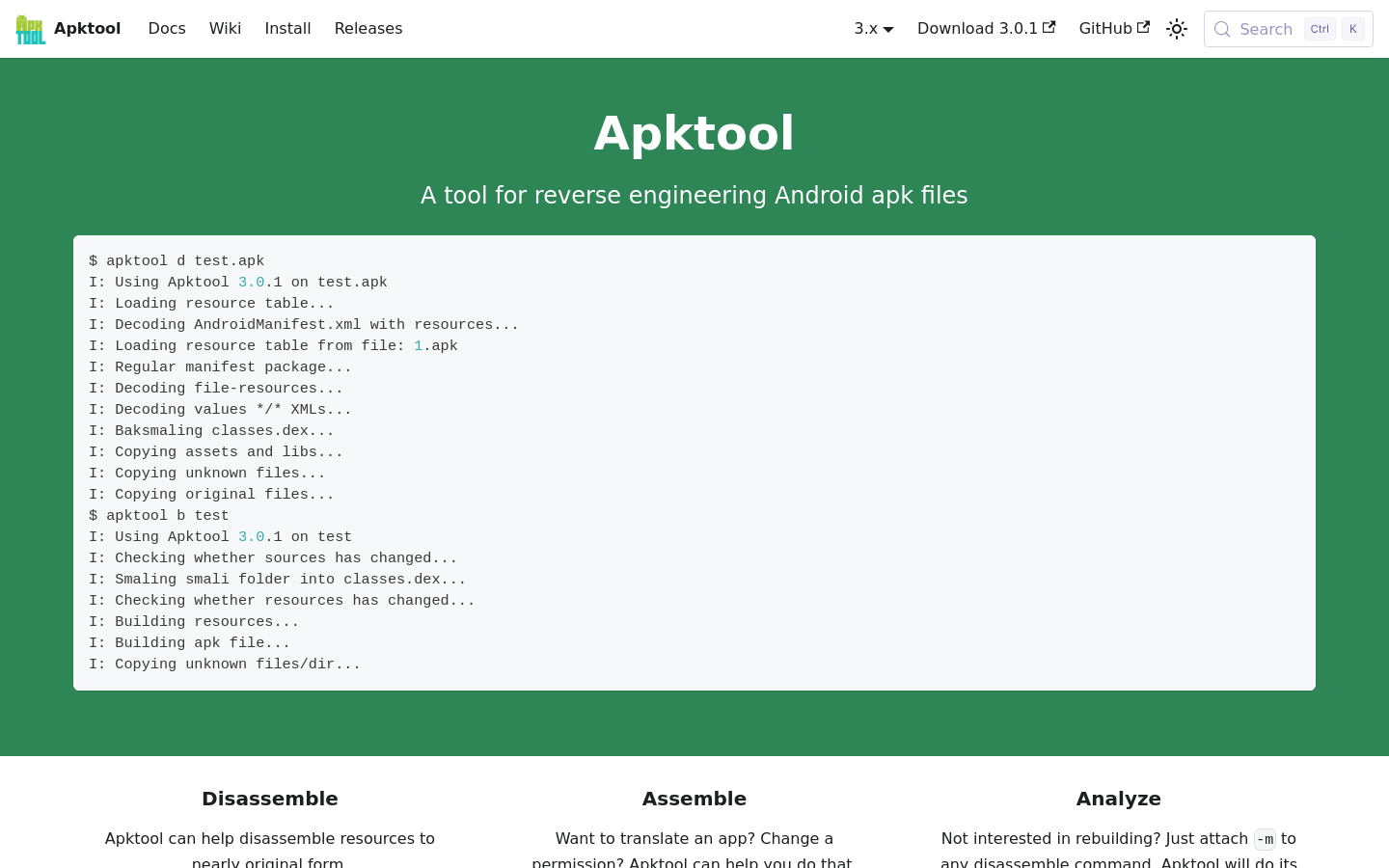

Apktool es la utilidad de línea de comandos estándar de la industria para la ingeniería inversa de aplicaciones Android de código cerrado y terceros. Permite a desarrolladores e investigadores de seguridad decodificar recursos a su forma casi original, modificarlos y reconstruir el APK. A diferencia de los descompresores simples, Apktool maneja la compleja tarea de decodificar AndroidManifest.xml, resources.arsc y archivos smali, permitiendo una inspección profunda de la lógica de la aplicación y las estructuras de activos. Es esencial para auditorías de seguridad, localización y depuración de binarios propietarios donde el código fuente no está disponible.

Funciones principales de Apktool

Decodificación y reconstrucción de recursos

Apktool decodifica el archivo binario 'resources.arsc' y los diseños XML a formatos legibles. Maneja correctamente el complejo mapeo de ID de recursos de Android, asegurando que al reconstruir el APK, las referencias de recursos permanezcan intactas. Esto es crítico para traducir aplicaciones o modificar elementos de la interfaz de usuario sin romper la tabla de búsqueda de recursos interna de la aplicación.

Desensamblado de código Smali

Desensambla el bytecode 'classes.dex' en Smali, un lenguaje similar al ensamblador para la VM Dalvik. Esto permite a los desarrolladores analizar el flujo lógico exacto de una aplicación. Al convertir bytecode a Smali, los usuarios pueden realizar ediciones precisas en el comportamiento de la app, como omitir comprobaciones de licencia o inyectar registros, antes de reensamblar el código en archivos DEX funcionales.

Análisis y modificación del manifiesto

La herramienta decodifica automáticamente el archivo 'AndroidManifest.xml', que normalmente se almacena en formato binario. Al hacer este archivo legible, Apktool permite a los investigadores de seguridad inspeccionar permisos solicitados, componentes exportados y filtros de intención. Esto es vital para identificar posibles vulnerabilidades de seguridad o fugas de privacidad dentro de la configuración de una aplicación.

Gestión de dependencias del framework

Las aplicaciones Android a menudo dependen de recursos a nivel de sistema. Apktool permite a los usuarios instalar archivos de framework (como 'framework-res.apk') para proporcionar el contexto necesario para decodificar aplicaciones que utilizan temas de sistema personalizados o APIs propietarias del fabricante. Esto asegura que la decodificación de recursos no falle debido a referencias faltantes a componentes estándar del sistema Android.

Interfaz CLI multiplataforma

Construido como una herramienta de línea de comandos basada en Java, Apktool es independiente de la plataforma, ejecutándose sin problemas en Windows, macOS y Linux. Su diseño centrado en CLI lo hace altamente programable, permitiendo a los equipos de seguridad integrar el análisis de APK en pipelines de CI/CD automatizados o scripts de procesamiento por lotes para escaneos de vulnerabilidades a gran escala en miles de archivos APK.

Cómo usar Apktool

- Instale Java Runtime Environment (JRE) 1.8 o superior en su sistema.,2. Descargue el archivo 'apktool.jar' más reciente desde la página oficial de lanzamientos en GitHub.,3. Ejecute 'java -jar apktool.jar d app.apk' para desensamblar el APK objetivo en una estructura de directorios legible.,4. Modifique los archivos smali, XML de recursos o permisos del manifiesto deseados dentro de la carpeta de salida.,5. Ejecute 'java -jar apktool.jar b nombre_carpeta -o app_modificada.apk' para reensamblar la aplicación.,6. Firme el APK recién generado usando 'apksigner' antes de intentar instalarlo en un dispositivo Android.

Casos de uso de Apktool

Auditoría de seguridad

Los investigadores de seguridad utilizan Apktool para descompilar aplicaciones e identificar claves API codificadas, prácticas de almacenamiento inseguras o patrones de código malicioso. Al inspeccionar los archivos Smali y el manifiesto, pueden verificar si una aplicación cumple con las mejores prácticas de seguridad antes de su despliegue.

Localización de aplicaciones

Los desarrolladores o traductores utilizan Apktool para extraer recursos de cadenas de texto de aplicaciones de código cerrado. Al modificar los archivos 'strings.xml' y reconstruir el APK, pueden añadir soporte para nuevos idiomas sin necesidad de acceder al repositorio de código fuente original.

Modding y personalización

Los usuarios avanzados y modders utilizan Apktool para personalizar el comportamiento de las aplicaciones, como eliminar anuncios, cambiar temas de interfaz o habilitar funciones ocultas. Al desensamblar la aplicación, pueden parchear la lógica Smali para alterar cómo la aplicación interactúa con el usuario.

Quién se beneficia de Apktool

Investigadores de seguridad

Requieren visibilidad profunda del código binario para realizar pruebas de penetración, evaluación de vulnerabilidades y análisis de malware en aplicaciones Android donde el código fuente no está disponible.

Desarrolladores Android

Utilizan la herramienta para depurar problemas en sus propias aplicaciones cuando se pierde el código fuente o para inspeccionar cómo se implementan las bibliotecas de terceros dentro de su proyecto.

Especialistas en localización

Necesitan extraer y reinyectar cadenas localizadas en APKs compilados para proporcionar soporte de idiomas a aplicaciones que carecen de funciones de internacionalización oficiales.

Precios de Apktool

Proyecto de código abierto distribuido bajo la Licencia Apache 2.0. Completamente gratuito para usar, modificar y distribuir.