Tailscale

VPN Mesh Zero Trust WireGuard

Freemium

Plateformes supportées

web

Étiquettes d'outil

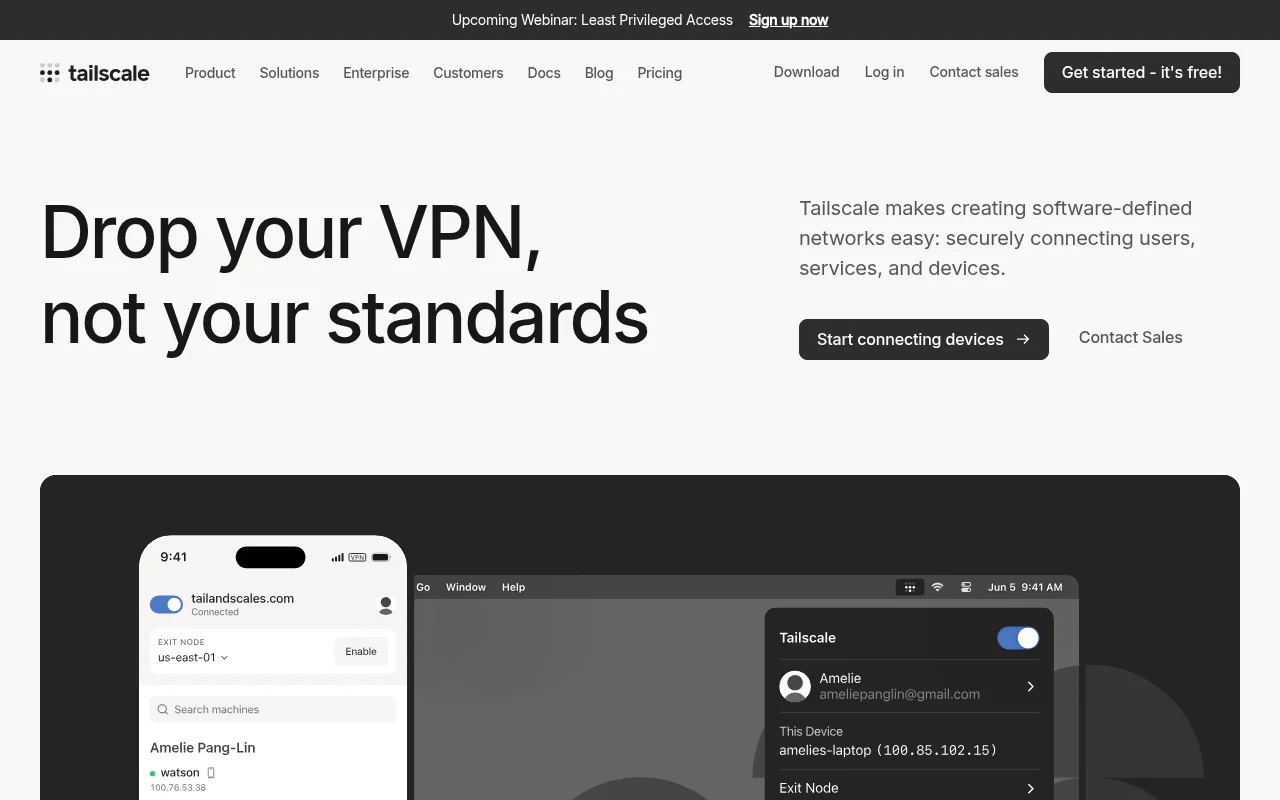

Qu'est-ce que Tailscale

Tailscale est une plateforme réseau basée sur l'identité et le modèle Zero Trust, construite sur le protocole WireGuard. Elle remplace les VPN traditionnels, SASE et PAM en créant un réseau maillé (mesh) peer-to-peer qui connecte les équipes distantes, les environnements multi-cloud et les appareils IoT sans nécessiter de configurations de pare-feu complexes ou de serveurs bastions. Contrairement aux VPN hub-and-spoke classiques qui acheminent le trafic via une passerelle centrale, Tailscale établit des tunnels chiffrés directs entre les nœuds. Il s'intègre aux fournisseurs d'identité existants (Okta, Google, Microsoft) pour appliquer un contrôle d'accès granulaire, ce qui le rend idéal pour les ingénieurs DevOps, les équipes de sécurité et les développeurs IA ayant besoin d'un accès sécurisé et à faible latence à une infrastructure distribuée.

Fonctionnalités principales de Tailscale

Réseau maillé basé sur WireGuard

Tailscale utilise le protocole WireGuard pour établir des connexions peer-to-peer directes et chiffrées entre les appareils. En éliminant le besoin de faire transiter le trafic par un concentrateur VPN central, il réduit considérablement la latence et augmente le débit. Cette architecture garantit que même si un nœud tombe en panne, le reste du maillage reste fonctionnel, offrant une alternative résiliente et performante aux architectures VPN client-serveur traditionnelles.

Contrôle d'accès basé sur l'identité

Au lieu de gérer des règles de pare-feu statiques basées sur les IP, Tailscale s'intègre à votre fournisseur SSO existant pour mapper l'accès réseau aux identités des utilisateurs. Vous pouvez définir des ACL granulaires qui restreignent l'accès en fonction des groupes d'utilisateurs ou des tags d'appareils. Cette approche applique le principe du moindre privilège, garantissant qu'un appareil ou un compte utilisateur compromis ne puisse pas traverser tout le réseau, atténuant ainsi efficacement les risques de mouvement latéral.

Gouvernance IA Aperture

Aperture offre une visibilité et une gouvernance unifiées pour les agents IA et les utilisateurs. Il permet aux équipes de sécurité de surveiller et de contrôler la manière dont les modèles d'IA interagissent avec les données et l'infrastructure internes. En interceptant et en auditant le trafic, Aperture garantit que les flux de travail pilotés par l'IA restent conformes aux politiques de sécurité, empêchant l'exfiltration non autorisée de données ou l'accès à des API internes sensibles lors de l'exécution d'agents automatisés.

Traversée NAT sans configuration

Tailscale gère automatiquement la traversée NAT complexe en utilisant des techniques comme STUN et DERP (Designated Encrypted Relay for Packets). Cela permet aux appareils situés derrière des pare-feu restrictifs ou CGNAT de se connecter de manière transparente sans redirection de port manuelle ou configuration d'IP publique. Le système négocie intelligemment le meilleur chemin, ne basculant vers des relais chiffrés que lorsqu'une connexion peer-to-peer directe est impossible, assurant la connectivité dans pratiquement n'importe quel environnement réseau.

Support des nœuds éphémères

Conçus pour les pipelines CI/CD et l'infrastructure cloud à mise à l'échelle automatique, les nœuds éphémères s'enregistrent et se désenregistrent automatiquement du réseau. Lorsqu'un conteneur ou une VM se termine, Tailscale nettoie l'entrée du nœud, empêchant l'accumulation d'appareils 'zombies' dans votre carte réseau. Cette automatisation est critique pour les environnements dynamiques où l'infrastructure est fréquemment provisionnée et détruite, garantissant que votre politique de sécurité reste précise et à jour.

Comment utiliser Tailscale

- Créez un compte sur tailscale.com en utilisant votre fournisseur SSO existant (Google, GitHub, Microsoft ou Okta).,2. Téléchargez et installez le client Tailscale sur votre machine locale, serveur ou instance cloud.,3. Authentifiez le client via votre navigateur pour attribuer une adresse IP unique et persistante (100.x.y.z) à l'appareil.,4. Configurez les listes de contrôle d'accès (ACL) dans la console d'administration pour définir quels utilisateurs ou services peuvent communiquer avec des nœuds spécifiques.,5. Utilisez les adresses IP Tailscale attribuées pour vous connecter en SSH, aux bases de données ou aux services web internes en toute sécurité sans les exposer à l'internet public.

Cas d’utilisation de Tailscale

Développement distant sécurisé

Les développeurs peuvent accéder en toute sécurité aux environnements de staging internes, aux bases de données et aux clusters Kubernetes depuis n'importe où sans exposer ces services à l'internet public. Cela élimine le besoin de serveurs bastions non sécurisés ou de tunnels SSH complexes.

Maillage d'infrastructure multi-cloud

Les ingénieurs plateforme peuvent connecter des charges de travail disparates s'exécutant sur AWS, GCP et Azure dans un réseau unique et plat. Cela permet aux services de communiquer en toute sécurité en utilisant des adresses IP privées comme s'ils étaient tous dans le même centre de données local.

Sécurité de l'infrastructure des agents IA

Les organisations peuvent utiliser Tailscale pour fournir aux agents IA un accès sécurisé et authentifié aux API internes et aux bases de données vectorielles. Cela garantit que les interactions de l'IA sont journalisées, auditées et restreintes aux sources de données autorisées.

Qui bénéficie de Tailscale

Équipes DevOps & SRE

Besoin de gérer l'accès sécurisé à une infrastructure distribuée sur plusieurs fournisseurs cloud sans la charge opérationnelle des VPN traditionnels ou de la gestion complexe des pare-feu.

Responsables sécurité et conformité

Nécessitent une solution réseau Zero Trust offrant une capacité d'audit, des contrôles d'accès basés sur l'identité et la possibilité d'appliquer des politiques de moindre privilège dans toute l'organisation.

Ingénieurs IA/ML

Besoin de connecter les agents IA et les charges de travail d'entraînement à des sources de données internes sensibles de manière sécurisée, en garantissant que les processus automatisés ne contournent pas les protocoles de sécurité.

Tarification de Tailscale

Personnel : Gratuit (jusqu'à 3 utilisateurs/100 appareils). Starter : 6 $/utilisateur/mois. Business : 18 $/utilisateur/mois. Entreprise : Tarification personnalisée avec SSO avancé et support.