Apktool

Reverse engineering d'APK

Gratuit

Plateformes supportées

web

Étiquettes d'outil

Qu'est-ce que Apktool

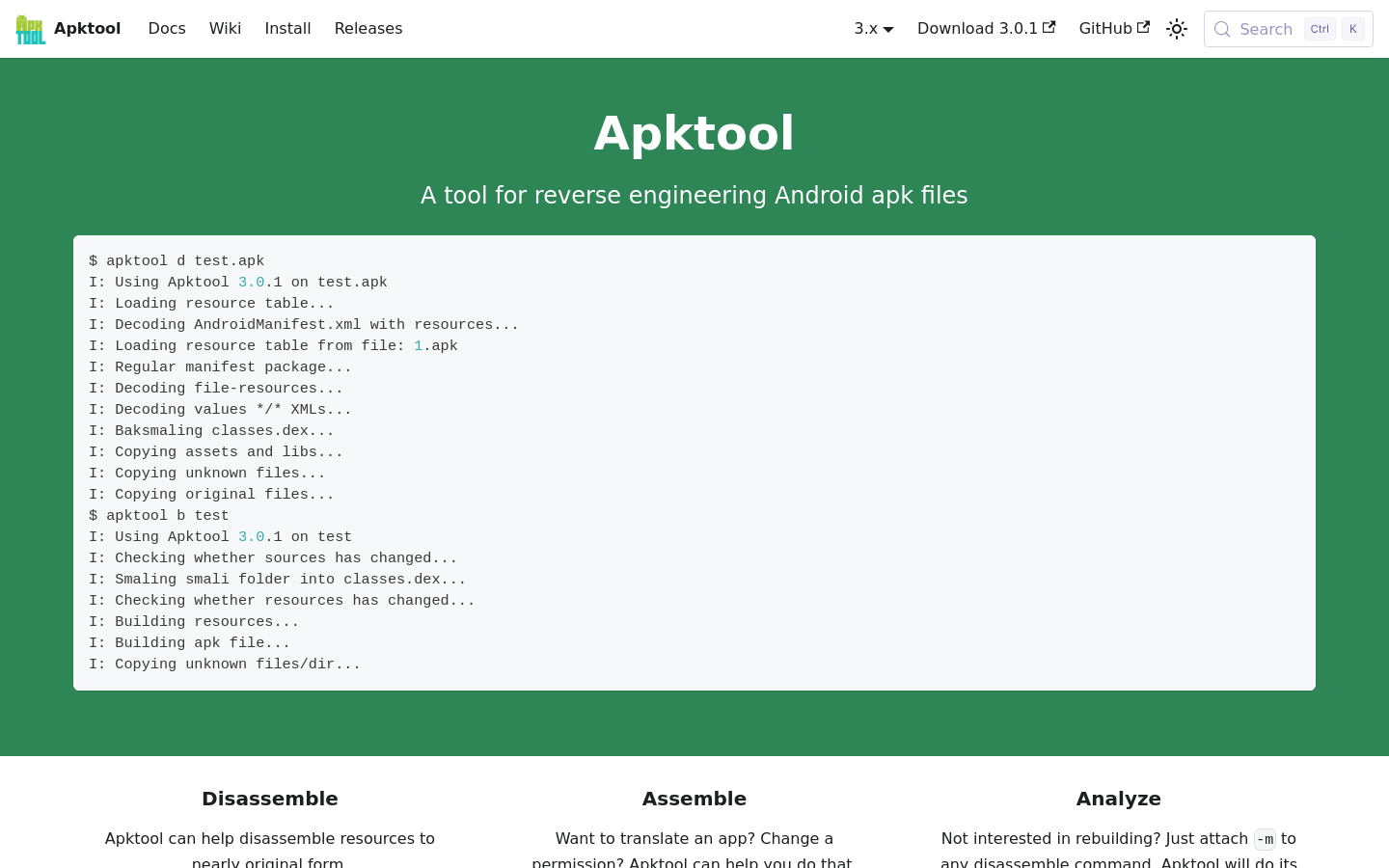

Apktool est l'utilitaire en ligne de commande standard pour le reverse engineering d'applications Android propriétaires. Il permet aux développeurs et chercheurs en sécurité de décoder les ressources, de les modifier et de reconstruire l'APK. Contrairement aux décompresseurs simples, Apktool gère le décodage complexe des fichiers AndroidManifest.xml, resources.arsc et smali, permettant une inspection approfondie de la logique et des structures d'actifs. Il est essentiel pour l'audit de sécurité, la localisation et le débogage de binaires dont le code source est indisponible.

Fonctionnalités principales de Apktool

Décodage et reconstruction de ressources

Apktool décode le fichier binaire 'resources.arsc' et les layouts XML en formats lisibles. Il gère le mappage complexe des ID de ressources Android, garantissant l'intégrité des références lors de la reconstruction. Crucial pour traduire des applications ou modifier l'UI sans corrompre la table de recherche interne.

Désassemblage de code Smali

Il désassemble le bytecode 'classes.dex' en Smali, un langage d'assemblage pour la VM Dalvik. Cela permet d'analyser le flux logique exact. En convertissant le bytecode en Smali, les utilisateurs peuvent effectuer des modifications précises, comme contourner des vérifications de licence ou injecter du logging.

Analyse et modification du manifeste

L'outil décode automatiquement le fichier 'AndroidManifest.xml' binaire. En le rendant lisible, Apktool permet d'inspecter les permissions, composants exportés et filtres d'intention. Vital pour identifier des vulnérabilités ou fuites de confidentialité dans la configuration.

Gestion des dépendances framework

Les applications Android dépendent souvent de ressources système. Apktool permet d'installer des fichiers framework (ex: 'framework-res.apk') pour fournir le contexte nécessaire au décodage d'applications utilisant des thèmes personnalisés ou des API constructeurs propriétaires.

Interface CLI multiplateforme

Outil Java en ligne de commande, Apktool est agnostique et fonctionne sur Windows, macOS et Linux. Sa conception CLI facilite l'intégration dans des pipelines CI/CD automatisés ou des scripts de traitement par lots pour l'analyse de vulnérabilités à grande échelle.

Comment utiliser Apktool

- Installez Java Runtime Environment (JRE) 1.8 ou supérieur.,2. Téléchargez le dernier fichier 'apktool.jar' depuis la page GitHub officielle.,3. Exécutez 'java -jar apktool.jar d app.apk' pour désassembler l'APK cible.,4. Modifiez les fichiers smali, XML de ressources ou permissions du manifeste.,5. Exécutez 'java -jar apktool.jar b nom_dossier -o app_modifiee.apk' pour réassembler.,6. Signez l'APK généré avec 'apksigner' avant l'installation.

Cas d’utilisation de Apktool

Audit de sécurité

Les chercheurs utilisent Apktool pour décompiler des applications afin d'identifier des clés API codées en dur, des pratiques de stockage non sécurisées ou des codes malveillants. L'inspection des fichiers Smali et du manifeste permet de vérifier la conformité aux bonnes pratiques.

Localisation d'applications

Les développeurs ou traducteurs utilisent Apktool pour extraire les ressources textuelles d'applications fermées. En modifiant les fichiers 'strings.xml' et en reconstruisant l'APK, ils ajoutent le support de nouvelles langues sans accès au code source original.

Modding et personnalisation

Les utilisateurs avancés utilisent Apktool pour personnaliser le comportement des applications, comme supprimer des publicités, changer des thèmes UI ou activer des fonctionnalités cachées en modifiant la logique Smali.

Qui bénéficie de Apktool

Chercheurs en sécurité

Ils ont besoin d'une visibilité profonde sur le code binaire pour effectuer des tests d'intrusion, des évaluations de vulnérabilité et de l'analyse de malware sur des applications Android sans code source.

Développeurs Android

Ils utilisent l'outil pour déboguer des problèmes dans leurs propres applications en cas de perte de code source ou pour inspecter l'implémentation de bibliothèques tierces.

Spécialistes en localisation

Ils doivent extraire et réinjecter des chaînes localisées dans des APK compilés pour offrir un support linguistique aux applications dépourvues de fonctionnalités d'internationalisation officielles.

Tarification de Apktool

Projet open source distribué sous licence Apache 2.0. Utilisation, modification et distribution totalement gratuites.