Apktool

Android APKリバースエンジニアリング

無料

サポートプラットフォーム

web

Apktool とは

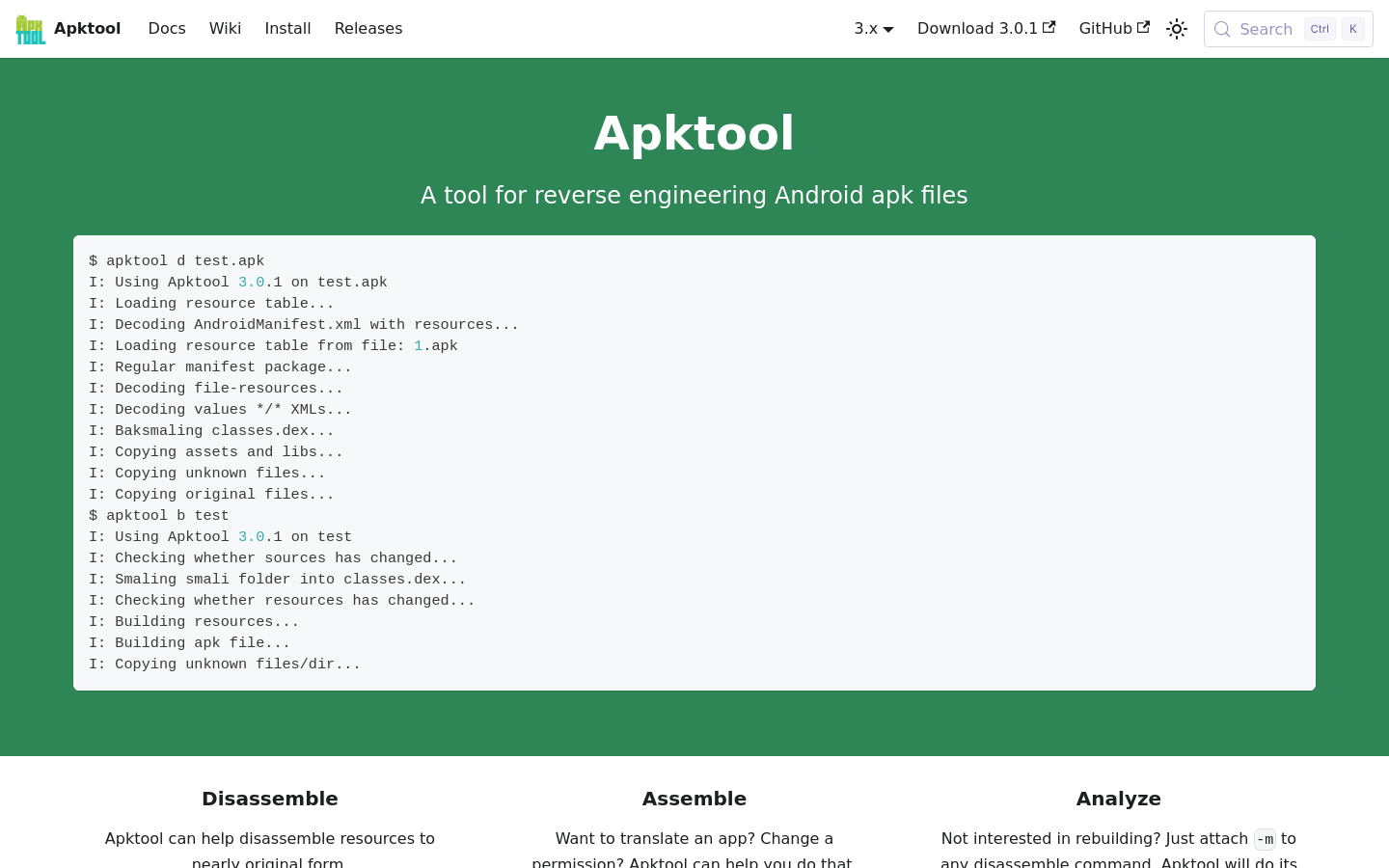

Apktoolは、サードパーティ製のクローズドソースAndroidアプリをリバースエンジニアリングするための業界標準のコマンドラインユーティリティです。開発者やセキュリティ研究者がリソースをほぼ元の形式にデコードし、変更を加え、APKを再構築することを可能にします。単純な解凍ツールとは異なり、ApktoolはAndroidManifest.xml、resources.arsc、smaliファイルのデコードという複雑なタスクを処理し、アプリのロジックやアセット構造の詳細な調査を可能にします。ソースコードが利用できない場合のセキュリティ監査、ローカライズ、プロプライエタリなバイナリのデバッグに不可欠です。

Apktool の主な機能

リソースのデコードと再構築

バイナリの「resources.arsc」ファイルとXMLレイアウトを人間が読める形式にデコードします。複雑なAndroidリソースIDマッピングを正しく処理し、APK再構築時にリソース参照が維持されることを保証します。これは、アプリの内部リソース参照テーブルを壊さずに、アプリの翻訳やUI要素の変更を行うために不可欠です。

Smaliコードの逆アセンブル

「classes.dex」バイトコードを、Dalvik VM用のアセンブリ言語であるSmaliに逆アセンブルします。これにより、開発者はアプリの正確なロジックフローを分析できます。バイトコードをSmaliに変換することで、コードを機能的なDEXファイルに再構築する前に、ライセンスチェックのバイパスやログの注入など、アプリの動作を細かく編集できます。

マニフェストの分析と変更

通常バイナリ形式で保存されている「AndroidManifest.xml」ファイルを自動的にデコードします。このファイルを人間が読める形式にすることで、セキュリティ研究者は要求された権限、エクスポートされたコンポーネント、インテントフィルターを調査できます。これは、アプリの設定における潜在的なセキュリティ脆弱性やプライバシー漏洩を特定するために重要です。

フレームワーク依存関係の管理

Androidアプリはシステムレベルのリソースに依存することがよくあります。Apktoolでは、フレームワークファイル(「framework-res.apk」など)をインストールすることで、カスタムシステムテーマやメーカー独自のAPIを使用するアプリをデコードするための必要なコンテキストを提供できます。これにより、標準のAndroidシステムコンポーネントへの参照不足によるリソースデコードの失敗を防ぎます。

クロスプラットフォームCLIインターフェース

Javaベースのコマンドラインツールとして構築されており、Windows、macOS、Linuxでシームレスに動作するプラットフォーム非依存のツールです。CLIファーストの設計によりスクリプト化が容易で、セキュリティチームはAPK分析を自動化されたCI/CDパイプラインや、数千のAPKファイルを対象とした大規模な脆弱性スキャン用のバッチ処理スクリプトに統合できます。

Apktool の使い方

- システムにJava Runtime Environment (JRE) 1.8以上をインストールします。,2. 公式GitHubリリースから最新の「apktool.jar」をダウンロードします。,3. 「java -jar apktool.jar d app.apk」を実行し、対象のAPKを読み取り可能なディレクトリ構造に逆アセンブルします。,4. 出力フォルダ内のsmaliファイル、リソースXML、またはマニフェスト権限を必要に応じて変更します。,5. 「java -jar apktool.jar b folder_name -o modified_app.apk」を実行し、アプリケーションを再構築します。,6. Androidデバイスにインストールする前に、「apksigner」を使用して新しく生成されたAPKに署名します。

Apktool の利用シーン

セキュリティ監査

セキュリティ研究者はApktoolを使用してアプリを逆コンパイルし、ハードコードされたAPIキー、安全でないストレージの使用、悪意のあるコードパターンを特定します。Smaliファイルとマニフェストファイルを調査することで、デプロイ前にアプリがセキュリティのベストプラクティスに従っているかを確認できます。

アプリのローカライズ

開発者や翻訳者はApktoolを使用して、クローズドソースアプリから文字列リソースを抽出します。「strings.xml」ファイルを変更してAPKを再構築することで、元のソースコードリポジトリにアクセスすることなく、新しい言語のサポートを追加できます。

モディングとカスタマイズ

パワーユーザーやモッダーはApktoolを使用して、広告の削除、UIテーマの変更、隠し機能の有効化など、アプリの動作をカスタマイズします。アプリを逆アセンブルすることで、Smaliロジックにパッチを当て、アプリとユーザーの対話方法を変更できます。

Apktool が役立つ人

セキュリティ研究者

ソースコードが利用できないAndroidアプリに対して、ペネトレーションテスト、脆弱性評価、マルウェア分析を行うために、バイナリコードの詳細な可視性を必要としています。

Android開発者

ソースコードを紛失した場合の自社アプリのデバッグや、プロジェクト内でサードパーティ製ライブラリがどのように実装されているかを調査するためにこのツールを使用します。

ローカライズスペシャリスト

公式の国際化機能が欠けているアプリに言語サポートを提供するため、コンパイル済みのAPKからローカライズされた文字列を抽出し、再注入する必要があります。

Apktool の料金プラン

Apache License 2.0の下で配布されるオープンソースプロジェクトです。使用、変更、配布は完全に無料です。