mkcert

シンプルなクロスプラットフォームCA

無料

サポートプラットフォーム

web

mkcert とは

mkcertは、開発目的でローカルに信頼できる証明書を作成およびインストールするための、シンプルなコマンドラインツールです。ローカル開発環境でHTTPSを設定するプロセスを簡素化し、証明書の生成と信頼設定を自動化します。手動での証明書作成とは異なり、mkcertはクロスプラットフォーム互換性の複雑さを処理し、オペレーティングシステムとブラウザによって証明書が信頼されるようにします。このツールは、本番環境の証明書を購入または管理する手間をかけずに、HTTPSでWebアプリケーションを安全にテストする必要がある開発者に最適です。ローカル証明書ストアを活用し、ローカル開発のための安全で便利なソリューションを提供します。

mkcert の主な機能

クロスプラットフォーム互換性

mkcertは、macOS、Linux、Windowsでシームレスに動作し、開発環境に関係なく一貫したエクスペリエンスを保証します。各オペレーティングシステムに適切なトラストストアの場所とインストール方法を自動的に検出し、開発者がプラットフォーム固有の設定に悩まされるのを防ぎます。これにより、手動設定の必要がなくなり、すべての主要ブラウザで証明書が信頼されるようになります。

簡素化された証明書生成

単一のコマンド(`mkcert example.com`)で、ドメインまたはIPアドレスの信頼できる証明書を生成できます。mkcertは、証明書の署名、キー生成、および適切な設定の複雑さを処理し、セットアップにかかる時間を数時間から数分に短縮します。この合理化されたアプローチにより、開発者は証明書の管理ではなく、コーディングに集中できます。

ローカル認証局

mkcertは独自のローカル認証局(CA)を作成し、それを使用して証明書に署名します。これは、生成された証明書が、外部CAや複雑な設定を必要とせずに、システムによって信頼されることを意味します。ローカルCAは安全に保存され、証明書はブラウザや他のアプリケーションによって自動的に信頼されます。

自動化された信頼インストール

`-install`コマンドは、生成されたCA証明書をシステムのトラストストアに自動的にインストールします。これにより、mkcertによって生成されたすべての証明書が、手動設定なしでブラウザや他のアプリケーションによって信頼されるようになります。この自動化は、各ブラウザまたはアプリケーションで信頼設定を手動で設定する必要をなくし、時間を大幅に節約します。

簡単な証明書の失効

明示的に言及されていませんが、ローカルCAの性質により、CA証明書をトラストストアから削除するだけで簡単に失効できます。これはセキュリティにとって重要な機能であり、開発者が証明書が侵害された場合や不要になった場合に、迅速に無効にすることができます。このプロセスは通常、オペレーティングシステムの証明書管理ツールを介して処理されます。

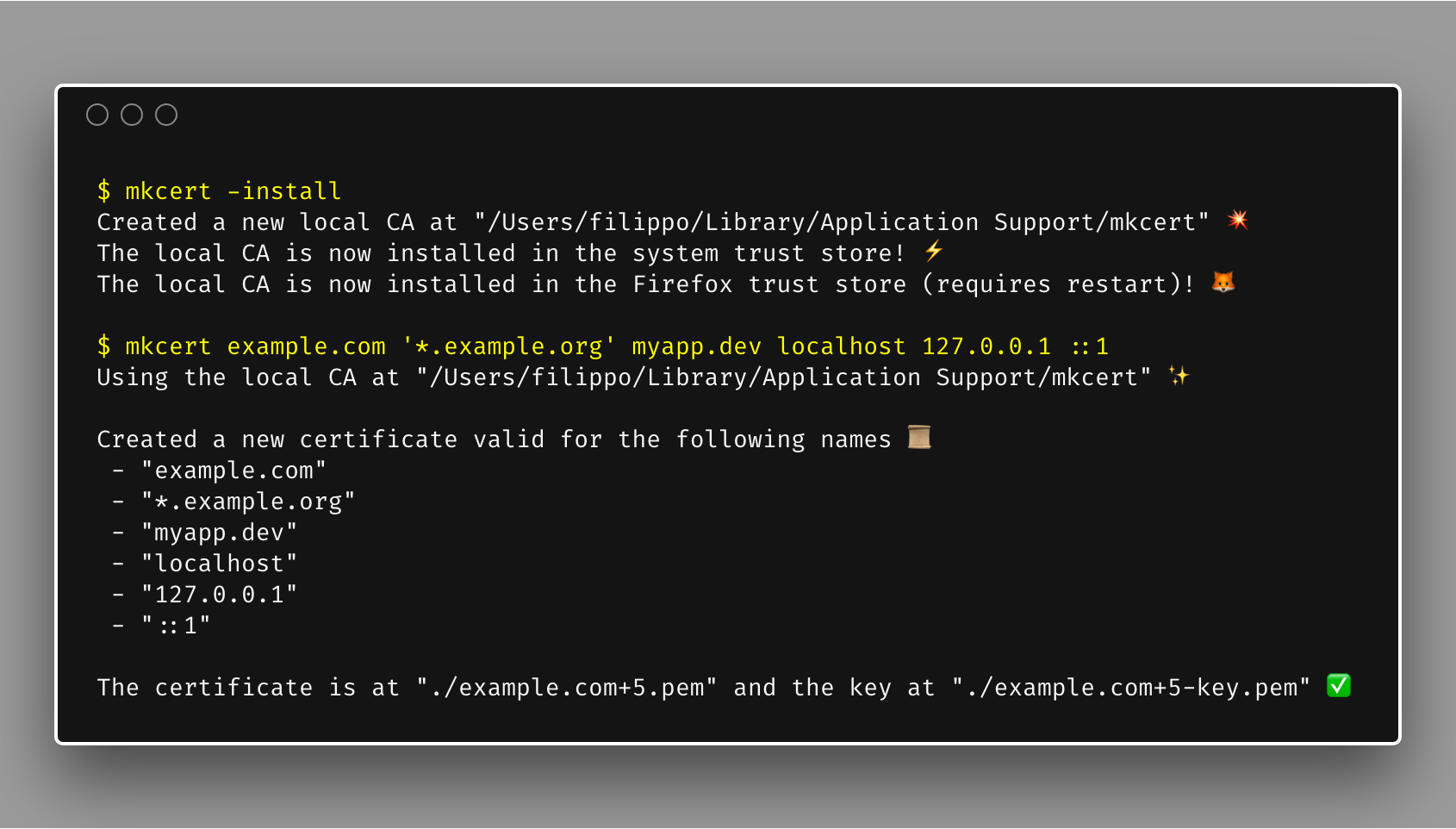

mkcert の使い方

- mkcertをインストール: システムのパッケージマネージャーを使用します(例: macOSでは

brew install mkcert、Debian/Ubuntuではapt install mkcert、Windowsではchoco install mkcert)。2. ローカルCAをインストール:mkcert -installを実行して、生成されたCA証明書をシステムのトラストストアにインストールします。この手順は、ブラウザがmkcertによって生成された証明書を信頼するために不可欠です。3. 証明書を生成: プロジェクトディレクトリに移動し、mkcert example.com localhost 127.0.0.1 ::1を実行します(ドメイン/IPに置き換えてください)。これにより、証明書とキーが作成されます。4. Webサーバーを設定: Webサーバー(例: Apache、Nginx、または開発サーバー)を、生成された証明書とキーファイルを使用するように設定します。5. セットアップをテスト: HTTPS経由でサイトにアクセスします(例:https://localhost)。ブラウザは証明書を信頼するようになり、安全な接続が表示されるはずです。6. クリーンアップ(オプション): CAを削除するには、mkcert -uninstallを実行します。

mkcert の利用シーン

ローカルWeb開発

Web開発者は、mkcertを使用して、HTTPSでWebサイトとWebアプリケーションをローカルにテストします。`localhost`または特定のドメイン名に対して証明書を生成し、セキュアCookie、API呼び出し、およびその他のHTTPS依存機能などの安全なテストを可能にします。これにより、ローカル開発環境が本番環境を可能な限り忠実に反映することが保証されます。

APIテスト

HTTPSを必要とするAPIをテストする開発者は、mkcertを使用して、ローカルテストサーバー用の信頼できる証明書を作成できます。これにより、安全なAPI呼び出しを行い、SSL/TLS証明書と安全なデータ転送の処理など、アプリケーションの正しい機能を検証できます。これは、サードパーティサービスとの統合をテストする場合に特に役立ちます。

Docker化された開発環境

Dockerを使用する開発者は、mkcertを統合して、コンテナ化されたアプリケーションの証明書を生成できます。これにより、Dockerコンテナ内でHTTPS対応サービスを実行し、安全にテストできます。証明書はコンテナにマウントでき、サービス間および外部との安全な通信を可能にします。

WebSocketsのテスト

WebSocketsを使用する開発者は、mkcertを利用して、安全なWebSocket接続(WSS)の証明書を作成できます。これにより、リアルタイムアプリケーションをローカルにテストし、WebSocket接続が暗号化され、安全であることを確認できます。これは、安全な双方向通信を必要とするアプリケーションにとって不可欠です。

mkcert が役立つ人

Web開発者

Web開発者は、mkcertがローカル開発用のHTTPSの設定プロセスを簡素化するため、主な受益者です。証明書の生成と信頼設定を自動化することで、時間と労力を節約し、アプリケーションの安全なコーディングとテストに集中できます。

API開発者

API開発者は、mkcertによってローカルでAPIの安全なテストを可能にすることで恩恵を受けます。ローカルテストサーバー用の信頼できる証明書を簡単に生成できるため、SSL/TLS証明書と安全なデータ転送の処理など、APIの正しい機能を検証できます。

DevOpsエンジニア

DevOpsエンジニアは、Dockerやその他のコンテナ化技術を使用するものを含む、安全な開発環境をmkcertで作成できます。これにより、環境内のすべてのサービスが安全に通信でき、開発環境が本番環境を可能な限り忠実に反映することが保証されます。

セキュリティテスター

セキュリティテスターは、mkcertを使用して、ローカルで安全な接続を作成およびテストできます。WebアプリケーションとAPIのセキュリティをテストするための証明書を生成し、SSL/TLS設定と証明書検証に関連する脆弱性のテストを含めることができます。

mkcert の料金プラン

オープンソース(MITライセンス)。無料で使用できます。