Apktool

안드로이드 APK 리버스 엔지니어링 도구

무료

지원 플랫폼

web

Apktool란 무엇인가요

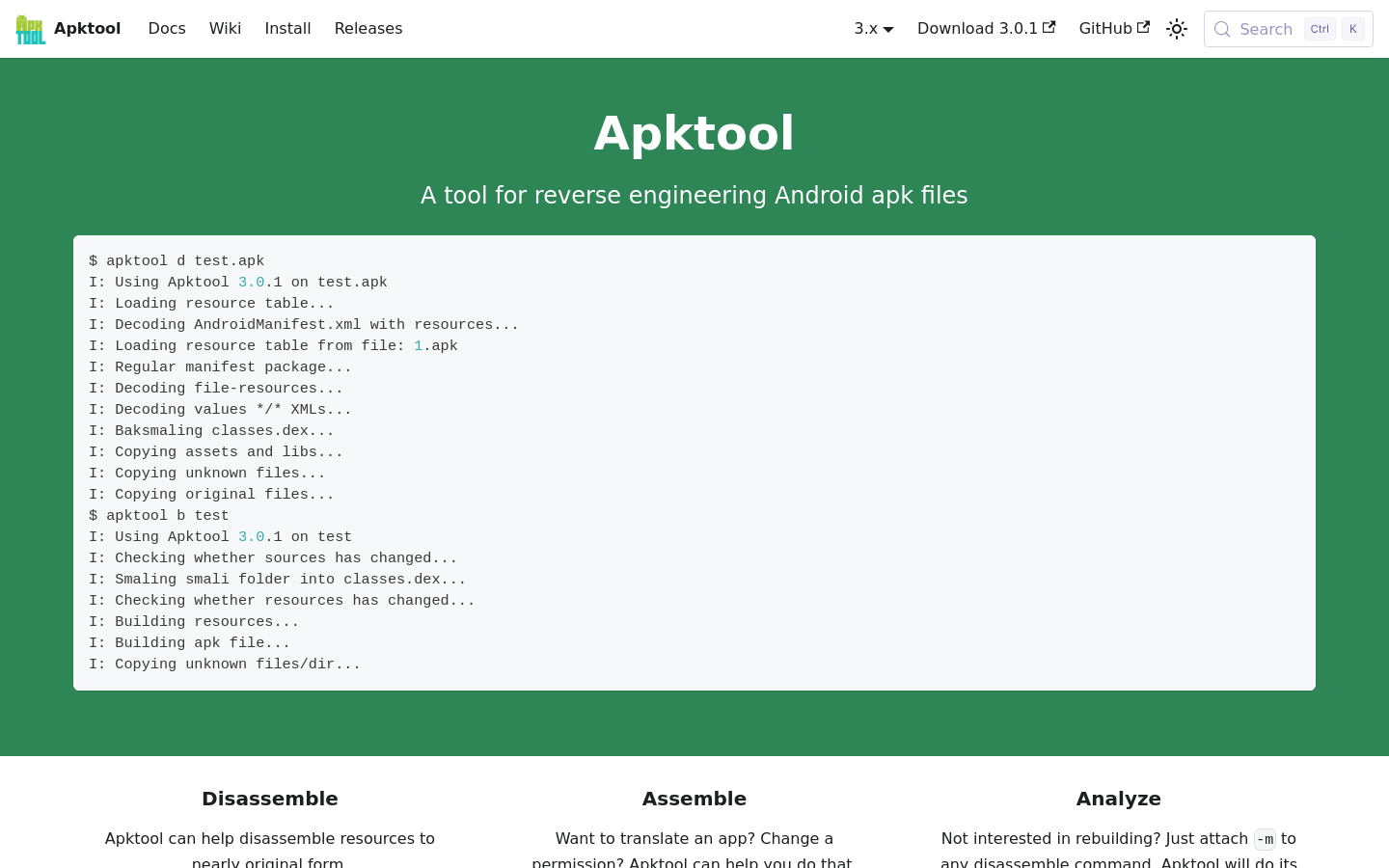

Apktool은 타사 폐쇄형 소스 안드로이드 앱을 리버스 엔지니어링하기 위한 업계 표준 CLI 유틸리티입니다. 개발자와 보안 연구원이 리소스를 거의 원본 형태로 디코딩하고 수정하여 APK를 재빌드할 수 있게 합니다. 단순 압축 해제 도구와 달리, Apktool은 AndroidManifest.xml, resources.arsc 및 smali 파일을 디코딩하는 복잡한 작업을 처리하여 앱 로직과 에셋 구조를 심층 분석할 수 있게 합니다. 소스 코드가 없는 상황에서 보안 감사, 현지화 및 독점 바이너리 디버깅에 필수적입니다.

Apktool의 핵심 기능

리소스 디코딩 및 재빌드

Apktool은 바이너리 'resources.arsc' 파일과 XML 레이아웃을 사람이 읽을 수 있는 형식으로 디코딩합니다. 복잡한 안드로이드 리소스 ID 매핑을 정확하게 처리하여 APK 재빌드 시 리소스 참조가 유지되도록 합니다. 이는 앱 내부 리소스 조회 테이블을 손상시키지 않고 앱을 번역하거나 UI 요소를 수정하는 데 중요합니다.

Smali 코드 디스어셈블

'classes.dex' 바이트코드를 Dalvik VM용 어셈블리 언어인 Smali로 분해합니다. 이를 통해 개발자는 앱의 정확한 로직 흐름을 분석할 수 있습니다. 바이트코드를 Smali로 변환함으로써 사용자는 코드를 기능적인 DEX 파일로 재조립하기 전에 라이선스 검사 우회나 로깅 삽입 등 앱 동작을 세밀하게 편집할 수 있습니다.

매니페스트 분석 및 수정

일반적으로 바이너리 형식으로 저장되는 'AndroidManifest.xml' 파일을 자동으로 디코딩합니다. 이 파일을 사람이 읽을 수 있게 함으로써 보안 연구원은 요청된 권한, 내보낸 구성 요소 및 인텐트 필터를 검사할 수 있습니다. 이는 앱 구성 내의 잠재적인 보안 취약점이나 개인정보 유출을 식별하는 데 필수적입니다.

프레임워크 종속성 관리

안드로이드 앱은 종종 시스템 수준 리소스에 의존합니다. Apktool은 사용자가 'framework-res.apk'와 같은 프레임워크 파일을 설치하여 사용자 지정 시스템 테마나 독점 제조사 API를 사용하는 앱을 디코딩하는 데 필요한 컨텍스트를 제공할 수 있게 합니다. 이를 통해 표준 안드로이드 시스템 구성 요소에 대한 참조 누락으로 인한 리소스 디코딩 실패를 방지합니다.

크로스 플랫폼 CLI 인터페이스

Java 기반 명령줄 도구로 제작된 Apktool은 플랫폼에 구애받지 않으며 Windows, macOS, Linux에서 원활하게 실행됩니다. CLI 우선 설계로 스크립트 작성이 용이하여 보안 팀이 APK 분석을 자동화된 CI/CD 파이프라인이나 대규모 취약점 스캔을 위한 배치 처리 스크립트에 통합할 수 있습니다.

Apktool 사용 방법

- 시스템에 Java Runtime Environment(JRE) 1.8 이상을 설치합니다., 2. 공식 GitHub 릴리스 페이지에서 최신 'apktool.jar' 파일을 다운로드합니다., 3. 'java -jar apktool.jar d app.apk'를 실행하여 대상 APK를 읽기 가능한 디렉토리 구조로 분해합니다., 4. 출력 폴더 내에서 원하는 smali 파일, 리소스 XML 또는 매니페스트 권한을 수정합니다., 5. 'java -jar apktool.jar b folder_name -o modified_app.apk'를 실행하여 애플리케이션을 재조립합니다., 6. 안드로이드 기기에 설치하기 전에 'apksigner'를 사용하여 새로 생성된 APK에 서명합니다.

Apktool의 활용 사례

보안 감사

보안 연구원은 Apktool을 사용하여 앱을 디컴파일하고 하드코딩된 API 키, 안전하지 않은 저장 방식 또는 악성 코드 패턴을 식별합니다. Smali 및 매니페스트 파일을 검사하여 배포 전 앱이 보안 모범 사례를 준수하는지 확인합니다.

앱 현지화

개발자나 번역가는 Apktool을 사용하여 폐쇄형 소스 앱에서 문자열 리소스를 추출합니다. 'strings.xml' 파일을 수정하고 APK를 재빌드함으로써 원본 소스 코드 저장소에 접근하지 않고도 새로운 언어 지원을 추가할 수 있습니다.

모딩 및 커스터마이징

파워 유저와 모더는 Apktool을 사용하여 광고 제거, UI 테마 변경, 숨겨진 기능 활성화 등 앱 동작을 사용자 지정합니다. 앱을 분해하여 Smali 로직을 패치함으로써 앱이 사용자와 상호 작용하는 방식을 변경할 수 있습니다.

Apktool이 도움이 되는 사람

보안 연구원

소스 코드를 사용할 수 없는 안드로이드 애플리케이션에 대해 모의 해킹, 취약점 평가 및 악성 코드 분석을 수행하기 위해 바이너리 코드에 대한 깊은 가시성이 필요합니다.

안드로이드 개발자

소스 코드를 분실했을 때 자신의 앱 문제를 디버깅하거나, 프로젝트 내에서 타사 라이브러리가 어떻게 구현되었는지 검사하기 위해 이 도구를 사용합니다.

현지화 전문가

공식 국제화 기능이 부족한 앱에 언어 지원을 제공하기 위해 컴파일된 APK에서 현지화된 문자열을 추출하고 다시 주입해야 합니다.

Apktool의 요금제

Apache License 2.0에 따라 배포되는 오픈 소스 프로젝트입니다. 사용, 수정 및 배포가 완전히 무료입니다.