mkcert란 무엇인가요

mkcert는 개발 목적으로 로컬에서 신뢰할 수 있는 인증서를 생성하고 설치하도록 설계된 간단한 명령줄 도구입니다. 인증서 생성 및 신뢰 구성을 자동화하여 로컬 개발 환경에서 HTTPS 설정을 단순화합니다. 수동 인증서 생성과 달리 mkcert는 크로스 플랫폼 호환성의 복잡성을 처리하여 운영 체제와 브라우저에서 인증서를 신뢰하도록 보장합니다. 이 도구는 프로덕션 인증서를 구매하거나 관리하는 번거로움 없이 HTTPS로 웹 애플리케이션을 안전하게 테스트해야 하는 개발자에게 이상적입니다. 로컬 인증서 저장소를 활용하여 로컬 개발을 위한 안전하고 편리한 솔루션을 제공합니다.

mkcert의 핵심 기능

크로스 플랫폼 호환성

mkcert는 macOS, Linux 및 Windows에서 원활하게 작동하여 개발 환경에 관계없이 일관된 경험을 보장합니다. 각 운영 체제에 맞는 올바른 신뢰 저장소 위치와 설치 방법을 자동으로 감지하여 개발자가 플랫폼별 구성 문제를 겪지 않도록 합니다. 이를 통해 수동 구성이 필요 없으며 모든 주요 브라우저에서 인증서를 신뢰할 수 있습니다.

간소화된 인증서 생성

단일 명령(`mkcert example.com`)으로 도메인 또는 IP 주소에 대한 신뢰할 수 있는 인증서를 생성할 수 있습니다. mkcert는 인증서 서명, 키 생성 및 적절한 구성의 복잡성을 처리하여 설정에 소요되는 시간을 몇 시간에서 몇 분으로 줄입니다. 이 간소화된 접근 방식을 통해 개발자는 인증서 관리 대신 코딩에 집중할 수 있습니다.

로컬 인증 기관

mkcert는 자체 로컬 인증 기관(CA)을 생성한 다음 이를 사용하여 인증서에 서명합니다. 즉, 생성된 인증서는 외부 CA 또는 복잡한 구성 없이 시스템에서 신뢰됩니다. 로컬 CA는 안전하게 저장되며 인증서는 브라우저 및 기타 애플리케이션에서 자동으로 신뢰됩니다.

자동화된 신뢰 설치

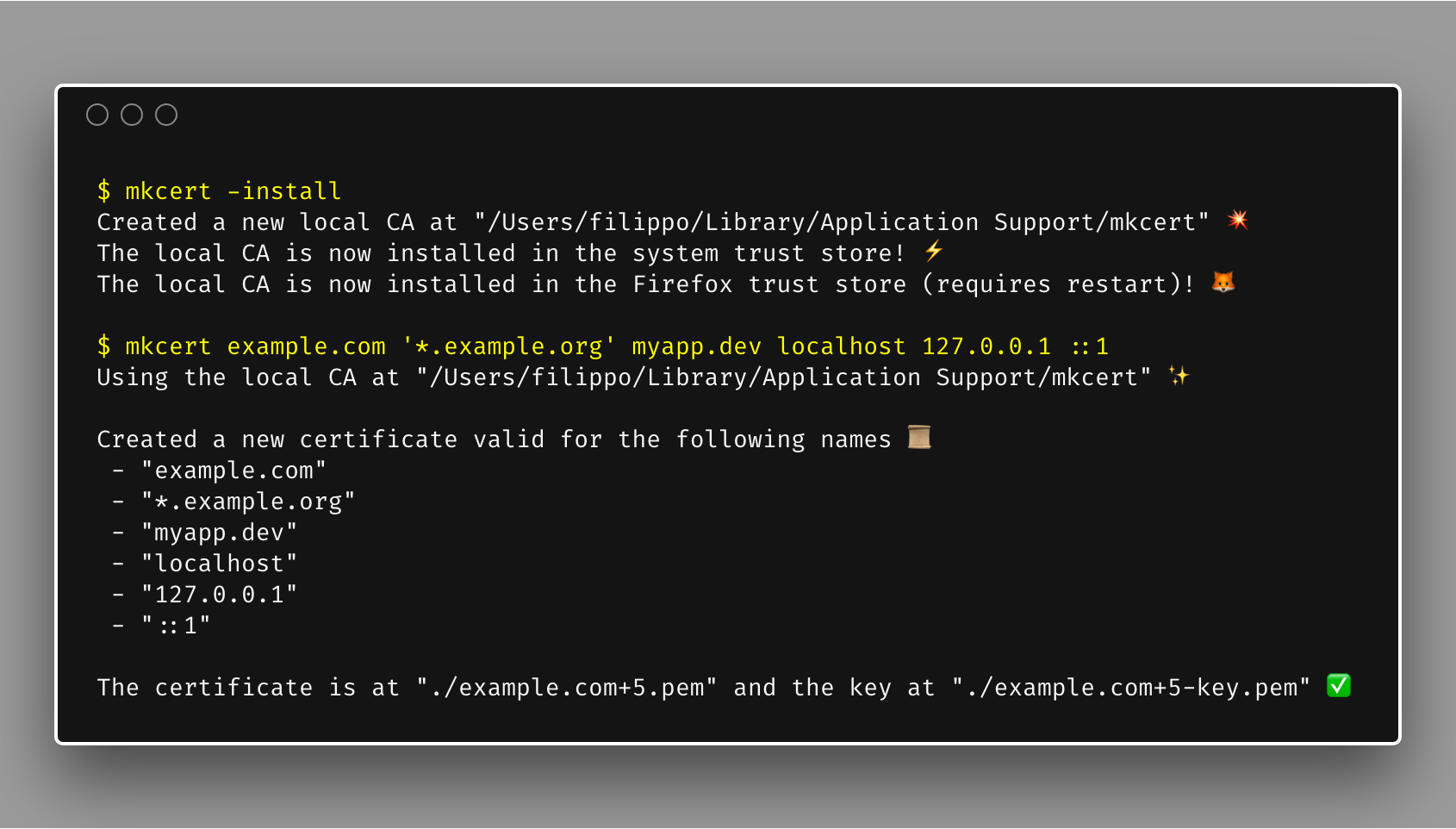

`-install` 명령은 생성된 CA 인증서를 시스템의 신뢰 저장소에 자동으로 설치합니다. 이렇게 하면 mkcert에서 생성된 모든 인증서가 수동 구성 없이 브라우저 및 기타 애플리케이션에서 신뢰됩니다. 이 자동화는 시간을 절약하는 핵심 요소로, 각 브라우저 또는 애플리케이션에서 신뢰 설정을 수동으로 구성할 필요가 없습니다.

쉬운 인증서 해지

명시적으로 언급되지는 않았지만 로컬 CA의 특성으로 인해 CA 인증서를 신뢰 저장소에서 제거하기만 하면 쉽게 해지할 수 있습니다. 이는 보안에 중요한 기능으로, 개발자가 인증서가 손상되거나 더 이상 필요하지 않은 경우 신속하게 무효화할 수 있습니다. 이 프로세스는 일반적으로 운영 체제의 인증서 관리 도구를 통해 처리됩니다.

mkcert 사용 방법

- mkcert 설치: 시스템의 패키지 관리자(예: macOS의

brew install mkcert, Debian/Ubuntu의apt install mkcert, Windows의choco install mkcert)를 사용합니다. 2. 로컬 CA 설치:mkcert -install을 실행하여 생성된 CA 인증서를 시스템의 신뢰 저장소에 설치합니다. 이 단계는 브라우저가 mkcert에서 생성된 인증서를 신뢰하는 데 중요합니다. 3. 인증서 생성: 프로젝트 디렉토리로 이동하여mkcert example.com localhost 127.0.0.1 ::1을 실행합니다(도메인/IP로 대체). 이렇게 하면 인증서와 키가 생성됩니다. 4. 웹 서버 구성: 웹 서버(예: Apache, Nginx 또는 개발 서버)가 생성된 인증서 및 키 파일을 사용하도록 지정합니다. 5. 설정 테스트: HTTPS를 통해 사이트에 액세스합니다(예:https://localhost). 이제 브라우저가 인증서를 신뢰해야 하며 보안 연결이 표시되어야 합니다. 6. 정리(선택 사항): CA를 제거하려면mkcert -uninstall을 실행합니다.

mkcert의 활용 사례

로컬 웹 개발

웹 개발자는 mkcert를 사용하여 HTTPS로 로컬에서 웹사이트 및 웹 애플리케이션을 테스트합니다. `localhost` 또는 특정 도메인 이름에 대한 인증서를 생성하여 보안 쿠키, API 호출 및 기타 HTTPS 종속 기능과 같은 기능을 안전하게 테스트할 수 있습니다. 이를 통해 로컬 개발 환경이 프로덕션 환경을 최대한 가깝게 미러링합니다.

API 테스트

HTTPS가 필요한 API를 테스트하는 개발자는 mkcert를 사용하여 로컬 테스트 서버에 대한 신뢰할 수 있는 인증서를 생성할 수 있습니다. 이를 통해 보안 API 호출을 수행하고 SSL/TLS 인증서 및 보안 데이터 전송 처리를 포함하여 애플리케이션의 올바른 기능을 확인할 수 있습니다. 이는 타사 서비스와의 통합을 테스트할 때 특히 유용합니다.

Docker 기반 개발 환경

Docker를 사용하는 개발자는 mkcert를 통합하여 컨테이너화된 애플리케이션에 대한 인증서를 생성할 수 있습니다. 이를 통해 Docker 컨테이너 내에서 HTTPS를 사용하는 서비스를 실행하고 안전하게 테스트할 수 있습니다. 인증서를 컨테이너에 마운트하여 서비스 간 및 외부와의 보안 통신을 가능하게 할 수 있습니다.

WebSockets 테스트

WebSockets를 사용하는 개발자는 mkcert를 활용하여 보안 WebSocket 연결(WSS)에 대한 인증서를 생성할 수 있습니다. 이를 통해 로컬에서 실시간 애플리케이션을 테스트하여 WebSocket 연결이 암호화되고 안전한지 확인할 수 있습니다. 이는 보안, 양방향 통신이 필요한 애플리케이션에 매우 중요합니다.

mkcert이 도움이 되는 사람

웹 개발자

웹 개발자는 mkcert가 로컬 개발을 위해 HTTPS 설정을 단순화하므로 주요 수혜자입니다. 인증서 생성 및 신뢰 구성을 자동화하여 시간과 노력을 절약하여 애플리케이션을 안전하게 코딩하고 테스트하는 데 집중할 수 있습니다.

API 개발자

API 개발자는 mkcert를 통해 로컬에서 API를 안전하게 테스트할 수 있습니다. 로컬 테스트 서버에 대한 신뢰할 수 있는 인증서를 쉽게 생성하여 SSL/TLS 인증서 및 보안 데이터 전송 처리를 포함하여 API의 올바른 기능을 확인할 수 있습니다.

DevOps 엔지니어

DevOps 엔지니어는 Docker 또는 기타 컨테이너화 기술을 사용하는 환경을 포함하여 안전한 개발 환경을 만드는 데 mkcert를 사용할 수 있습니다. 이를 통해 환경 내의 모든 서비스가 안전하게 통신할 수 있으며 개발 환경이 프로덕션 환경을 최대한 가깝게 미러링할 수 있습니다.

보안 테스터

보안 테스터는 mkcert를 사용하여 로컬에서 보안 연결을 생성하고 테스트할 수 있습니다. SSL/TLS 구성 및 인증서 유효성 검사와 관련된 취약성 테스트를 포함하여 웹 애플리케이션 및 API의 보안을 테스트하기 위한 인증서를 생성할 수 있습니다.

mkcert의 요금제

오픈 소스(MIT 라이선스). 무료로 사용 가능.