Apktool

Engenharia reversa de APK

Grátis

Plataformas suportadas

web

Tags de ferramenta

O que é Apktool

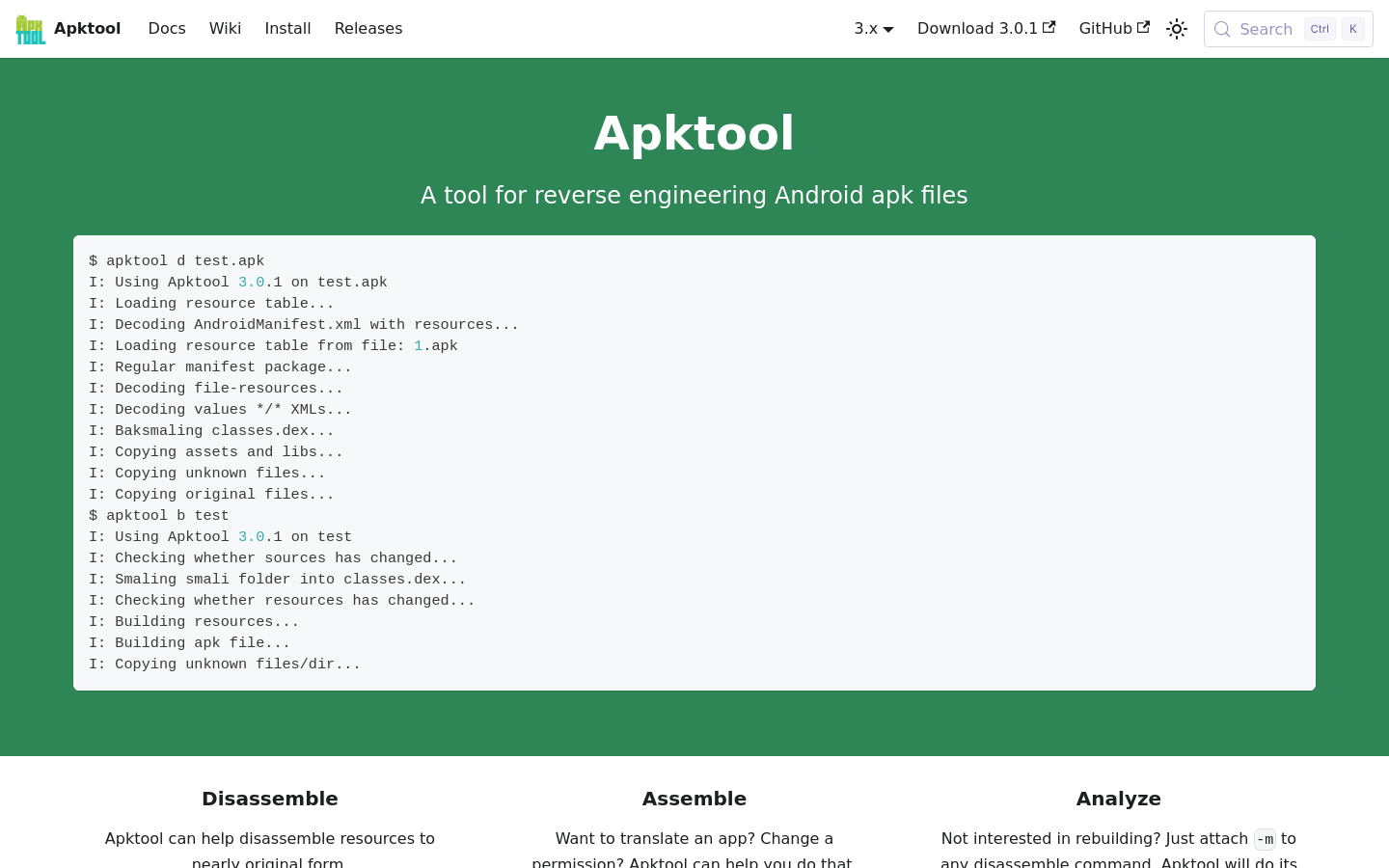

O Apktool é o utilitário de linha de comando padrão da indústria para engenharia reversa de aplicativos Android de código fechado de terceiros. Ele permite que desenvolvedores e pesquisadores de segurança decodifiquem recursos para sua forma quase original, modifiquem-nos e reconstruam o APK. Ao contrário de descompactadores simples, o Apktool lida com a tarefa complexa de decodificar AndroidManifest.xml, resources.arsc e arquivos smali, permitindo uma inspeção profunda da lógica do aplicativo e das estruturas de ativos. É essencial para auditoria de segurança, localização e depuração de binários proprietários onde o código-fonte não está disponível.

Principais recursos do Apktool

Decodificação e Reconstrução de Recursos

O Apktool decodifica o arquivo binário 'resources.arsc' e layouts XML em formatos legíveis por humanos. Ele lida corretamente com o mapeamento complexo de IDs de recursos do Android, garantindo que, ao reconstruir o APK, as referências de recursos permaneçam intactas. Isso é crítico para traduzir aplicativos ou modificar elementos da interface do usuário sem quebrar a tabela de busca de recursos interna do aplicativo.

Desmontagem de Código Smali

Ele desmonta o bytecode 'classes.dex' em Smali, uma linguagem semelhante a assembly para a Dalvik VM. Isso permite que os desenvolvedores analisem o fluxo lógico exato de um aplicativo. Ao converter bytecode para Smali, os usuários podem realizar edições granulares no comportamento do aplicativo, como ignorar verificações de licença ou injetar logs, antes de remontar o código em arquivos DEX funcionais.

Análise e Modificação de Manifesto

A ferramenta decodifica automaticamente o arquivo 'AndroidManifest.xml', que normalmente é armazenado em formato binário. Ao tornar este arquivo legível, o Apktool permite que pesquisadores de segurança inspecionem permissões solicitadas, componentes exportados e filtros de intenção. Isso é vital para identificar potenciais vulnerabilidades de segurança ou vazamentos de privacidade na configuração de um aplicativo.

Gerenciamento de Dependência de Framework

Aplicativos Android frequentemente dependem de recursos em nível de sistema. O Apktool permite que os usuários instalem arquivos de framework (como 'framework-res.apk') para fornecer o contexto necessário para decodificar aplicativos que usam temas de sistema personalizados ou APIs proprietárias do fabricante. Isso garante que a decodificação de recursos não falhe devido a referências ausentes a componentes padrão do sistema Android.

Interface CLI Multiplataforma

Construído como uma ferramenta de linha de comando baseada em Java, o Apktool é independente de plataforma, rodando perfeitamente em Windows, macOS e Linux. Seu design focado em CLI o torna altamente scriptável, permitindo que equipes de segurança integrem a análise de APK em pipelines de CI/CD automatizados ou scripts de processamento em lote para varredura de vulnerabilidades em larga escala em milhares de arquivos APK.

Como usar o Apktool

- Instale o Java Runtime Environment (JRE) 1.8 ou superior no seu sistema.,2. Baixe o arquivo 'apktool.jar' mais recente na página oficial de lançamentos do GitHub.,3. Execute 'java -jar apktool.jar d app.apk' para desmontar o APK alvo em uma estrutura de diretórios legível.,4. Modifique os arquivos smali, XMLs de recursos ou permissões de manifesto desejados dentro da pasta de saída.,5. Execute 'java -jar apktool.jar b nome_da_pasta -o app_modificado.apk' para remontar o aplicativo.,6. Assine o APK recém-gerado usando 'apksigner' antes de tentar instalá-lo em um dispositivo Android.

Casos de uso do Apktool

Auditoria de Segurança

Pesquisadores de segurança usam o Apktool para descompilar aplicativos e identificar chaves de API codificadas, práticas de armazenamento inseguras ou padrões de código malicioso. Ao inspecionar os arquivos Smali e de manifesto, eles podem verificar se um aplicativo segue as melhores práticas de segurança antes da implantação.

Localização de Aplicativos

Desenvolvedores ou tradutores usam o Apktool para extrair recursos de string de aplicativos de código fechado. Ao modificar os arquivos 'strings.xml' e reconstruir o APK, eles podem adicionar suporte a novos idiomas sem precisar de acesso ao repositório de código-fonte original.

Modding e Personalização

Usuários avançados e modders usam o Apktool para personalizar o comportamento do aplicativo, como remover anúncios, alterar temas da interface ou habilitar recursos ocultos. Ao desmontar o aplicativo, eles podem corrigir a lógica Smali para alterar como o aplicativo interage com o usuário.

Quem se beneficia do Apktool

Pesquisadores de Segurança

Eles exigem visibilidade profunda do código binário para realizar testes de penetração, avaliação de vulnerabilidades e análise de malware em aplicativos Android onde o código-fonte não está disponível.

Desenvolvedores Android

Eles usam a ferramenta para depurar problemas em seus próprios aplicativos quando o código-fonte é perdido ou para inspecionar como bibliotecas de terceiros são implementadas em seu projeto.

Especialistas em Localização

Eles precisam extrair e reinjetar strings localizadas em APKs compilados para fornecer suporte a idiomas para aplicativos que carecem de recursos oficiais de internacionalização.

Preços do Apktool

Projeto de código aberto distribuído sob a licença Apache 2.0. Completamente gratuito para usar, modificar e distribuir.