Apktool

Реверс-инжиниринг Android APK

Бесплатно

Поддерживаемые платформы

web

Теги инструментов

Что такое Apktool

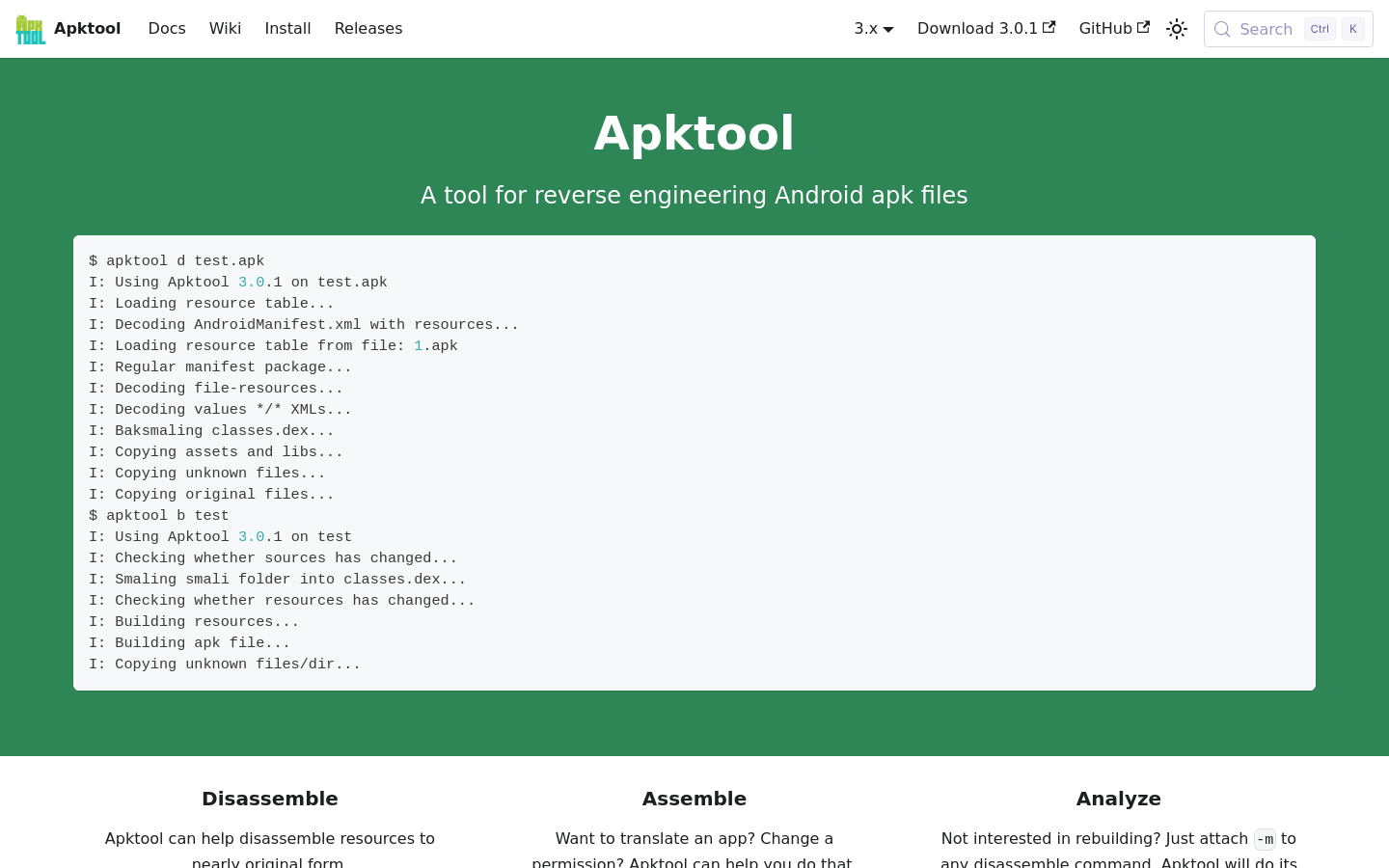

Apktool — это отраслевой стандарт командной строки для реверс-инжиниринга сторонних Android-приложений с закрытым исходным кодом. Он позволяет разработчикам и исследователям безопасности декодировать ресурсы до почти исходного состояния, изменять их и пересобирать APK. В отличие от простых декомпрессоров, Apktool справляется со сложной задачей декодирования AndroidManifest.xml, resources.arsc и smali-файлов, обеспечивая глубокий анализ логики приложения и структуры ресурсов. Инструмент незаменим для аудита безопасности, локализации и отладки проприетарных бинарных файлов при отсутствии исходного кода.

Основные функции Apktool

Декодирование и пересборка ресурсов

Apktool декодирует бинарный файл 'resources.arsc' и XML-разметку в читаемый формат. Он корректно обрабатывает сложное сопоставление ID ресурсов Android, гарантируя целостность ссылок при пересборке APK. Это критически важно для перевода приложений или изменения элементов интерфейса без нарушения внутренней таблицы поиска ресурсов.

Дизассемблирование Smali-кода

Инструмент преобразует байт-код 'classes.dex' в Smali — ассемблероподобный язык для виртуальной машины Dalvik. Это позволяет анализировать логику работы приложения. Преобразуя байт-код в Smali, пользователи могут вносить точечные изменения в поведение приложения, например, обходить проверки лицензии или внедрять логирование перед обратной сборкой в рабочие DEX-файлы.

Анализ и модификация манифеста

Инструмент автоматически декодирует файл 'AndroidManifest.xml', обычно хранящийся в бинарном формате. Делая его читаемым, Apktool позволяет исследователям безопасности проверять запрашиваемые разрешения, экспортируемые компоненты и intent-фильтры. Это необходимо для выявления потенциальных уязвимостей или утечек конфиденциальных данных в конфигурации приложения.

Управление зависимостями фреймворка

Android-приложения часто зависят от системных ресурсов. Apktool позволяет устанавливать файлы фреймворка (например, 'framework-res.apk') для обеспечения контекста при декодировании приложений, использующих кастомные темы или проприетарные API производителей. Это предотвращает ошибки декодирования из-за отсутствия ссылок на стандартные компоненты системы Android.

Кроссплатформенный CLI-интерфейс

Будучи Java-инструментом командной строки, Apktool не зависит от платформы и работает на Windows, macOS и Linux. Дизайн, ориентированный на CLI, позволяет легко автоматизировать анализ APK в CI/CD пайплайнах или использовать скрипты для пакетной обработки при масштабном сканировании тысяч файлов на наличие уязвимостей.

Как использовать Apktool

- Установите Java Runtime Environment (JRE) версии 1.8 или выше., 2. Скачайте последний файл 'apktool.jar' с официальной страницы релизов на GitHub., 3. Выполните 'java -jar apktool.jar d app.apk' для дизассемблирования целевого APK в читаемую структуру папок., 4. Измените нужные smali-файлы, XML-ресурсы или разрешения в манифесте внутри выходной папки., 5. Выполните 'java -jar apktool.jar b folder_name -o modified_app.apk' для пересборки приложения., 6. Подпишите полученный APK с помощью 'apksigner' перед установкой на Android-устройство.

Примеры использования Apktool

Аудит безопасности

Исследователи безопасности используют Apktool для декомпиляции приложений с целью поиска жестко закодированных API-ключей, небезопасных методов хранения данных или вредоносного кода. Анализируя Smali и файлы манифеста, они проверяют соответствие приложения стандартам безопасности перед развертыванием.

Локализация приложений

Разработчики или переводчики используют Apktool для извлечения строковых ресурсов из приложений с закрытым кодом. Изменяя файлы 'strings.xml' и пересобирая APK, они могут добавить поддержку новых языков без доступа к исходному репозиторию.

Моддинг и кастомизация

Продвинутые пользователи и моддеры используют Apktool для изменения поведения приложений: удаления рекламы, смены тем оформления или активации скрытых функций. Дизассемблируя приложение, они могут патчить логику Smali, меняя взаимодействие приложения с пользователем.

Кому полезен Apktool

Исследователи безопасности

Нуждаются в глубоком анализе бинарного кода для проведения тестирования на проникновение, оценки уязвимостей и анализа вредоносного ПО в Android-приложениях при отсутствии исходного кода.

Android-разработчики

Используют инструмент для отладки собственных приложений при потере исходного кода или для изучения реализации сторонних библиотек в своих проектах.

Специалисты по локализации

Необходим для извлечения и внедрения локализованных строк в скомпилированные APK, чтобы обеспечить языковую поддержку в приложениях, лишенных официальных функций интернационализации.

Цены на Apktool

Проект с открытым исходным кодом, распространяемый по лицензии Apache License 2.0. Полностью бесплатен для использования, модификации и распространения.