Apktool

เครื่องมือ Reverse Engineer APK

แพลตฟอร์มที่รองรับ

web

Apktool คืออะไร

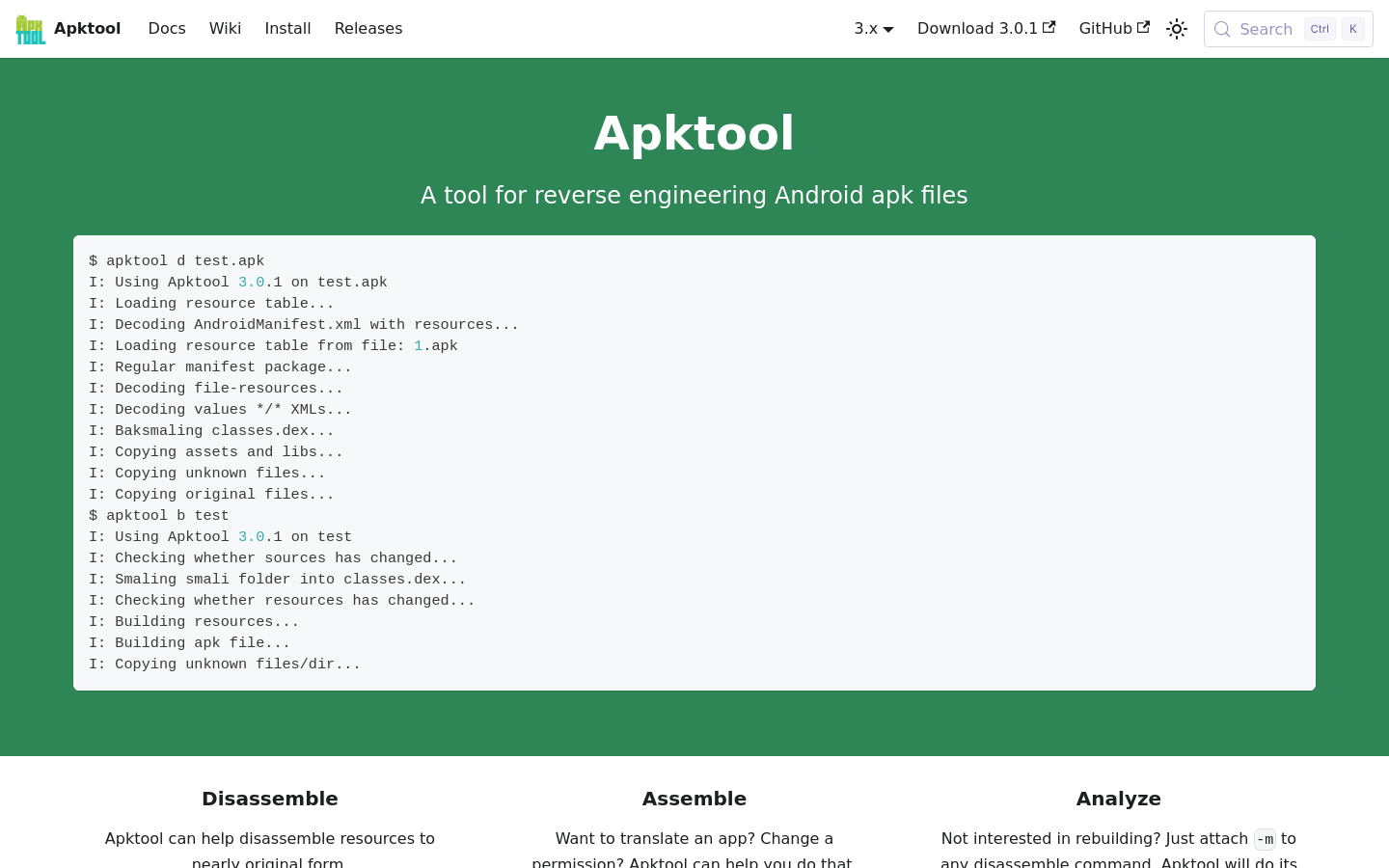

Apktool คือยูทิลิตี้บรรทัดคำสั่งมาตรฐานอุตสาหกรรมสำหรับการทำ Reverse Engineering แอปพลิเคชัน Android แบบปิดซอร์ส ช่วยให้นักพัฒนาและนักวิจัยด้านความปลอดภัยสามารถถอดรหัสทรัพยากรให้กลับมาอยู่ในรูปแบบที่ใกล้เคียงต้นฉบับ แก้ไข และสร้าง APK ขึ้นมาใหม่ได้ Apktool แตกต่างจากโปรแกรมคลายไฟล์ทั่วไปตรงที่สามารถจัดการงานที่ซับซ้อนอย่างการถอดรหัส AndroidManifest.xml, resources.arsc และไฟล์ smali ทำให้สามารถตรวจสอบตรรกะของแอปและโครงสร้างสินทรัพย์ได้อย่างละเอียด ซึ่งจำเป็นอย่างยิ่งสำหรับการตรวจสอบความปลอดภัย การแปลภาษา และการดีบั๊กไฟล์ไบนารีที่เป็นกรรมสิทธิ์ซึ่งไม่มีซอร์สโค้ด

คุณสมบัติหลักของ Apktool

การถอดรหัสและสร้างทรัพยากรใหม่

Apktool ถอดรหัสไฟล์ไบนารี 'resources.arsc' และเลย์เอาต์ XML ให้อยู่ในรูปแบบที่มนุษย์อ่านได้ โดยจัดการการแมป ID ทรัพยากร Android ที่ซับซ้อนได้อย่างถูกต้อง ทำให้มั่นใจได้ว่าเมื่อสร้าง APK ใหม่ การอ้างอิงทรัพยากรจะยังคงอยู่ครบถ้วน ซึ่งสำคัญมากสำหรับการแปลภาษาแอปหรือแก้ไของค์ประกอบ UI โดยไม่ทำให้ตารางค้นหาทรัพยากรภายในแอปเสียหาย

การถอดรหัสโค้ด Smali

ถอดรหัส bytecode 'classes.dex' ออกเป็น Smali ซึ่งเป็นภาษาคล้ายแอสเซมบลีสำหรับ Dalvik VM ช่วยให้นักพัฒนาวิเคราะห์ตรรกะการทำงานของแอปได้อย่างแม่นยำ ผู้ใช้สามารถแก้ไขพฤติกรรมแอปได้อย่างละเอียด เช่น การข้ามการตรวจสอบสิทธิ์หรือการแทรกโค้ดบันทึกข้อมูล ก่อนจะประกอบโค้ดกลับเป็นไฟล์ DEX ที่ใช้งานได้

การวิเคราะห์และแก้ไข Manifest

เครื่องมือจะถอดรหัสไฟล์ 'AndroidManifest.xml' ที่ปกติเก็บในรูปแบบไบนารีโดยอัตโนมัติ ทำให้มนุษย์อ่านได้ ช่วยให้นักวิจัยด้านความปลอดภัยตรวจสอบสิทธิ์ที่ร้องขอ คอมโพเนนต์ที่ถูก export และ intent filter ได้ ซึ่งจำเป็นต่อการระบุช่องโหว่ด้านความปลอดภัยหรือการรั่วไหลของข้อมูลส่วนบุคคลในการตั้งค่าแอป

การจัดการ Framework Dependency

แอป Android มักพึ่งพาทรัพยากรระดับระบบ Apktool ช่วยให้ผู้ใช้ติดตั้งไฟล์ framework (เช่น 'framework-res.apk') เพื่อให้บริบทที่จำเป็นสำหรับการถอดรหัสแอปที่ใช้ธีมระบบเฉพาะหรือ API ของผู้ผลิต ทำให้การถอดรหัสทรัพยากรไม่ล้มเหลวเนื่องจากการอ้างอิงส่วนประกอบระบบ Android มาตรฐานหายไป

อินเทอร์เฟซ CLI ข้ามแพลตฟอร์ม

ด้วยการเป็นเครื่องมือบรรทัดคำสั่งที่ใช้ Java ทำให้ Apktool ทำงานได้บนทุกแพลตฟอร์มทั้ง Windows, macOS และ Linux การออกแบบที่เน้น CLI ทำให้รองรับการเขียนสคริปต์ได้ดีเยี่ยม ช่วยให้ทีมความปลอดภัยสามารถรวมการวิเคราะห์ APK เข้ากับไปป์ไลน์ CI/CD อัตโนมัติหรือสคริปต์ประมวลผลแบบกลุ่มสำหรับการสแกนช่องโหว่ขนาดใหญ่ในไฟล์ APK จำนวนมาก

วิธีใช้ Apktool

- ติดตั้ง Java Runtime Environment (JRE) 1.8 ขึ้นไปบนระบบของคุณ, 2. ดาวน์โหลดไฟล์ 'apktool.jar' ล่าสุดจากหน้า GitHub Releases อย่างเป็นทางการ, 3. รันคำสั่ง 'java -jar apktool.jar d app.apk' เพื่อแยกส่วน APK เป้าหมายออกมาเป็นโครงสร้างไดเรกทอรีที่อ่านได้, 4. แก้ไขไฟล์ smali, XML ทรัพยากร หรือสิทธิ์ใน manifest ภายในโฟลเดอร์ผลลัพธ์, 5. รันคำสั่ง 'java -jar apktool.jar b folder_name -o modified_app.apk' เพื่อประกอบแอปพลิเคชันกลับคืน, 6. เซ็นชื่อ APK ที่สร้างขึ้นใหม่โดยใช้ 'apksigner' ก่อนติดตั้งบนอุปกรณ์ Android

กรณีการใช้งานของ Apktool

การตรวจสอบความปลอดภัย

นักวิจัยด้านความปลอดภัยใช้ Apktool เพื่อ Decompile แอปเพื่อระบุ API keys ที่ฝังอยู่ในโค้ด, การจัดเก็บข้อมูลที่ไม่ปลอดภัย หรือรูปแบบโค้ดที่เป็นอันตราย โดยการตรวจสอบไฟล์ Smali และ manifest พวกเขาสามารถยืนยันได้ว่าแอปปฏิบัติตามแนวทางปฏิบัติที่ดีที่สุดด้านความปลอดภัยก่อนการใช้งานจริง

การแปลภาษาแอป

นักพัฒนาหรือนักแปลใช้ Apktool เพื่อดึงทรัพยากรข้อความจากแอปแบบปิดซอร์ส โดยการแก้ไขไฟล์ 'strings.xml' และสร้าง APK ใหม่ พวกเขาสามารถเพิ่มการรองรับภาษาใหม่ๆ ได้โดยไม่จำเป็นต้องเข้าถึงคลังซอร์สโค้ดต้นฉบับ

การปรับแต่งและ Modding

ผู้ใช้ระดับสูงและนัก Mod ใช้ Apktool เพื่อปรับแต่งพฤติกรรมแอป เช่น การลบโฆษณา, เปลี่ยนธีม UI หรือเปิดใช้งานฟีเจอร์ที่ซ่อนอยู่ โดยการถอดรหัสแอป พวกเขาสามารถแก้ไขตรรกะ Smali เพื่อเปลี่ยนวิธีการโต้ตอบของแอปกับผู้ใช้ได้

ใครที่ได้ประโยชน์จาก Apktool

นักวิจัยด้านความปลอดภัย

ต้องการการมองเห็นเชิงลึกในโค้ดไบนารีเพื่อทำการทดสอบเจาะระบบ (Penetration Testing), ประเมินช่องโหว่ และวิเคราะห์มัลแวร์ในแอปพลิเคชัน Android ที่ไม่มีซอร์สโค้ด

นักพัฒนา Android

ใช้เครื่องมือนี้เพื่อดีบั๊กปัญหาในแอปของตนเองเมื่อซอร์สโค้ดสูญหาย หรือเพื่อตรวจสอบว่าไลบรารีของบุคคลที่สามถูกนำมาใช้ในโปรเจกต์อย่างไร

ผู้เชี่ยวชาญด้านการแปลภาษา

ต้องการดึงและแทรกข้อความที่แปลแล้วกลับเข้าไปใน APK ที่คอมไพล์แล้ว เพื่อรองรับภาษาสำหรับแอปที่ขาดฟีเจอร์การรองรับหลายภาษาอย่างเป็นทางการ

ราคา Apktool

โครงการโอเพนซอร์สที่เผยแพร่ภายใต้สัญญาอนุญาต Apache License 2.0 สามารถใช้งาน แก้ไข และแจกจ่ายได้ฟรีโดยไม่มีค่าใช้จ่าย