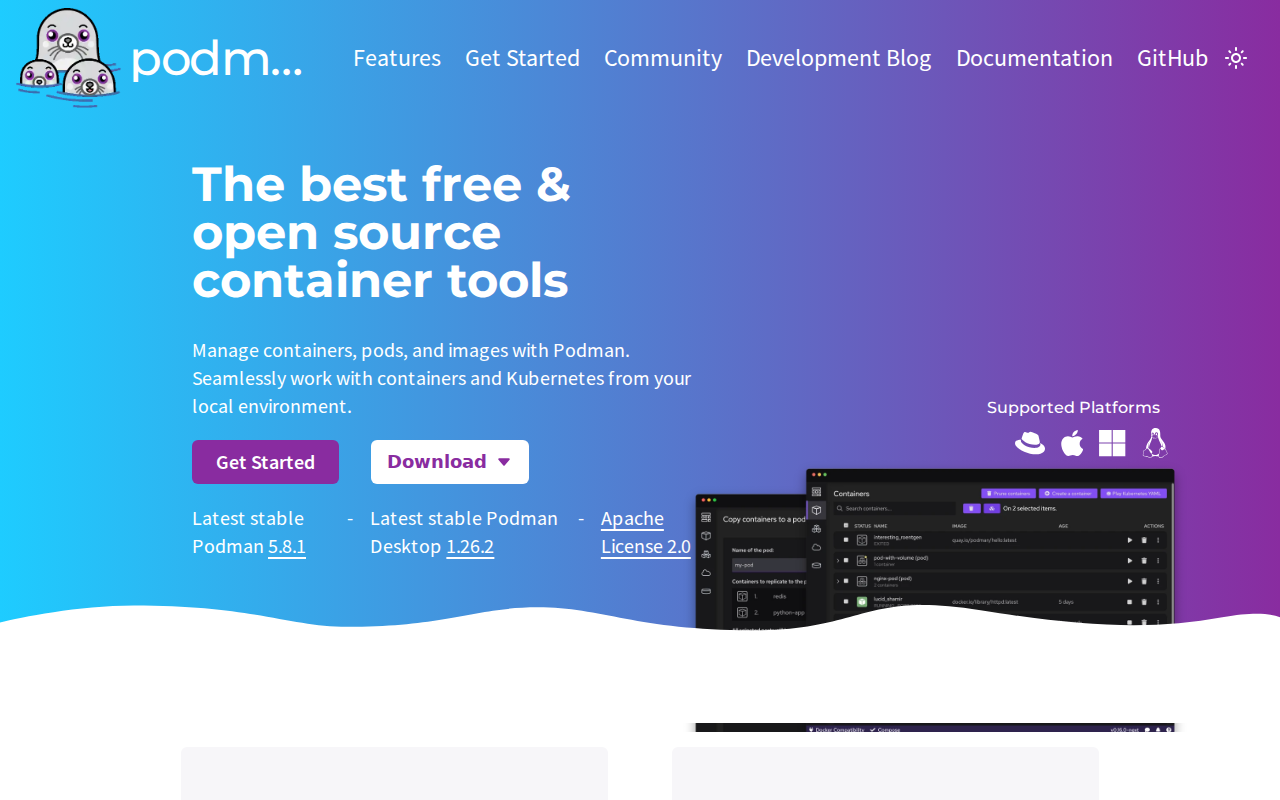

Podman

OCI container engine ไร้ daemon

แพลตฟอร์มที่รองรับ

web

แท็กเครื่องมือ

Podman คืออะไร

Podman คือ container engine แบบ open-source ที่ทำงานบน Linux โดยไม่ต้องใช้ daemon ออกแบบมาเพื่อพัฒนา จัดการ และรัน container และ pod ที่รองรับมาตรฐาน OCI ต่างจาก Docker ที่ต้องพึ่งพา daemon เบื้องหลังแบบรวมศูนย์ Podman ใช้โมเดล fork-exec ซึ่งช่วยลดช่องโหว่และกำจัดจุดที่อาจเกิดความล้มเหลวเพียงจุดเดียว (single point of failure) โดยสามารถใช้แทน Docker CLI ได้ทันที ช่วยให้นักพัฒนาทำ alias 'docker' เป็น 'podman' ได้อย่างราบรื่น Podman โดดเด่นในสภาพแวดล้อมที่เน้นความปลอดภัยด้วยการรองรับ rootless containers ทำให้กระบวนการใน container ไม่จำเป็นต้องใช้สิทธิ์ระดับสูงบนโฮสต์ เหมาะสำหรับวิศวกร DevOps ผู้ดูแลระบบ และนักพัฒนาที่ต้องการเวิร์กโฟลว์แบบ Kubernetes-native เนื่องจากสามารถสร้าง Kubernetes YAML manifest จาก container ที่รันอยู่ได้โดยตรง

คุณสมบัติหลักของ Podman

สถาปัตยกรรมไร้ Daemon

Podman ทำงานโดยไม่มี daemon เบื้องหลังส่วนกลาง ซึ่งช่วยกำจัดจุดที่อาจเกิดความล้มเหลวเพียงจุดเดียวที่พบใน container engine แบบดั้งเดิม ด้วยการใช้โมเดล fork-exec กระบวนการของแต่ละ container จะเป็น child process โดยตรงของ Podman สถาปัตยกรรมนี้ช่วยเพิ่มเสถียรภาพและความปลอดภัยของระบบ เนื่องจากหาก container engine เกิดข้อผิดพลาด จะไม่ทำให้ container ที่กำลังรันอยู่หยุดทำงาน และยังหลีกเลี่ยงความเสี่ยงด้านความปลอดภัยที่เกี่ยวข้องกับ daemon ระดับ root ที่คอยฟังบน socket

การรัน Container แบบ Rootless

Podman อนุญาตให้ผู้ใช้ทั่วไปที่ไม่มีสิทธิ์ระดับสูงรัน container ได้ ซึ่งช่วยเสริมความปลอดภัยให้กับโฮสต์จากการโจมตีแบบ container-escape โดยใช้ Linux user namespaces ในการแมป root user ของ container ไปยังผู้ใช้ที่ไม่มีสิทธิ์บนโฮสต์ ทำให้มั่นใจได้ว่าแม้กระบวนการภายใน container จะถูกบุกรุก ผู้โจมตีก็ไม่มีสิทธิ์แก้ไขไฟล์โฮสต์หรือยกระดับสิทธิ์ จึงเป็นตัวเลือกที่เหมาะสมสำหรับสภาพแวดล้อมแบบ multi-tenant และ CI/CD pipelines

เวิร์กโฟลว์แบบ Kubernetes-Native

Podman ถูกออกแบบโดยเน้นความเข้ากันได้กับ Kubernetes เป็นหลัก รองรับแนวคิด 'Pods' ซึ่งเป็นกลุ่มของ container ที่ใช้ทรัพยากรเครือข่ายและพื้นที่จัดเก็บร่วมกัน โดยจำลองรูปแบบ pod ของ Kubernetes ผู้ใช้สามารถส่งออก container หรือ pod ที่รันอยู่เป็น Kubernetes YAML manifest ได้โดยตรงผ่านคำสั่ง 'podman generate kube' ช่วยให้นักพัฒนาสามารถสร้างต้นแบบสถาปัตยกรรม microservice ที่ซับซ้อนในเครื่องและปรับใช้กับ Kubernetes cluster จริงได้โดยมีความคลาดเคลื่อนน้อยที่สุด

ความเข้ากันได้กับ Docker CLI

Podman เป็นตัวแทนที่ใช้งานแทน Docker CLI ได้เกือบสมบูรณ์แบบ เพียงแค่ทำ alias 'alias docker=podman' ในการตั้งค่า shell ผู้ใช้ก็สามารถใช้คำสั่งที่คุ้นเคย เช่น 'docker build', 'docker run' และ 'docker ps' ได้โดยไม่ต้องแก้ไขสคริปต์หรือ CI/CD pipelines เดิม ความเข้ากันได้นี้ช่วยลดอุปสรรคในการย้ายเวิร์กโฟลว์เดิมไปสู่ engine ที่ปลอดภัยและไร้ daemon โดยที่นักพัฒนาและวิศวกร DevOps ยังคงใช้ทักษะเดิมได้

การรวมเข้ากับ Podman Desktop

Podman Desktop มอบอินเทอร์เฟซแบบกราฟิกสำหรับจัดการ container, pod, image และ volume ในสภาพแวดล้อมต่างๆ ช่วยลดความซับซ้อนของงาน เช่น การจัดการ local Kubernetes cluster (ผ่าน Kind หรือ Minikube), การตั้งค่าการยืนยันตัวตนของ registry และการตรวจสอบการใช้ทรัพยากร พร้อมรองรับ VS Code extensions ทำให้ประสบการณ์การพัฒนาเป็นไปอย่างราบรื่น ช่วยให้นักพัฒนาตรวจสอบ log, จัดการวงจรชีวิตของ container และแก้ไขปัญหาเครือข่ายได้โดยไม่ต้องออกจาก IDE หรือ terminal

วิธีใช้ Podman

ติดตั้ง Podman ผ่านตัวจัดการแพ็คเกจของระบบ (เช่น 'sudo dnf install podman' บน Fedora หรือ 'brew install podman' บน macOS), ตรวจสอบการติดตั้งโดยรัน 'podman --version' เพื่อให้แน่ใจว่า binary ถูกเชื่อมโยงใน PATH อย่างถูกต้อง, ดึง container image จาก registry โดยใช้ 'podman pull nginx:latest' เพื่อแคช image ไว้ในเครื่อง, รันแอปพลิเคชันใน container ด้วย 'podman run -dt -p 8080:80 --name my-web-server nginx' โดยแมปพอร์ต 8080 ของโฮสต์ไปยังพอร์ต 80 ของ container, สร้าง Kubernetes manifest จาก container ที่กำลังรันอยู่โดยใช้ 'podman generate kube my-web-server > deployment.yaml' เพื่อจัดการการปรับใช้, หยุดและลบ container โดยใช้ 'podman stop my-web-server' และ 'podman rm my-web-server' เพื่อทำความสะอาดสภาพแวดล้อมในเครื่อง

กรณีการใช้งานของ Podman

CI/CD Pipelines ที่ปลอดภัย

ทีม DevOps ใช้ Podman ใน CI/CD runners เพื่อสร้างและทดสอบ image โดยไม่จำเป็นต้องใช้สิทธิ์ root ซึ่งช่วยป้องกันช่องโหว่ด้านความปลอดภัยในสคริปต์ build ไม่ให้ส่งผลกระทบต่อ build server ทำให้มั่นใจได้ว่าสภาพแวดล้อมสำหรับการส่งมอบซอฟต์แวร์อัตโนมัติมีความปลอดภัยสูง

การสร้างต้นแบบ Kubernetes ในเครื่อง

นักพัฒนาใช้ Podman เพื่อจำลอง multi-container pods ในเครื่อง โดยการกำหนด pod และสร้าง Kubernetes YAML ทำให้สามารถทดสอบการทำงานร่วมกันของ microservice บนแล็ปท็อปก่อนนำไปปรับใช้ใน production cluster เพื่อให้มั่นใจว่าสภาพแวดล้อมการพัฒนาในเครื่องและบนคลาวด์มีความสอดคล้องกัน

เซิร์ฟเวอร์ที่ใช้ร่วมกันหลายผู้ใช้

ผู้ดูแลระบบปรับใช้ Podman บนเซิร์ฟเวอร์พัฒนาที่ใช้ร่วมกันซึ่งมีผู้ใช้หลายคนต้องการรัน container เนื่องจาก Podman เป็นแบบ rootless ผู้ใช้แต่ละคนจึงสามารถจัดการสภาพแวดล้อม container ของตนเองได้อย่างอิสระโดยไม่รบกวนผู้อื่นและไม่จำเป็นต้องมีสิทธิ์ระดับผู้ดูแลระบบ

ใครที่ได้ประโยชน์จาก Podman

วิศวกร DevOps

ต้องการการจัดการ container ที่ปลอดภัยและไร้ daemon สำหรับ CI/CD pipelines และการปรับใช้ Kubernetes ในระดับ production Podman ช่วยแก้ปัญหาความเสี่ยงด้านความปลอดภัยของ daemon ที่มีสิทธิ์สูงและทำให้การสร้าง manifest เป็นเรื่องง่าย

นักพัฒนาซอฟต์แวร์

ต้องการสภาพแวดล้อมในเครื่องที่จำลอง Kubernetes cluster จริง Podman มอบอินเทอร์เฟซที่เบา เข้ากันได้ดี และใช้งานง่าย ซึ่งรวมเข้ากับ IDE อย่าง VS Code ได้โดยตรง

ผู้ดูแลระบบที่เน้นความปลอดภัย

จัดการสภาพแวดล้อมที่มีผู้ใช้หลายคนซึ่งการแยกส่วน container และการยกระดับสิทธิ์เป็นประเด็นสำคัญ สถาปัตยกรรมแบบ rootless ของ Podman มอบขอบเขตความปลอดภัยที่จำเป็นสำหรับโครงสร้างพื้นฐานที่ใช้ร่วมกัน

ราคา Podman

เป็น Open source (ภายใต้สัญญาอนุญาต Apache License 2.0) สามารถใช้งาน แก้ไข และแจกจ่ายได้ฟรีโดยสมบูรณ์ ทั้งสำหรับโครงการส่วนตัวและเชิงพาณิชย์