Apktool

Công cụ dịch ngược APK Android

Miễn phí

Nền tảng được hỗ trợ

web

Apktool là gì

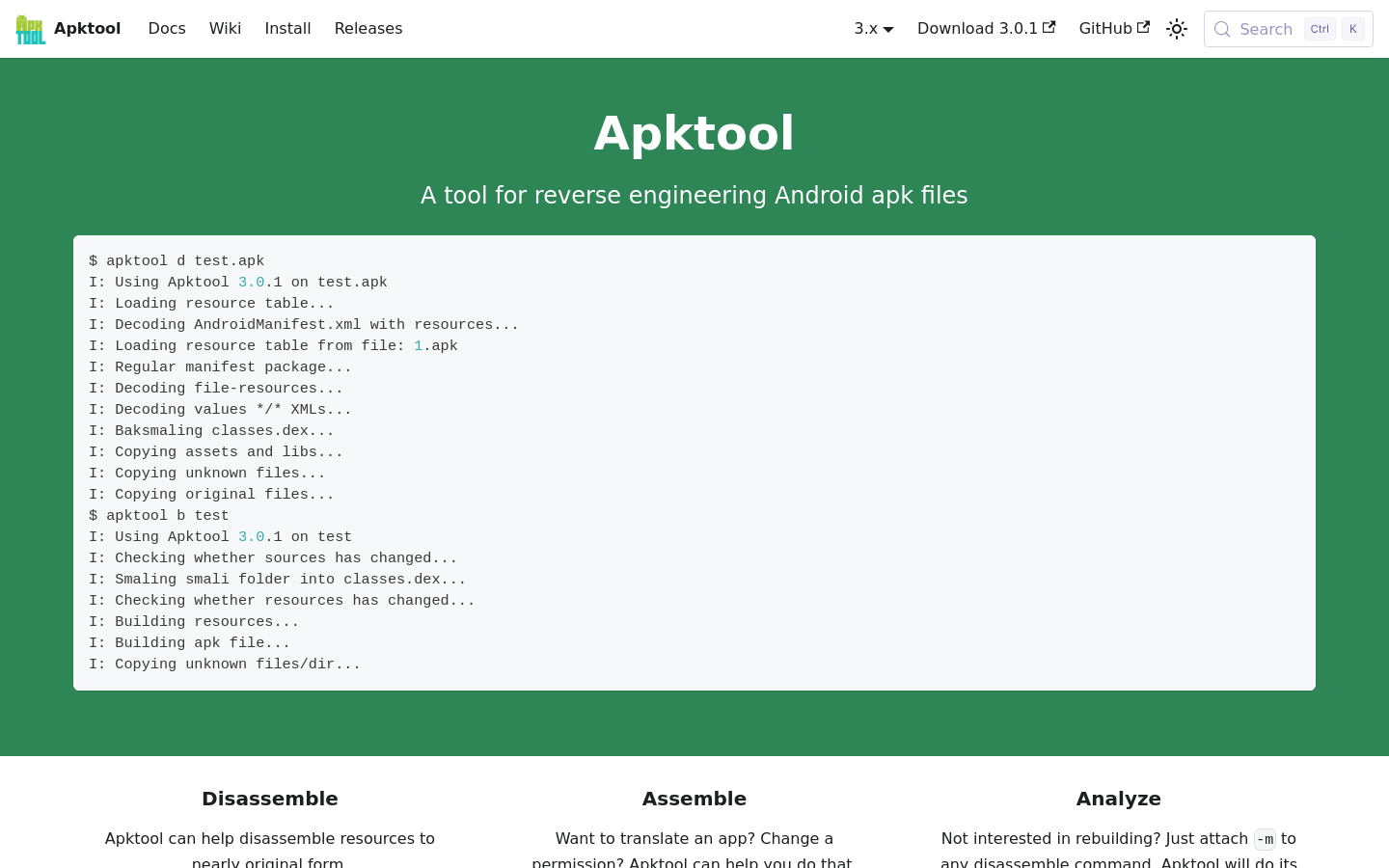

Apktool là tiện ích dòng lệnh tiêu chuẩn công nghiệp để dịch ngược các ứng dụng Android mã nguồn đóng của bên thứ ba. Nó cho phép các nhà phát triển và chuyên gia bảo mật giải mã tài nguyên về dạng gần như gốc, sửa đổi và xây dựng lại APK. Không giống như các trình giải nén đơn giản, Apktool xử lý các tác vụ phức tạp như giải mã AndroidManifest.xml, resources.arsc và các tệp smali, cho phép kiểm tra sâu logic ứng dụng và cấu trúc tài nguyên. Đây là công cụ thiết yếu để kiểm định bảo mật, bản địa hóa và gỡ lỗi các tệp nhị phân độc quyền khi không có mã nguồn.

Các tính năng chính của Apktool

Giải mã và xây dựng lại tài nguyên

Apktool giải mã tệp nhị phân 'resources.arsc' và các bố cục XML thành định dạng con người có thể đọc được. Nó xử lý chính xác việc ánh xạ ID tài nguyên Android phức tạp, đảm bảo rằng khi bạn xây dựng lại APK, các tham chiếu tài nguyên vẫn còn nguyên vẹn. Điều này rất quan trọng để dịch ứng dụng hoặc sửa đổi các thành phần giao diện người dùng mà không làm hỏng bảng tra cứu tài nguyên nội bộ của ứng dụng.

Tháo rời mã Smali

Nó tháo rời bytecode 'classes.dex' thành Smali, một ngôn ngữ dạng hợp ngữ cho Dalvik VM. Điều này cho phép các nhà phát triển phân tích luồng logic chính xác của ứng dụng. Bằng cách chuyển đổi bytecode sang Smali, người dùng có thể thực hiện các chỉnh sửa chi tiết về hành vi ứng dụng, chẳng hạn như bỏ qua kiểm tra bản quyền hoặc chèn logging, trước khi lắp ráp lại mã thành các tệp DEX chức năng.

Phân tích và sửa đổi Manifest

Công cụ tự động giải mã tệp 'AndroidManifest.xml', vốn thường được lưu trữ ở định dạng nhị phân. Bằng cách làm cho tệp này có thể đọc được, Apktool cho phép các chuyên gia bảo mật kiểm tra các quyền được yêu cầu, các thành phần được xuất và bộ lọc intent. Điều này rất quan trọng để xác định các lỗ hổng bảo mật tiềm ẩn hoặc rò rỉ quyền riêng tư trong cấu hình của ứng dụng.

Quản lý phụ thuộc Framework

Các ứng dụng Android thường dựa vào tài nguyên cấp hệ thống. Apktool cho phép người dùng cài đặt các tệp framework (như 'framework-res.apk') để cung cấp ngữ cảnh cần thiết cho việc giải mã các ứng dụng sử dụng giao diện hệ thống tùy chỉnh hoặc API độc quyền của nhà sản xuất. Điều này đảm bảo việc giải mã tài nguyên không bị lỗi do thiếu tham chiếu đến các thành phần hệ thống Android tiêu chuẩn.

Giao diện CLI đa nền tảng

Được xây dựng như một công cụ dòng lệnh dựa trên Java, Apktool không phụ thuộc vào nền tảng, chạy mượt mà trên Windows, macOS và Linux. Thiết kế ưu tiên CLI giúp nó có khả năng viết kịch bản cao, cho phép các nhóm bảo mật tích hợp phân tích APK vào các quy trình CI/CD tự động hoặc các tập lệnh xử lý hàng loạt để quét lỗ hổng quy mô lớn trên hàng ngàn tệp APK.

Cách sử dụng Apktool

- Cài đặt Java Runtime Environment (JRE) 1.8 trở lên trên hệ thống của bạn., 2. Tải tệp 'apktool.jar' mới nhất từ trang phát hành GitHub chính thức., 3. Chạy 'java -jar apktool.jar d app.apk' để tháo rời APK mục tiêu thành cấu trúc thư mục có thể đọc được., 4. Sửa đổi các tệp smali, XML tài nguyên hoặc quyền trong manifest trong thư mục đầu ra., 5. Chạy 'java -jar apktool.jar b folder_name -o modified_app.apk' để lắp ráp lại ứng dụng., 6. Ký tên vào APK mới tạo bằng 'apksigner' trước khi cài đặt lên thiết bị Android.

Các trường hợp sử dụng của Apktool

Kiểm định bảo mật

Các chuyên gia bảo mật sử dụng Apktool để dịch ngược ứng dụng nhằm xác định các khóa API được mã hóa cứng, các phương thức lưu trữ không an toàn hoặc các mẫu mã độc hại. Bằng cách kiểm tra các tệp Smali và manifest, họ có thể xác minh xem một ứng dụng có tuân thủ các phương pháp bảo mật tốt nhất trước khi triển khai hay không.

Bản địa hóa ứng dụng

Các nhà phát triển hoặc dịch giả sử dụng Apktool để trích xuất tài nguyên chuỗi từ các ứng dụng mã nguồn đóng. Bằng cách sửa đổi các tệp 'strings.xml' và xây dựng lại APK, họ có thể thêm hỗ trợ cho các ngôn ngữ mới mà không cần quyền truy cập vào kho lưu trữ mã nguồn gốc.

Modding và tùy chỉnh

Người dùng nâng cao và modder sử dụng Apktool để tùy chỉnh hành vi ứng dụng, chẳng hạn như loại bỏ quảng cáo, thay đổi giao diện người dùng hoặc kích hoạt các tính năng ẩn. Bằng cách tháo rời ứng dụng, họ có thể vá logic Smali để thay đổi cách ứng dụng tương tác với người dùng.

Ai sẽ được lợi từ Apktool

Chuyên gia bảo mật

Họ cần khả năng hiển thị sâu vào mã nhị phân để thực hiện kiểm thử xâm nhập, đánh giá lỗ hổng và phân tích phần mềm độc hại trên các ứng dụng Android khi không có mã nguồn.

Nhà phát triển Android

Họ sử dụng công cụ này để gỡ lỗi các vấn đề trong ứng dụng của chính họ khi bị mất mã nguồn hoặc để kiểm tra cách các thư viện của bên thứ ba được triển khai trong dự án của họ.

Chuyên gia bản địa hóa

Họ cần trích xuất và chèn lại các chuỗi đã bản địa hóa vào các APK đã biên dịch để cung cấp hỗ trợ ngôn ngữ cho các ứng dụng thiếu tính năng quốc tế hóa chính thức.

Giá của Apktool

Dự án mã nguồn mở được phân phối theo Giấy phép Apache 2.0. Hoàn toàn miễn phí để sử dụng, sửa đổi và phân phối.