mkcert

CA cục bộ, đa nền tảng

Miễn phí

Nền tảng được hỗ trợ

web

mkcert là gì

mkcert là một công cụ dòng lệnh đơn giản được thiết kế để tạo và cài đặt các chứng chỉ đáng tin cậy cục bộ cho mục đích phát triển. Nó đơn giản hóa quá trình thiết lập HTTPS trên môi trường phát triển cục bộ bằng cách tự động hóa việc tạo chứng chỉ và cấu hình tin cậy. Không giống như việc tạo chứng chỉ thủ công, mkcert xử lý các phức tạp về khả năng tương thích đa nền tảng, đảm bảo chứng chỉ được hệ điều hành và trình duyệt của bạn tin cậy. Công cụ này lý tưởng cho các nhà phát triển cần kiểm tra các ứng dụng web một cách an toàn bằng HTTPS mà không gặp rắc rối khi mua hoặc quản lý chứng chỉ sản xuất. Nó tận dụng kho chứng chỉ cục bộ, biến nó thành một giải pháp an toàn và tiện lợi cho việc phát triển cục bộ.

Các tính năng chính của mkcert

Khả năng tương thích đa nền tảng

mkcert hoạt động trơn tru trên macOS, Linux và Windows, đảm bảo trải nghiệm nhất quán bất kể môi trường phát triển của bạn. Nó tự động phát hiện vị trí kho tin cậy và phương pháp cài đặt chính xác cho từng hệ điều hành, giúp các nhà phát triển không phải đau đầu về cấu hình dành riêng cho nền tảng. Điều này loại bỏ nhu cầu cấu hình thủ công và đảm bảo chứng chỉ được tất cả các trình duyệt chính tin cậy.

Tạo chứng chỉ đơn giản

Chỉ với một lệnh (`mkcert example.com`), bạn có thể tạo một chứng chỉ đáng tin cậy cho tên miền hoặc địa chỉ IP của mình. mkcert xử lý các phức tạp về ký chứng chỉ, tạo khóa và cấu hình thích hợp, giảm thời gian thiết lập từ hàng giờ xuống còn vài phút. Cách tiếp cận hợp lý này cho phép các nhà phát triển tập trung vào việc viết mã thay vì quản lý chứng chỉ.

Cơ quan chứng chỉ cục bộ

mkcert tạo Cơ quan chứng chỉ (CA) cục bộ của riêng mình, sau đó nó sử dụng để ký chứng chỉ. Điều này có nghĩa là các chứng chỉ được tạo được hệ thống của bạn tin cậy mà không cần CA bên ngoài hoặc cấu hình phức tạp. CA cục bộ được lưu trữ an toàn và chứng chỉ tự động được trình duyệt và các ứng dụng khác tin cậy.

Cài đặt tin cậy tự động

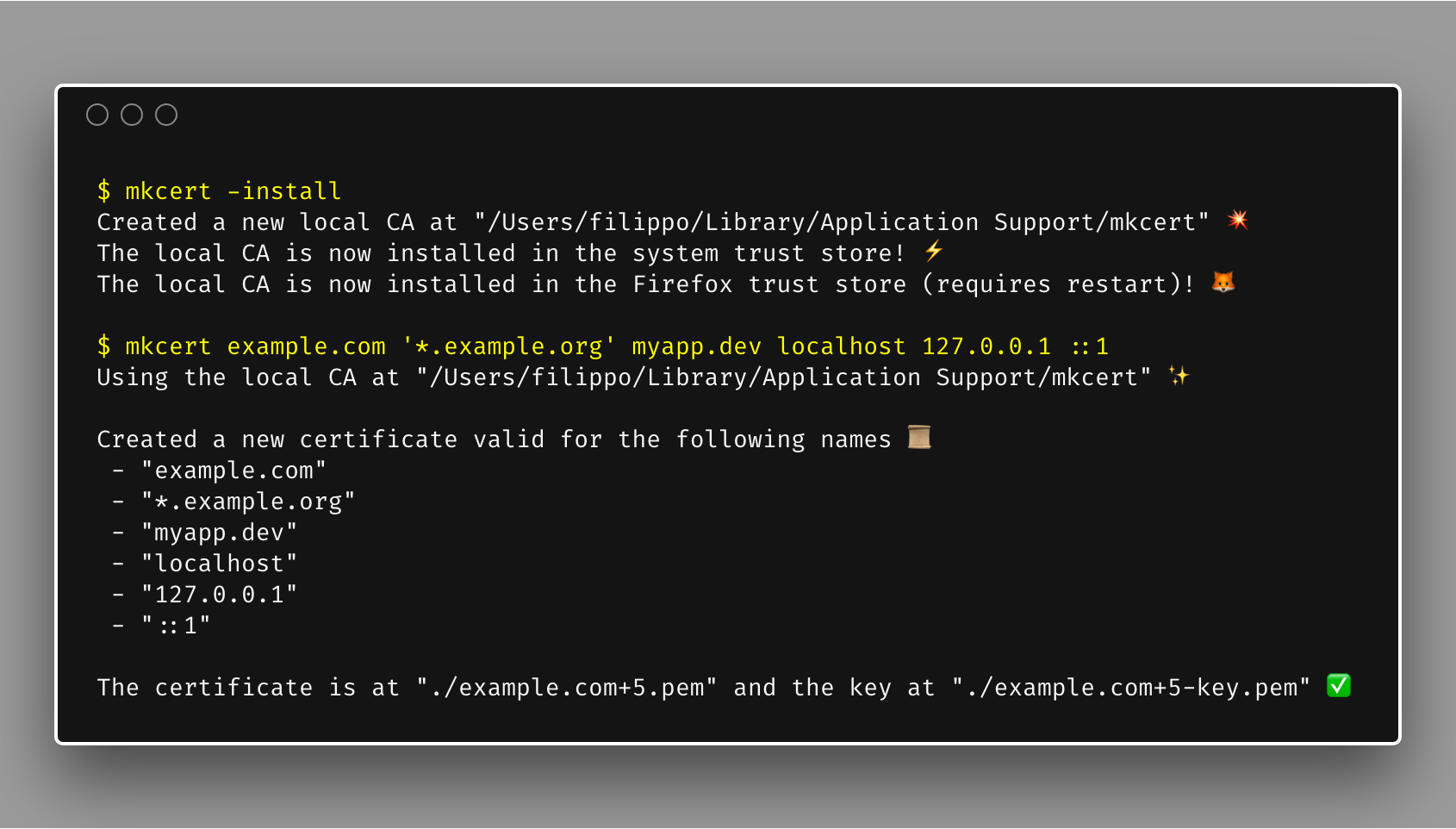

Lệnh `-install` tự động cài đặt chứng chỉ CA đã tạo vào kho tin cậy của hệ thống của bạn. Điều này đảm bảo rằng tất cả các chứng chỉ do mkcert tạo đều được trình duyệt và các ứng dụng khác tin cậy mà không cần cấu hình thủ công. Tự động hóa này là một tính năng tiết kiệm thời gian quan trọng, loại bỏ nhu cầu cấu hình thủ công các cài đặt tin cậy trong từng trình duyệt hoặc ứng dụng.

Thu hồi chứng chỉ dễ dàng

Mặc dù không được đề cập rõ ràng, bản chất của CA cục bộ cho phép thu hồi dễ dàng bằng cách chỉ cần xóa chứng chỉ CA khỏi kho tin cậy. Đây là một tính năng quan trọng đối với bảo mật, cho phép các nhà phát triển nhanh chóng vô hiệu hóa chứng chỉ nếu chúng bị xâm phạm hoặc không còn cần thiết. Quá trình này thường được xử lý thông qua các công cụ quản lý chứng chỉ của hệ điều hành.

Cách sử dụng mkcert

- Cài đặt mkcert: Sử dụng trình quản lý gói của hệ thống của bạn (ví dụ:

brew install mkcerttrên macOS,apt install mkcerttrên Debian/Ubuntu hoặcchoco install mkcerttrên Windows).,2. Cài đặt CA cục bộ: Chạymkcert -installđể cài đặt chứng chỉ CA đã tạo vào kho tin cậy của hệ thống của bạn. Bước này rất quan trọng để trình duyệt tin cậy các chứng chỉ do mkcert tạo.,3. Tạo chứng chỉ: Điều hướng đến thư mục dự án của bạn và chạymkcert example.com localhost 127.0.0.1 ::1(thay thế bằng tên miền/IP của bạn). Thao tác này tạo ra một chứng chỉ và khóa.,4. Cấu hình máy chủ web của bạn: Trỏ máy chủ web của bạn (ví dụ: Apache, Nginx hoặc máy chủ phát triển) để sử dụng các tệp chứng chỉ và khóa đã tạo.,5. Kiểm tra thiết lập của bạn: Truy cập trang web của bạn qua HTTPS (ví dụ:https://localhost). Trình duyệt của bạn bây giờ sẽ tin cậy chứng chỉ và bạn sẽ thấy một kết nối an toàn.,6. Dọn dẹp (tùy chọn): Để xóa CA, hãy chạymkcert -uninstall.

Các trường hợp sử dụng của mkcert

Phát triển web cục bộ

Các nhà phát triển web sử dụng mkcert để kiểm tra các trang web và ứng dụng web cục bộ bằng HTTPS. Họ tạo chứng chỉ cho `localhost` hoặc các tên miền cụ thể, cho phép kiểm tra an toàn các tính năng như cookie bảo mật, cuộc gọi API và các chức năng phụ thuộc HTTPS khác. Điều này đảm bảo rằng môi trường phát triển cục bộ phản ánh môi trường sản xuất càng sát càng tốt.

Kiểm tra API

Các nhà phát triển kiểm tra API yêu cầu HTTPS có thể sử dụng mkcert để tạo chứng chỉ đáng tin cậy cho máy chủ kiểm tra cục bộ của họ. Điều này cho phép họ thực hiện các cuộc gọi API an toàn và xác minh chức năng chính xác của các ứng dụng của họ, bao gồm cả việc xử lý chứng chỉ SSL/TLS và truyền dữ liệu an toàn. Điều này đặc biệt hữu ích khi kiểm tra tích hợp với các dịch vụ của bên thứ ba.

Môi trường phát triển Docker hóa

Các nhà phát triển sử dụng Docker có thể tích hợp mkcert để tạo chứng chỉ cho các ứng dụng chứa của họ. Điều này cho phép họ chạy các dịch vụ hỗ trợ HTTPS trong các vùng chứa Docker và kiểm tra chúng một cách an toàn. Các chứng chỉ có thể được gắn vào các vùng chứa, cho phép giao tiếp an toàn giữa các dịch vụ và với thế giới bên ngoài.

Kiểm tra WebSockets

Các nhà phát triển làm việc với WebSockets có thể sử dụng mkcert để tạo chứng chỉ cho các kết nối WebSocket an toàn (WSS). Điều này cho phép họ kiểm tra các ứng dụng thời gian thực cục bộ, đảm bảo rằng các kết nối WebSocket được mã hóa và an toàn. Điều này rất quan trọng đối với các ứng dụng yêu cầu giao tiếp hai chiều, an toàn.

Ai sẽ được lợi từ mkcert

Nhà phát triển web

Các nhà phát triển web là những người hưởng lợi chính, vì mkcert đơn giản hóa quá trình thiết lập HTTPS cho phát triển cục bộ. Nó giúp họ tiết kiệm thời gian và công sức bằng cách tự động hóa việc tạo chứng chỉ và cấu hình tin cậy, cho phép họ tập trung vào việc viết mã và kiểm tra các ứng dụng của họ một cách an toàn.

Nhà phát triển API

Các nhà phát triển API được hưởng lợi từ mkcert bằng cách cho phép kiểm tra an toàn các API của họ cục bộ. Họ có thể dễ dàng tạo các chứng chỉ đáng tin cậy cho máy chủ kiểm tra cục bộ của họ, cho phép họ xác minh chức năng chính xác của API của họ, bao gồm cả việc xử lý chứng chỉ SSL/TLS và truyền dữ liệu an toàn.

Kỹ sư DevOps

Các kỹ sư DevOps có thể sử dụng mkcert để tạo môi trường phát triển an toàn, bao gồm cả những người sử dụng Docker hoặc các công nghệ chứa khác. Điều này đảm bảo rằng tất cả các dịch vụ trong môi trường có thể giao tiếp an toàn và môi trường phát triển phản ánh môi trường sản xuất càng sát càng tốt.

Người kiểm tra bảo mật

Người kiểm tra bảo mật có thể sử dụng mkcert để tạo và kiểm tra các kết nối an toàn cục bộ. Họ có thể tạo chứng chỉ để kiểm tra bảo mật của các ứng dụng web và API, bao gồm kiểm tra các lỗ hổng liên quan đến cấu hình SSL/TLS và xác thực chứng chỉ.

Giá của mkcert

Mã nguồn mở (Giấy phép MIT). Sử dụng miễn phí.