什么是 mkcert

mkcert是一个简单的命令行工具,旨在为开发目的创建和安装本地受信任的证书。它通过自动化证书生成和信任配置来简化在本地开发环境中设置HTTPS的过程。与手动创建证书不同,mkcert处理跨平台兼容性的复杂性,确保证书被您的操作系统和浏览器信任。此工具非常适合需要使用HTTPS安全地测试Web应用程序的开发人员,而无需购买或管理生产证书的麻烦。它利用本地证书存储,使其成为本地开发的、安全便捷的解决方案。

mkcert 的核心功能

跨平台兼容性

mkcert可在macOS、Linux和Windows上无缝运行,确保无论您的开发环境如何,都能获得一致的体验。它会自动检测每个操作系统的正确信任存储位置和安装方法,从而使开发人员免于特定于平台的配置麻烦。这消除了手动配置的需要,并确保所有主流浏览器都信任证书。

简化证书生成

只需一个命令(`mkcert example.com`),您就可以为您的域或IP地址生成受信任的证书。mkcert处理证书签名、密钥生成和正确配置的复杂性,将设置时间从数小时缩短到数分钟。这种简化的方法使开发人员能够专注于编码而不是证书管理。

本地证书颁发机构

mkcert创建自己的本地证书颁发机构(CA),然后使用它来签署证书。这意味着生成的证书受到您的系统的信任,而无需外部CA或复杂的配置。本地CA被安全地存储,并且证书会自动被您的浏览器和其他应用程序信任。

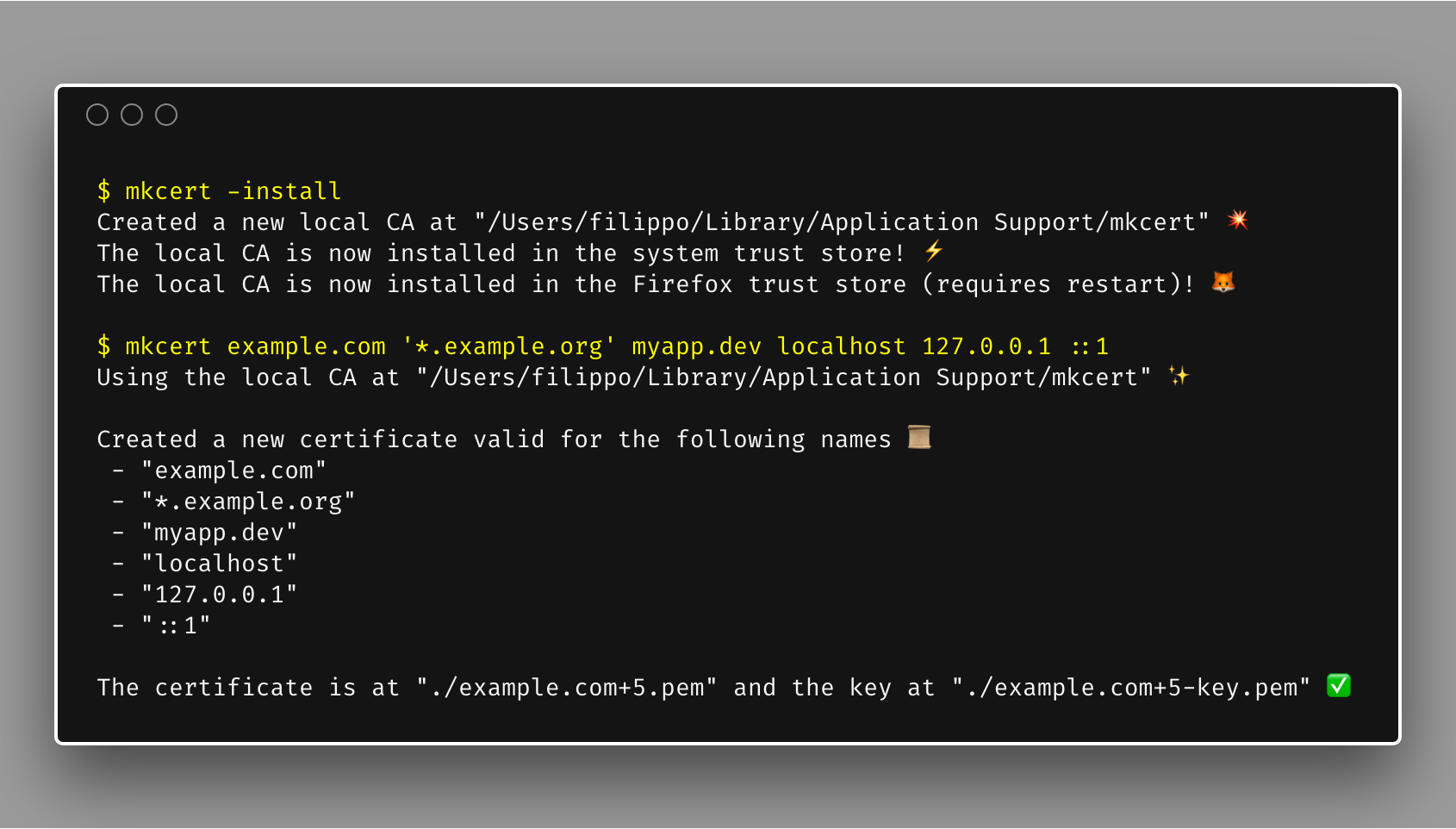

自动信任安装

`-install`命令会自动将生成的CA证书安装到您的系统信任存储区。这确保了mkcert生成的所有证书都受到您的浏览器和其他应用程序的信任,而无需手动配置。这种自动化是关键的省时功能,消除了在每个浏览器或应用程序中手动配置信任设置的需要。

轻松撤销证书

虽然未明确提及,但本地CA的性质允许通过简单地从信任存储区中删除CA证书来轻松撤销。这是安全性的关键功能,允许开发人员在证书被泄露或不再需要时快速使证书失效。此过程通常通过操作系统的证书管理工具处理。

如何使用 mkcert

- 安装mkcert:使用您的系统包管理器(例如,在macOS上使用

brew install mkcert,在Debian/Ubuntu上使用apt install mkcert,或在Windows上使用choco install mkcert)。2. 安装本地CA:运行mkcert -install将生成的CA证书安装到您的系统信任存储区。此步骤对于浏览器信任mkcert生成的证书至关重要。3. 生成证书:导航到您的项目目录并运行mkcert example.com localhost 127.0.0.1 ::1(替换为您的域名/IP)。这将创建一个证书和密钥。4. 配置您的Web服务器:指向您的Web服务器(例如,Apache、Nginx或开发服务器)以使用生成的证书和密钥文件。5. 测试您的设置:通过HTTPS访问您的站点(例如,https://localhost)。您的浏览器现在应该信任该证书,并且您应该看到一个安全连接。6. 清理(可选):要删除CA,请运行mkcert -uninstall。

mkcert 的使用场景

本地Web开发

Web开发人员使用mkcert在本地使用HTTPS测试网站和Web应用程序。他们为`localhost`或特定域名生成证书,从而可以安全地测试安全cookie、API调用和其他依赖于HTTPS的功能。这确保了本地开发环境尽可能地镜像生产环境。

API测试

测试需要HTTPS的API的开发人员可以使用mkcert为其本地测试服务器创建受信任的证书。这使他们能够进行安全的API调用并验证其应用程序的正确功能,包括处理SSL/TLS证书和安全数据传输。这在测试与第三方服务的集成时特别有用。

Docker化开发环境

使用Docker的开发人员可以集成mkcert来为其容器化应用程序生成证书。这使他们能够在Docker容器内运行启用HTTPS的服务并安全地测试它们。证书可以挂载到容器中,从而实现服务之间以及与外部世界的安全通信。

测试WebSockets

使用WebSockets的开发人员可以利用mkcert为安全WebSocket连接(WSS)创建证书。这使他们能够在本地测试实时应用程序,确保WebSocket连接被加密和安全。这对于需要安全、双向通信的应用程序至关重要。

谁适合使用 mkcert

Web开发人员

Web开发人员是主要受益者,因为mkcert简化了为本地开发设置HTTPS的过程。它通过自动化证书生成和信任配置来节省他们的时间和精力,使他们能够专注于安全地编码和测试他们的应用程序。

API开发人员

API开发人员通过在本地安全地测试其API而受益于mkcert。他们可以轻松地为其本地测试服务器生成受信任的证书,从而使他们能够验证其API的正确功能,包括处理SSL/TLS证书和安全数据传输。

DevOps工程师

DevOps工程师可以使用mkcert创建安全开发环境,包括那些使用Docker或其他容器化技术的环境。这确保了环境中的所有服务都可以安全地通信,并且开发环境尽可能地镜像生产环境。

安全测试人员

安全测试人员可以使用mkcert在本地创建和测试安全连接。他们可以生成证书以测试Web应用程序和API的安全性,包括测试与SSL/TLS配置和证书验证相关的漏洞。

mkcert 的价格方案

开源(MIT许可证)。免费使用。