Apktool

Android APK 反編譯工具

免費

支援平台

web

什麼是 Apktool

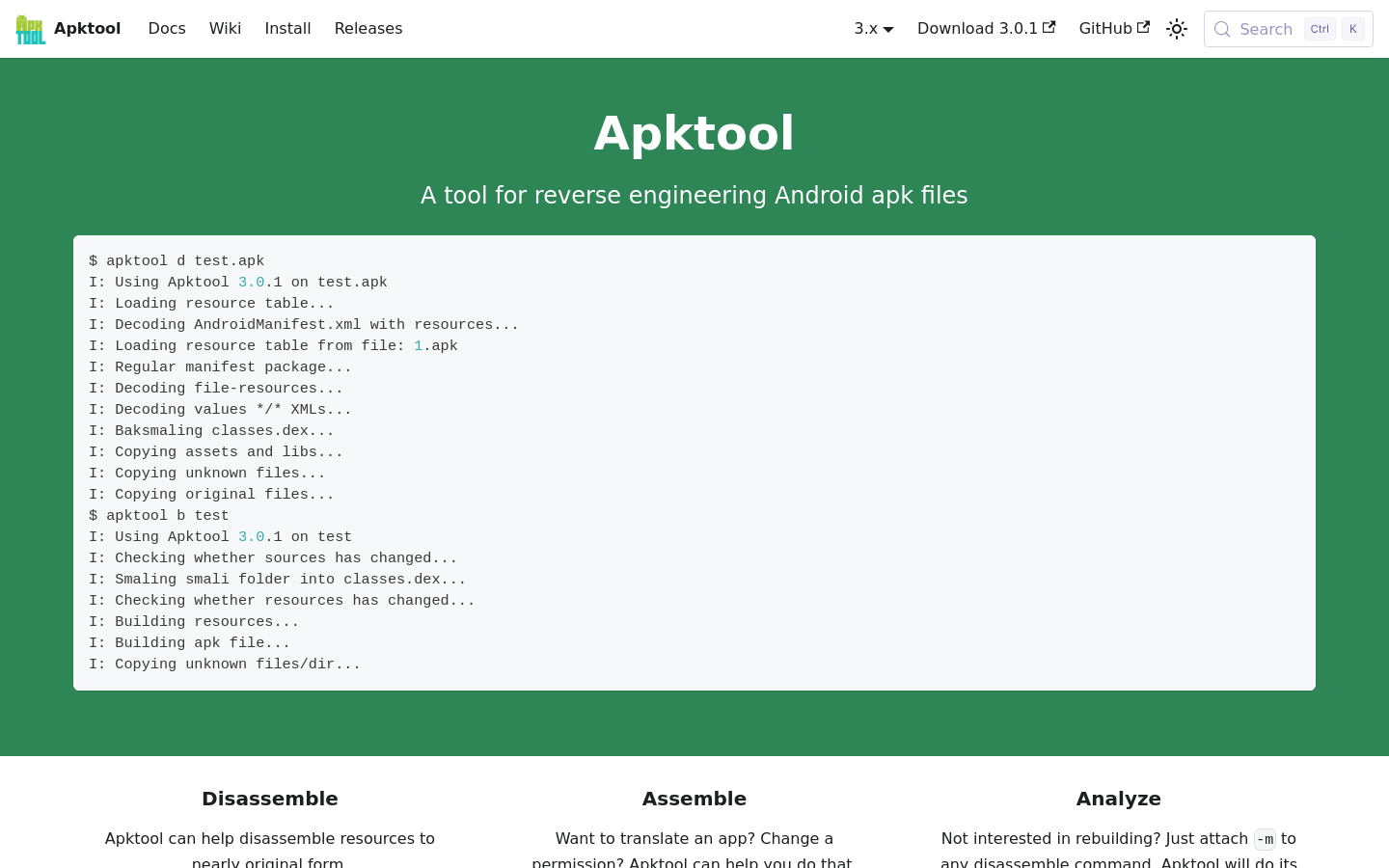

Apktool 是業界標準的命令列工具,專門用於對第三方閉源 Android 應用程式進行逆向工程。它使開發人員和安全研究人員能夠將資源解碼為接近原始的形式、進行修改並重新建構 APK。與簡單的解壓縮工具不同,Apktool 處理 AndroidManifest.xml、resources.arsc 和 smali 檔案的複雜解碼任務,允許對應用程式邏輯和資源結構進行深度檢查。對於在無法取得原始碼的情況下進行安全審計、在地化和除錯專有二進位檔案至關重要。

Apktool 的核心功能

資源解碼與重建

Apktool 將二進位 'resources.arsc' 檔案和 XML 佈局解碼為人類可讀格式。它能正確處理複雜的 Android 資源 ID 對應,確保在重建 APK 時資源參照保持完整。這對於在不破壞應用程式內部資源查詢表的情況下翻譯應用程式或修改 UI 元素至關重要。

Smali 程式碼反組譯

它將 'classes.dex' 位元組碼反組譯為 Smali(一種用於 Dalvik VM 的組合語言)。這允許開發人員分析應用程式的確切邏輯流程。透過將位元組碼轉換為 Smali,使用者可以在重新組譯回功能性 DEX 檔案之前,對應用程式行為進行細緻的編輯,例如繞過授權檢查或注入日誌記錄。

Manifest 分析與修改

該工具會自動解碼通常以二進位格式儲存的 'AndroidManifest.xml' 檔案。透過使該檔案可讀,Apktool 允許安全研究人員檢查請求的權限、匯出的元件和 Intent 篩選器。這對於識別應用程式配置中的潛在安全漏洞或隱私洩漏至關重要。

框架依賴管理

Android 應用程式通常依賴系統級資源。Apktool 允許使用者安裝框架檔案(如 'framework-res.apk'),為解碼使用自訂系統主題或專有製造商 API 的應用程式提供必要的上下文。這確保了資源解碼不會因為缺少對標準 Android 系統元件的參照而失敗。

跨平台 CLI 介面

作為基於 Java 的命令列工具,Apktool 具有平台無關性,可在 Windows、macOS 和 Linux 上無縫執行。其 CLI 優先的設計使其具備高度可腳本化特性,允許安全團隊將 APK 分析整合到自動化 CI/CD 流程或批次處理腳本中,以對數千個 APK 檔案進行大規模漏洞掃描。

如何使用 Apktool

- 在系統上安裝 Java Runtime Environment (JRE) 1.8 或更高版本。,2. 從官方 GitHub 發布頁面下載最新的 'apktool.jar' 檔案。,3. 執行 'java -jar apktool.jar d app.apk' 將目標 APK 反編譯為可讀的目錄結構。,4. 在輸出資料夾中修改所需的 smali 檔案、資源 XML 或清單權限。,5. 執行 'java -jar apktool.jar b folder_name -o modified_app.apk' 以重新封裝應用程式。,6. 在安裝到 Android 裝置前,使用 'apksigner' 對新生成的 APK 進行簽名。

Apktool 的使用情境

安全審計

安全研究人員使用 Apktool 反編譯應用程式,以識別硬編碼的 API 金鑰、不安全的儲存做法或惡意程式碼模式。透過檢查 Smali 和清單檔案,他們可以在部署前驗證應用程式是否符合安全最佳實踐。

應用程式在地化

開發人員或翻譯人員使用 Apktool 從閉源應用程式中提取字串資源。透過修改 'strings.xml' 檔案並重建 APK,他們可以在無需存取原始原始碼儲存庫的情況下增加對新語言的支援。

模組化與自訂

進階使用者和模組製作者使用 Apktool 自訂應用程式行為,例如移除廣告、更改 UI 主題或啟用隱藏功能。透過反組譯應用程式,他們可以修補 Smali 邏輯以改變應用程式與使用者的互動方式。

誰適合使用 Apktool

安全研究人員

他們需要對二進位程式碼進行深度可視化,以便在無法取得原始碼的情況下對 Android 應用程式執行滲透測試、漏洞評估和惡意軟體分析。

Android 開發人員

他們在遺失原始碼時使用該工具對自己的應用程式進行除錯,或檢查第三方函式庫如何在專案中實作。

在地化專家

他們需要將在地化字串提取並重新注入到已編譯的 APK 中,為缺乏官方國際化功能的應用程式提供語言支援。

Apktool 的價格方案

採用 Apache License 2.0 授權的開源專案。完全免費使用、修改與散佈。