Apktool

Android APK 反编译工具

免费

支持平台

web

什么是 Apktool

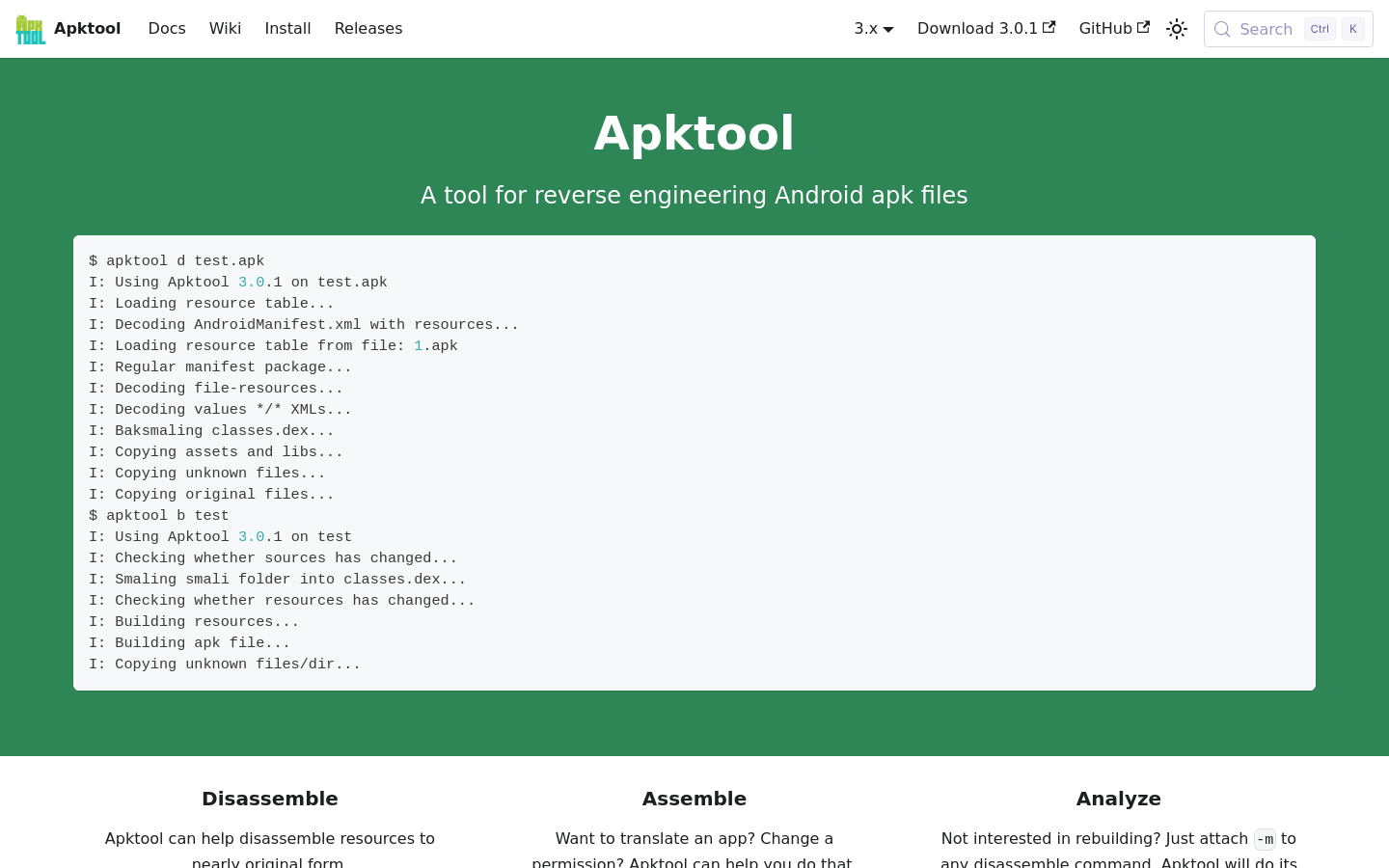

Apktool 是用于对第三方闭源 Android 应用进行逆向工程的行业标准命令行工具。它使开发人员和安全研究人员能够将资源解码为接近原始的形式,进行修改并重新构建 APK。与简单的解压工具不同,Apktool 处理解码 AndroidManifest.xml、resources.arsc 和 smali 文件的复杂任务,从而实现对应用逻辑和资源结构的深度检查。对于在无法获取源代码的情况下进行安全审计、本地化和调试专有二进制文件,该工具至关重要。

Apktool 的核心功能

资源解码与重构

Apktool 可将二进制 'resources.arsc' 文件和 XML 布局解码为人类可读的格式。它能正确处理复杂的 Android 资源 ID 映射,确保在重构 APK 时资源引用保持完整。这对于在不破坏应用程序内部资源查找表的情况下翻译应用或修改 UI 元素至关重要。

Smali 代码反汇编

它将 'classes.dex' 字节码反汇编为 Smali(一种用于 Dalvik 虚拟机的汇编语言)。这允许开发人员分析应用程序的确切逻辑流。通过将字节码转换为 Smali,用户可以在将代码重新组装回功能性 DEX 文件之前,对应用行为进行细粒度编辑,例如绕过许可证检查或注入日志记录。

清单分析与修改

该工具会自动解码通常以二进制格式存储的 'AndroidManifest.xml' 文件。通过使该文件可读,Apktool 允许安全研究人员检查请求的权限、导出的组件和意图过滤器。这对于识别应用程序配置中的潜在安全漏洞或隐私泄露至关重要。

框架依赖管理

Android 应用通常依赖系统级资源。Apktool 允许用户安装框架文件(如 'framework-res.apk'),为解码使用自定义系统主题或专有制造商 API 的应用提供必要的上下文。这确保了资源解码不会因缺少对标准 Android 系统组件的引用而失败。

跨平台 CLI 接口

作为基于 Java 的命令行工具,Apktool 与平台无关,可在 Windows、macOS 和 Linux 上无缝运行。其 CLI 优先的设计使其具有高度可脚本化特性,允许安全团队将 APK 分析集成到自动化的 CI/CD 流水线或批量处理脚本中,从而对数千个 APK 文件进行大规模漏洞扫描。

如何使用 Apktool

- 在系统中安装 Java Runtime Environment (JRE) 1.8 或更高版本。,2. 从官方 GitHub 发布页面下载最新的 'apktool.jar' 文件。,3. 运行 'java -jar apktool.jar d app.apk' 将目标 APK 反编译为可读的目录结构。,4. 在输出文件夹中修改所需的 smali 文件、资源 XML 或清单权限。,5. 执行 'java -jar apktool.jar b folder_name -o modified_app.apk' 以重新组装应用程序。,6. 在尝试将其安装到 Android 设备之前,使用 'apksigner' 对新生成的 APK 进行签名。

Apktool 的使用场景

安全审计

安全研究人员使用 Apktool 反编译应用,以识别硬编码的 API 密钥、不安全的存储实践或恶意代码模式。通过检查 Smali 和清单文件,他们可以在部署前验证应用是否符合安全最佳实践。

应用本地化

开发人员或翻译人员使用 Apktool 从闭源应用中提取字符串资源。通过修改 'strings.xml' 文件并重新构建 APK,他们可以在无需访问原始源代码库的情况下添加对新语言的支持。

模组与定制

高级用户和模组制作者使用 Apktool 自定义应用行为,例如去除广告、更改 UI 主题或启用隐藏功能。通过反汇编应用,他们可以修补 Smali 逻辑,从而改变应用程序与用户的交互方式。

谁适合使用 Apktool

安全研究人员

他们需要深入了解二进制代码,以便在无法获取源代码的情况下对 Android 应用程序执行渗透测试、漏洞评估和恶意软件分析。

Android 开发人员

他们在源代码丢失时使用该工具调试自己的应用问题,或者检查第三方库在项目中的实现方式。

本地化专家

他们需要从已编译的 APK 中提取并重新注入本地化字符串,以便为缺乏官方国际化功能的应用提供语言支持。

Apktool 的价格方案

基于 Apache License 2.0 分发的开源项目。完全免费使用、修改和分发。